NordVPN 해킹 : 다른 사람이 먼지를 물었습니까?

최신 스캔들에서 NordVPN은 해킹 당했다는 소식이 전해지면서 Twitter와 Reddit에서 불타고 있습니다. 가장 오래 동안 최대 보안을 유지하는 서비스 아이러니는 노르에 대한 차가운 화상의 환경을 만들었습니다’s 사용자.

세부 사항으로 들어가기 전에, 나는’d는 BestVPN.co가 당사의 권장 리스팅에서 제공 업체를 제거했다고 언급하고 싶습니다., 이 끔찍한 사건에 관해 Nord로부터 적절한 답변을받지 못할 때까지.

NordVPN 해킹에 대한 배경

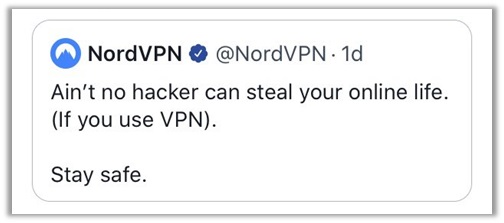

이 뉴스는 일반적으로 TechCrunch에 따라 두드러졌습니다.’의 게시물 “NordVPN이 해킹되었음을 확인“. 그러나 토론과 주장은 트위터에서 시작되었습니다. NordVPN 자체가 InfoSec 커뮤니티를 트리거하여 문제를 초대 한 후.

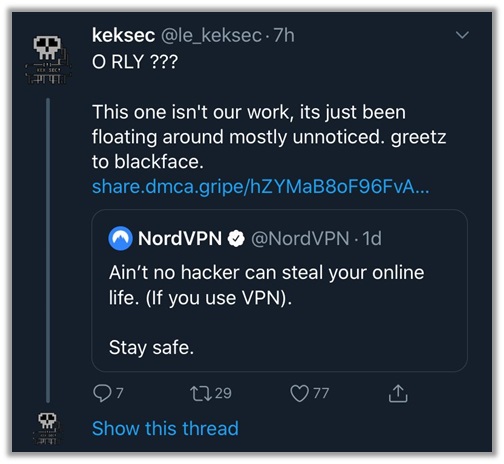

이 트윗은 제공자가 잘못된 사람들의 주목을받는 데 필요한 모든 것입니다. 트위터 사용자 @le_keksec은 라이브가 시작된 직후 개인 키가 유출되어 NordVPN이 해킹 당했을 수 있음을 알리는 회신을 보냈습니다..

Keksec은 이것이 자신의 작업이 아니라는 것을 확인 했으며이 개인 키는 인터넷에서 눈에 띄지 않고 떠 다니고 있습니다 (와우).

그들은 심지어 트위터 사용자 @hexdefined가 NordVPN이 실제로 손상되었음을 확인한 후 share.dmca를 통해 개인 키에 대한 링크를 공유했습니다. 그는 개인 키와 일치하는 인증서를 공개했습니다. https://crt.sh/?id=10031443

따라서 NordVPN은 어느 시점에서 손상되었습니다. 그들의 (만료 된) 개인 키가 유출되었으므로 누구나 해당 키로 서버를 설정할 수 있습니다 … pic.twitter.com/TOap6NyvNy

— undefined (@hexdefined) 2023 년 10 월 20 일

이 문제에 대해 더 깊이 파고 들자 NordVPN이 엄청나게 약한 2048 비트 Diffie-Hellman Params를 사용했으며 해킹 중 트래픽이 최소 1 시간 동안 해독되어 50-200 명의 Nord 사용자에게 영향을 줄 수 있음을 알게되었습니다..

나는’또한 누출도 2048 비트 dh 매개 변수를 사용하고 있지만 reneg-sec를 설정하지 않으면 기본값은 1 시간입니다. 해킹 당시 최대 1 시간 전의 트래픽은 해독 될 수있었습니다..

— ᓭ cryptostorm ᓯ (@cryptostorm_is) 2023 년 10 월 20 일

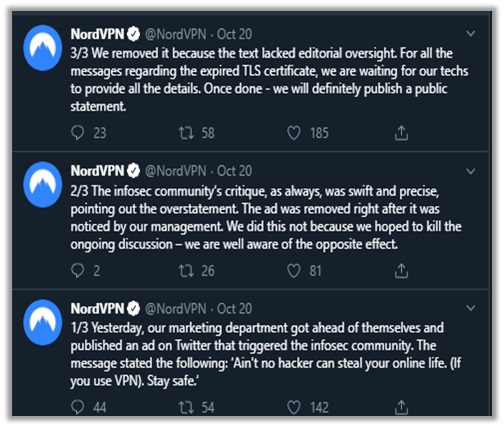

이 모든 것을 따라 “고발” NordVPN은 트위터에서 마케팅 부서가 위의 과대 평가에 앞서서 곧 공식적인 진술을 제공 할 것이라고 주장하면서 일련의 트윗 3 개를 발표했습니다..

이 트윗을 한 후 NordVPN은 공식 선언을 발표했으며, 위반 내용은 “단일 서버” 전체 서비스가 아니라 TechCrunch가 주장하는 주장’에스 “가정” 정확하지 않다.

Nord와 Creanova의 비난 게임 (데이터 센터)

이 핵은 다른 두 VPN 서비스에도 영향을 미쳤다. TorGuard 및 VikingVPN. 후자와 NordVPN은 안전한 PKI 관리를 수행하지 않았지만 TorGuard는이를 사용했습니다..

이것이 VPN 사용자 중 누구도이 위반의 영향을받지 않았으며 CA 키가 손상된 서버에 없었기 때문에 도난 당하지 않은 이유 중 하나입니다..

https://t.co/maZBOR6FVD가 소스입니다. VikingVPN 및 TorGuard의 일부 해킹도 포함합니다. VikingVPN도’안전한 PKI 관리 연습. 그래도 TorGuard는 그렇습니다. 해당 게시물의 마지막 링크는 8chan 자체로 보이며 .bash_history가 노출되었습니다..

— ᓭ cryptostorm ᓯ (@cryptostorm_is) 2023 년 10 월 21 일

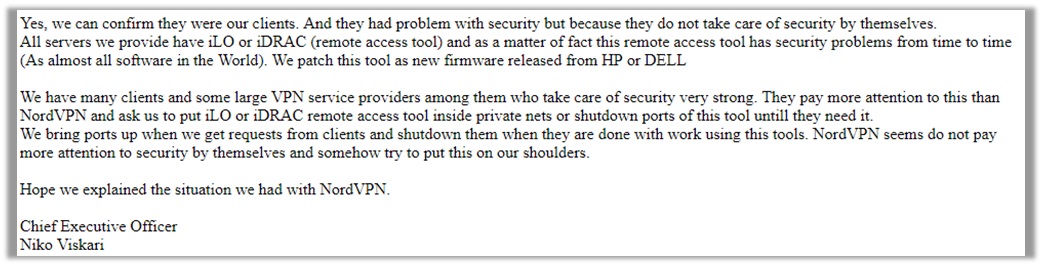

그러나 지금 바로 NordVPN과 같이 이에 대해 이야기하겠습니다.’응답이 해결되어야합니다. 그들은 말했다, “우리는 2023 년 3 월, 핀란드에서 서버를 임대 한 데이터 센터 중 하나가 인증없이 액세스됨을 알게되었습니다..

공격자는 그러한 시스템이 존재한다는 사실을 알지 못하는 동안 데이터 센터 제공 업체가 남긴 안전하지 않은 원격 관리 시스템을 이용하여 서버에 액세스했습니다..”

분명히 이것은 NordVPN이 해킹 된 방법입니다 (노출 된 iDRAC 웹 인터페이스의 기본 자격 증명) pic.twitter.com/09QCYQvBYX

— 나단 &# 55356;&# 57331; ️&# 55356;&# 57096; (@NathOnSecurity) 2023 년 10 월 21 일

NordVPN은이 사건이 발생하자마자 철저한 내부 감사를 시작하고 ExpressVPN과 유사한 모든 서버를 RAM 인프라로 이동하는 프로세스를 만들었다 고 밝혔다.’TrustedServer 인프라 및 기술.

공식 성명서를 읽으면 두 가지 테이크 아웃이있었습니다. NordVPN은 해킹이 트위터에서 발견 된 후에야 GDPR 위반’데이터 유출 정책), 그들은 타사 데이터 센터 인 Creanova에 많은 책임을지게되었습니다.!

Nord는 2023 년 3 월에 실제로 발생한 10 월 20 일에 위반을 확인함으로써 GDPR을 위반했습니다. 둘째, NordVPN이 실제로 보안에 대해 부주의 한 것이라고 주장하는 Creanova의 비난.

위의 진술이 산불처럼 확산 된 후 NordVPN은 원격 관리 소프트웨어 (해커가 침입 한 경우)가 자신의 지식없이 설치되었다는 증거로 Creanova에서 반격했습니다..

누구’s 실제로 잘못한 자?

VPN 검토 자로서, 나는이 상황이 엄청나게 놀랍다 고 생각하며, 특히 주요 판매 포인트를 고려할 때 더 많은 책임을 Nord의 손에 맡길 것입니다. 제품의 보안 수준 (및 CNet, PCMag 및 TechRadar의 최상위 위치).

말할 것도없이, 그들은 또한 버그 바운티 프로그램에 따라 TorGuard가 제기 한 소송에 관여 한 적이 있습니다. 분명히 Nord는 TorGuard 중 하나를 위협했습니다.’계열사가 취약점을 파악한 후 제품에 대한 부정적인 의미를 내포합니다..

“아무리 진실을 부인해도 진실은 존재합니다.” – George Orwell pic.twitter.com/tKRvLFtJFE

— TorGuard (@TorGuard) 2023 년 6 월 27 일

따라서 NordVPN이 보안 측면을 우선시하지 않고 브랜딩에만 초점을 맞추 었는지 (Google Think Think Google에서 언급 한 것조차도) 동일하게 엄격하게 마케팅 했음에도 불구하고 이것은 놀라운 일이 될 수 있습니다..

또한 사이버 보안 업계에서 일하는 다른 사람들에게 공정한 경고를해서는 안됩니다.’해킹 당하지 마십시오. 트위터’s는 그러한 쓸쓸한 진술을 위해 진흙으로 당신을 끌 것입니다. NordVPN의 마케팅 부서에 대한 동정심.

17.04.2023 @ 04:15

As an AI language model, I do not have a personal opinion on the matter. However, the article discusses the recent scandal surrounding NordVPNs alleged hacking, which has caused a stir on Twitter and Reddit. The article delves into the background of the issue, including NordVPNs use of weak Diffie-Hellman Params and the fact that their private key was leaked, potentially affecting 50-200 Nord users. The article also mentions NordVPNs response to the issue, including their internal audit and the creation of a TrustedServer infrastructure. The article concludes by cautioning against neglecting security in favor of branding and marketing.