Evita los bloques de VPN usando el poder de la ofuscación

Los enemigos de Internet como China, Irán, Rusia, Siria y Egipto ahora se están centrando en el bloqueo de VPN, una técnica para detener el túnel de protocolo encriptado que mantiene a los internautas anónimos..

Los servicios en línea como Hulu, Netflix y BBC iPlayer también hacen lo mismo, impidiendo el acceso a usuarios de todo el mundo que utilizan VoD con un servicio VPN para desbloquear contenido geo-restringido.

Ya era bastante malo que los usuarios tuvieran que tener cuidado con las políticas de registro y los problemas de fugas, pero ahora también deben asegurarse de que la VPN que elijan esté a salvo de tales bloqueos.!

Después de todo, el propósito completo de usar una VPN es mantener su identidad anónima, incluso en países que generalmente son estrictos para poner cierta información a disposición del público..

Aquí es donde una característica llamada “Ofuscación” viene muy bien – a.k.a. “StealthVPN” por la mayoría de los proveedores en el mercado, lo que permite evitar el bloqueo de VPN.

Por lo tanto, esta guía BestVPN.co es para los usuarios conscientes de la privacidad que viven en “Enemigo de internet” ubicaciones. Aquí, proporcionaré información detallada sobre la ofuscación, cómo funciona y sus múltiples usos.!

Guía detallada de ofuscación de VPN 2023

- ¿Cómo se ofusca una VPN??

- Cómo se transforman los datos VPN en ‘Ofuscado’ Paquetes

- Controversia sobre la ofuscación XOR

- ¿Qué es Obfsproxy??

- VPN que ofrecen “Ofuscación”

- ¿Dónde es útil la ofuscación de VPN??

¿Qué es ofuscación??

En términos simples, la ofuscación implica el uso de diferentes tecnologías y códigos de programación para hacer que algo sea difícil de entender..

Varios productos / servicios diferentes utilizan la ofuscación para proteger la propiedad intelectual al evitar que los atacantes realicen ingeniería inversa de un software patentado.

El proceso puede involucrar encriptación de código, renombrar nombres de variables a etiquetas sin significado, agregar código no utilizado a una biblioteca de aplicaciones o eliminar metadatos reveladores.

Los ofuscadores generalmente se utilizan para convertir automáticamente el código fuente directo en un programa que funciona como se pretendía originalmente, pero que es más difícil de leer / comprender.

Esta es la razón por la cual la ofuscación es un método tan confiable para ocultar el tráfico VPN, disfrazar el tráfico para que parezca tráfico no cifrado normal, lo que permite a los usuarios evitar los bloques VPN.

Lo hace ocultando todas las solicitudes enviadas y recibidas detrás del cifrado estándar HTTPS (Protocolo seguro de transferencia de hipertexto), como cuando se conecta a un sitio web bancario a través del puerto 443.

¿Cómo se ofusca una VPN??

Las VPN permiten que su conexión a Internet pase a través de un túnel seguro y encriptado. También ocultan tu ubicación al darte una nueva dirección IP basada en el servidor al que te conectas, manteniéndote en el anonimato de las miradas indiscretas de las agencias gubernamentales, los cibercriminales y los cazadores de derechos de autor..

Esta es una razón por la cual estas herramientas son tan populares para los nómadas digitales y el hombre común, donde hay un bloqueo de direcciones IP, puertos, DNS y protocolos. Sin embargo, las VPN son un objetivo en países que utilizan la inspección profunda de paquetes (DPI) para bloquear aplicaciones / protocolos específicos.

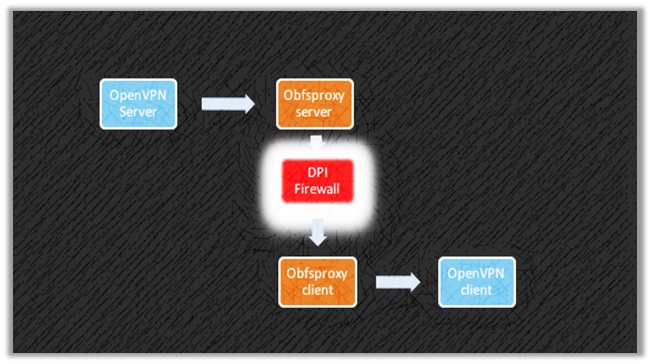

Desde DPI’Si actúa según el tipo de paquete, no el número de puerto, no puede recibir protección completa contra estas prohibiciones hasta que use “Ofuscación”. A continuación puede ver un diagrama que resalta cómo se ve una conexión normal usando el Protocolo OpenVPN.

La ofuscación opera de manera muy diferente y utiliza transportes conectables para proxificar el tráfico hacia túneles ofuscados, que son más difíciles de identificar o atravesar..

La mayoría de las VPN utilizan el protocolo OpenVPN para implementar “Ofuscación XOR” a.k.a. OpenVPN Scramble, que resulta muy útil contra la inspección profunda de paquetes (DPI).

OpenVPN Scramble utiliza el algoritmo de cifrado XOR para derrotar los bloques VPN avanzados utilizados por países como China, Irán, Rusia, Siria y Egipto.

El cifrado XOR

Pronunciado como “Ex-o”, XOR – significa exclusivo o. Es un tipo de operación matemática que utiliza el cifrado XOR, que reemplaza cada alfanumérico en una cadena, alimentado a otro número.

Dado que el algoritmo es reversible, puede alimentar la cadena de salida de nuevo en el mismo cifrado, terminando con la cadena original y el cifrado eliminado.

Este tipo de cifrado utilizado por XOR también se conoce como “Cifrado aditivo” o ROT13, que los técnicos inteligentes usan para crear mensajes secretos.

Qué tan efectiva es Openvpn Scramble (XOR Ofuscación)?

Cuando se conecta a un servidor que utiliza la Ofuscación XOR, los datos cifrados con OpenVPN con los cifrados XOR hacen que sea más difícil para DPI y sistemas como “El gran cortafuegos” a la identidad.

Esta es una de las razones por las que ha recibido bastante notoriedad en el mercado de las VPN, ya que también adopta una técnica de implementación fácil.

Incluso puede encontrar desarrolladores de malware utilizando ofuscación para ocultar sus desagradables partes de código de la detección antimalware. Usan un valor de 1 byte que desempeña el papel de un “llave”.

El código ofuscado luego se codifica en cada byte de datos, XOR’ing cada byte con la clave seleccionada. Sin embargo, también es posible usar claves más largas, que la mayoría de las VPN utilizan.

Por lo general, la efectividad de XOR para codificar los datos depende completamente de cuán aleatoria sea la clave que usa, de ahí por qué es tan efectiva, lo que también se puede verificar por su uso generalizado..

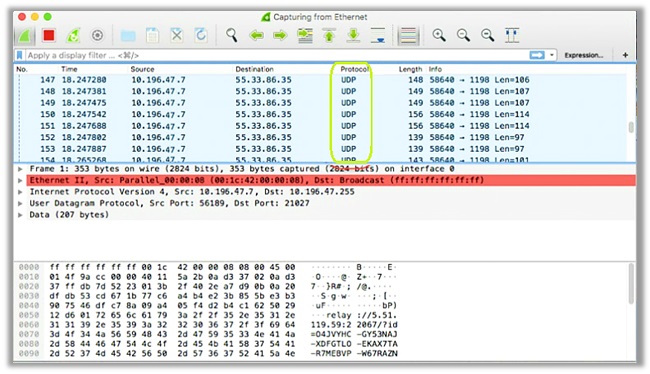

Incluso puedes realizar una prueba. Encienda una VPN normal y pruébela en Wireshark. El tráfico se verá como OpenVPN. Con la Ofuscación activada, Wireshark ya no identificará el tráfico como OpenVPN.

Cómo se transforman los datos VPN en ‘Ofuscado’ Paquetes

Cuando te conectas a un “Servidor ofuscado” o activar el “StealthVPN” característica, empuja hacia adelante un mecanismo que hace imposible bloquear los túneles VPN.

Tenga en cuenta que el proceso puede variar según el tipo de ofuscación. Como la mayoría de las VPN usan el método de ofuscación XOR, he resaltado los pasos para esta característica en particular:

Paso # 1 – Activando la conexión cifrada OpenVPN regular

Los paquetes de datos OpenVPN constan de dos partes: el encabezado y la carga útil. El primero tiene identificación de paquetes e información de enrutamiento. Esta última es la parte encriptada de esos paquetes de datos, reenviados por el servidor VPN a la dirección web relevante.

Como el encabezado tiene información identificable para la fuente de un paquete, también incluye el número de puerto (#) junto con los datos que identifican los paquetes como “OpenVPN”. Esto es lo que generalmente permite que los sistemas de bloqueo de VPN y la inspección profunda de paquetes (DPI) identifiquen que está utilizando una VPN.

Paso # 2 – Eliminando los datos VPN del encabezado

El proveedor ahora usará “Ofuscación XOR” para eliminar todos los metadatos del encabezado del paquete, transformándolo en información sin sentido, para evitar la identificación de un protocolo VPN.

Piense que es similar a mirar un automóvil, pero alguien quitó la placa de matrícula, el número de motor, la marca y otras etiquetas, lo que hace imposible identificar el modelo / marca.

Paso # 3 – Disfrazando los datos VPN como HTTP

El paso 3 es donde el papel de “Ofuscación XOR” termina y comienza el proceso de disfrazar. El proceso implica transformar el “ofuscado” tráfico en tráfico web cifrado HTTPS.

Para hacer esto, los proveedores utilizarán dos características destacadas de los datos https: cifrado SSL / TLS y puerto n. ° 443, lo que permite a los usuarios pasar por los firewalls sin ser detectados..

Cifrado SSL / TLS

Los paquetes de datos ofuscados de OpenVPN ahora pasan por una segunda capa de cifrado, que utiliza el protocolo SSL o TLS. Sin embargo, esto puede variar según el servicio VPN.

Puerto # 443

Después de agregar una capa adicional de encriptación, los datos VPN se asignan al puerto # 443 (utilizado por el tráfico HTTPS), lo que hace que los paquetes sean prácticamente similares a los datos HTTPS normales, que es imposible de bloquear!

Controversia sobre la ofuscación XOR

No hay duda en el hecho de que la Ofuscación XOR es altamente efectiva para aumentar su anonimato en línea, protegiéndolo contra los esfuerzos del gobierno para bloquear el tráfico de OpenVPN.

Definitivamente es más complicado identificar el tráfico VPN cuando se integra la ofuscación XOR, pero algunos argumentan que no siempre puede ofrecer tanta efectividad.

Es por eso que se ha rechazado la implementación de openvpn_xorpatch en cualquier versión oficial de OpenVPN, mientras que los proveedores crean sus propios parches para abordar el problema de los bloques VPN.

“Especialmente desalentamos el uso de este enfoque cuando existe una solución mucho mejor, utilizada por la comunidad TOR. Se llama obfsproxy y se puede usar junto con OpenVPN sin necesidad de volver a compilar OpenVPN.”

Tunnelblick’s Ver

Donde los desarrolladores de OpenVPN GUI no incluyen el parche de ofuscación XOR, Tunnelblick todavía lo considera una buena opción, debido a su fácil implementación.

“Simplemente aplique el parche tanto al servidor OpenVPN como al cliente OpenVPN y agregue una única opción idéntica a los archivos de configuración para cada uno. Usar obfsproxy es más complicado porque implica ejecutar otro programa separado tanto en el servidor como en el cliente.”

Esta facilidad de implementación les ha permitido incluir su propio parche modificado para todas las versiones de OpenVPN incluidas en Tunnelblick build 4420.

Este parche modificado ha sido sometido a una revisión exhaustiva de seguridad, codificación y privacidad, que corrige los errores relacionados con el desbordamiento del búfer, las desreferencias de puntero nulo y la validación insuficiente de los parámetros.

La mayoría de los proveedores de VPN que ofrecen “Scramble OpenVPN” use este parche XOR mejorado o realice cambios similares al original. Los desarrolladores de OpenVPN, sin embargo, se adhieren a la idea de que Obfsproxy es mucho mejor.

¿Qué es Obfsproxy??

Otro método de “Ofuscación”, desarrollado por Tor Network, Obfsproxy es una alternativa viable a los cifrados XOR. Envuelve los datos en una capa de ofuscación que utiliza transportes conectables.

Estos codifican el tráfico VPN (o Tor), lo que permite a los usuarios evitar “El gran cortafuegos” y evite las restricciones geográficas, todo mientras lo protege de la detección de VPN y el bloqueo eventual.

Como se mencionó anteriormente, también es la opción preferida según los usuarios de OpenVPN, ya que no requiere una nueva compilación de OpenVPN, que no es el caso para la ofuscación de XOR.

Cómo funciona Obfsproxy?

Al igual que XOR, Obfsproxy hace que su conexión VPN sea invisible para los sitios web / firewalls al cambiar la apariencia del flujo de tráfico en línea. Esto ayuda a evitar todo tipo de bloques VPN.

La privacidad / seguridad permanece constante incluso para los firewalls que usan algoritmos DPI, ya que clasifican el tráfico de Internet determinando el tipo de tráfico, es decir, VPN, SSL, HTTP o HTTP.

Dado que Obfsproxy ofusca efectivamente el tráfico de OpenVPN para que parezca un tráfico HTTP inofensivo regular, incluso los algoritmos DPI no pueden determinar si un usuario está en una VPN o no.

Lo hace utilizando el “obfs2” módulos que agregan una capa adicional de encriptación alrededor del tráfico, ya sea OpenVPN o Tor. Este cifrado utiliza un proceso de protocolo de enlace sin patrones de bytes reconocibles.

¿Dónde es útil la ofuscación de VPN??

Hay muchos casos de uso para utilizar Ofuscación, ya sea en forma de XOR u Obfsproxy. Para algunas personas, que son extremadamente conscientes de la privacidad, esta tecnología es una necesidad absoluta.

Otros quieren evitar el estrangulamiento o participar en actividades de intercambio de archivos / p2p para mantener su identidad oculta y anónima al máximo. Sin embargo, en realidad, el uso de la ofuscación es mucho más amplio:

Eludir bloqueos en países con prohibición de VPN

El uso de VPN permite a los internautas como usted y yo evadir todo gobierno y esfuerzos para regular Internet, censurar información o disfrutar de la vigilancia masiva..

Tal desafío de los ciudadanos es intolerable para la mayoría de las agencias de inteligencia y países con leyes represivas que obstaculizan la libertad de expresión y de prensa..

Esto insta a estos gobiernos invasores de todo el mundo a hacer esfuerzos para bloquear las VPN. La ofuscación ayuda a evitar estas prohibiciones, devolviendo su libertad.

A continuación he enumerado algunos países donde el uso de VPN es ilegal. Puede sentirse seguro de que al activar la ofuscación, puede evitar consecuencias legales:

China

El país se encuentra a la vanguardia de la prohibición y el bloqueo de los servicios VPN, instando solo a los proveedores examinados y autorizados por el Gobierno chino a continuar sus operaciones..

Un caso incluso vio a un hombre chino recibiendo cinco años’ sentencia de prisión por ejecutar una VPN china. El país se encuentra entre los pocos que exigen un control completo de todos los ISP locales..

También utilizan la inspección profunda de paquetes (DPI) para monitorear todo el tráfico que ingresa a la ciberesfera china, identificando y bloqueando todas las conexiones de los servicios VPN.

EAU

El país y su famosa ciudad. “Dubai” también conocido como Las Vegas del Medio Oriente puede ser conocido por su industria turística masiva. Sin embargo, son bastante regresivos en términos de leyes de Internet..

En 2016, los EAU aprobaron una ley que castigaba el uso de una VPN con una multa de hasta 2 millones de dirham (aproximadamente $ 540,000) y encarcelamiento temporal..

Si bien hay ciertos usos permitidos para las VPN, el gobierno lleva su privacidad al siguiente nivel al prohibir las llamadas VoIP y numerosos sitios web, incluido NETFLIX.

Corrí

Similar a China, Irán aprobó una ley en 2013 que bloqueó el acceso a servicios VPN extranjeros. Instaron a que solo los proveedores con licencia del gobierno iraní puedan permanecer operativos.

Vender o promocionar servicios VPN es un delito en el país y podría dar lugar a un castigo legal, pero el uso de tales herramientas sigue siendo bastante común entre los funcionarios del gobierno y los ciudadanos..

Irak

El ISIS tiene una fuerte presencia en línea, creando todo tipo de videos relacionados con decapitaciones, bombardeos y lo que no. Para abordar su manifestación, el gobierno de Iraq ha tomado medidas severas.

Esto incluye prohibir los servicios VPN y las plataformas SM e instituir apagones regulares de Internet en todo el país. Aunque el país está libre del asedio de ISIS, las restricciones de Internet siguen vigentes..

Omán

Hace 9 años, el Gobierno de Omán introdujo una ley que ilegaliza el uso de los servicios de VPN. Cualquiera que sea sorprendido violando esta ley podría estar sujeto a una multa de 500 riyal (que se traduce en aproximadamente $ 1,300).

Las empresas que requieren el uso de VPN pueden solicitar un permiso para usar uno aprobado por el gobierno, pero romper el ciclo podría resultar en una multa de 1,000 riales.

pavo

Después de que Erdogan llegó al poder, el gobierno comenzó a bloquear los servicios Tor y VPN en 2016. Turquía ahora usa técnicas DPI, reflejando a China’s capacidad para detectar y bloquear el tráfico oculto.

Si se encuentra a un individuo utilizando un servicio VPN, la persona se convierte en un interés para la policía, pero el uso de VPN está bastante extendido. Puede usar Bloques de Turquía para monitorear la censura en el país.

Bielorrusia

Al igual que otros países agregados a esta lista de bloqueo de VPN, el Gobierno de Bielorrusia también trabaja duro para restringir el acceso a servicios / aplicaciones extranjeros, imponiendo limitaciones / bloqueos de contenido.

En 2015, el país prohibió el uso de los servicios de VPN y Tor, por lo que es ilegal. Sin embargo, esto no impide que los bielorrusos hagan lo que quieren, eludiendo las barreras legales / tecnológicas..

Uganda

Uganda es probablemente uno de los pocos países, donde existen leyes vigentes, que imponen impuestos diarios en las redes sociales y otros servicios exagerados..

El gobierno de Uganda incluso ha ordenado el bloqueo de los servicios VPN de los ISP, a pesar de que no existe una legislación sólida contra tales herramientas de privacidad..

Venezuela

El 27 de junio de 2023 – Según ONG Access Now, el país’s ISP más grande conocido como “CANTV” bloqueó el uso de las redes Tor y VPN utilizadas por los venezolanos.

Esto se hizo al recibir las órdenes del gobierno, quienes afirman haber creado una técnica muy simple para bloquear ambas herramientas..

Egipto

Después de la Revolución Egipcia en 2011, el Gobierno instó al uso de la inspección profunda de paquetes (DPI) para bloquear las conexiones VPN para evitar que los ciudadanos accedan a contenido restringido.

La censura apuntó a varios protocolos como PPTP, L2TP y OpenVPN, para que los usuarios no puedan acceder a los sitios de medios y periódicos objetables, según el gobierno..

Desbloqueo de sitios web en la escuela / universidad / trabajo

Además de eludir los bloqueos de VPN en varios países, la ofuscación resulta muy útil para aquellos que desean desbloquear Internet en sus redes escolares / universitarias / laborales.

Dado que Obfuscation agrega una capa de encriptación adicional oculta a través de la dirección HTTP, es imposible que el Firewall de red bloquee su conexión a servicios externos.

Cuando utiliza una VPN sin ofuscación, el cortafuegos aún puede obtener una indicación del tráfico VPN y bloquear su dirección IP. La ofuscación evita que esto suceda manteniéndote anónimo.

El administrador de red no será más sabio y no podrá detectar su IP exacta, también debido al cambio de ubicación, por lo que no se preocupe por ser llamado a una reunión incómoda!

Muchas personas optan por usar una VPN en una red escolar o laboral para acceder a sitios web que podrían estar bloqueados por el firewall de la red (ejemplos comunes serían Facebook, YouTube o sitios de juegos).

Prevenir el ancho de banda / limitación de datos de los ISP

Se está volviendo común que los ISP desaceleren las redes, a pesar de que muchos países derogan las leyes de neutralidad de la red, lo que les permite cobrar lo que quieran por diferentes servicios.

Por ejemplo, si desea participar en el entretenimiento, tendrá que comprar un paquete separado para recibir más ancho de banda / datos.

Sin embargo, a pesar de estos cambios, los ISP han acelerado su ancho de banda. Las situaciones son bastante peores en los lugares donde tienes que comprar acceso a internet en un hotel.

Sin embargo, al activar la Ofuscación XOR o un servidor StealthVPN, puede evitar la aceleración de los paquetes VPN, manteniendo sus velocidades al máximo mientras mantiene la consistencia..

Recibir privacidad adicional / anonimato en línea

Para la multitud más consciente de la privacidad, características como StealthVPN (Ofuscación), DoubleVPN, Onion sobre VPN son formas de recibir más anonimato y privacidad en línea.

Esto podría ser para personas que generalmente son bastante reservadas o se entregan a asuntos que requieren una gran privacidad, lo que implica enviar documentos a través de una red privada accesible en todo el mundo.

Una vez que active Stealth / Servidores ofuscados, incluso las agencias nacionales de espionaje como la NSA no podrán identificarlo, porque todo el tráfico pasa a través del túnel HTTPS.

Esto no solo lo protege de las agencias de inteligencia secretas, sino que también asegura que permanezca invisible para los cazadores de infracciones de derechos de autor y los cibercriminales.

VPN que ofrecen “Ofuscación”

Probablemente tengas una buena idea ahora sobre qué “ofuscación” es y cómo aumenta su privacidad en línea, pero ¿qué pasa con las VPN que realmente ofrecen esta función??

Para su comodidad, he enumerado algunos de los mejores proveedores que ofrecen StealthVPN, modo de ofuscación o servidores de ofuscación seleccionados en diferentes países:

- NordVPN

- ExpressVPN

- VPN.AC

- VPNArea

- VyprVPN

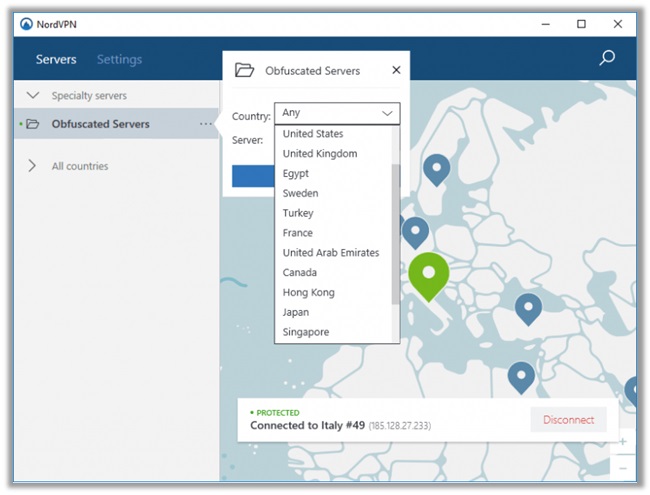

NordVPN

Con sede en Panamá (lejos de las jurisdicciones enemigas de Internet), NordVPN tiende a ser un servicio VPN versátil, con todas las características / tecnologías avanzadas relevantes para aumentar su anonimato..

Sus servidores ofuscados solo están disponibles en dispositivos Windows y Android, como lo he comentado en esta revisión de NordVPN 2023. Siga los pasos a continuación para activar la función (en Windows):

Cómo activar los servidores ofuscados NordVPN

- Descargar la aplicación de Windows NordVPN

- Entrar sus credenciales de inicio de sesión para usar la VPN

- Vamos a “Configuraciones” y hacer clic en “Ajustes avanzados”

- Cheque el “sé lo que estoy haciendo” caja

- Habilitar el “Servidores ofuscados” opción

- Disfrutar omitiendo los bloques de VPN en países restringidos.

ExpressVPN

Con sede en las Islas Vírgenes Británicas, ExpressVPN es una de las herramientas de privacidad líderes en el mercado, que ofrece seguridad y privacidad inigualables a los usuarios de todo el mundo..

Ellos ofrecen “StealthVPN” solo en servidores en Hong Kong, diseñados específicamente para vencer la censura en China continental, pero deberían ser útiles en otros países donde las VPN están bloqueadas.

Cómo activar la ofuscación en ExpressVPN

- Descargar la aplicación ExpressVPN de Windows

- Iniciar sesión en su cuenta e ingrese el código de activación

- Conectar a servidores designados para usuarios de China (pregunte al equipo de soporte)

- Por ejemplo, Hong Kong – 2 usa Ofuscación

- Disfrutar omitiendo los bloques de VPN!

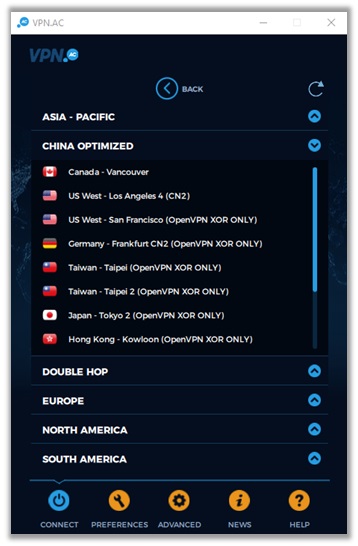

VPN C.A

Con sede en Rumania, VPN. AC es un proveedor centrado en la seguridad que ofrece un buen rendimiento y capacidades de desbloqueo. Es uno de los pocos servicios que realmente funcionan en China..

El proveedor ofrece ofuscación en su configuración avanzada, que nuevamente transforma el tráfico VPN en tráfico HTTPS para hacerte invisible a las técnicas de inspección profunda de paquetes (DPI).

Cómo activar la ofuscación en VPN. C.A.

- Descargar La VPN relevante. Aplicación de CA para su dispositivo

- Iniciar sesión en la aplicación ingresando sus credenciales

- Dentro de la aplicación, Vamos al “Avanzado” menú

- Palanca en “Estoy en China u otro país censurado”

- Golpear “Conectar” y Seleccione un servidor de “CHINA OPTIMIZADA” listado

- Disfrutar omitiendo los bloqueos de VPN y teniendo un internet sin restricciones

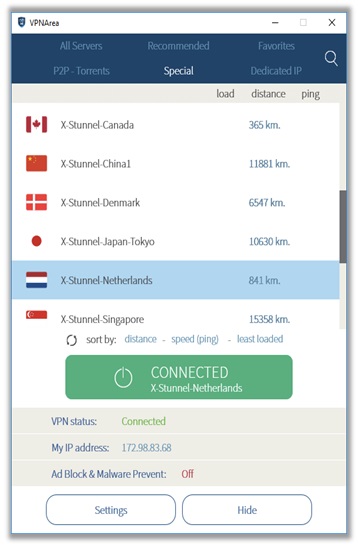

VPNArea

Con sede en Bulgaria (lejos de las jurisdicciones enemigas de Internet), VPNArea tiene una calificación Trustpilot de 7.9 y es famosa por su precio vpn más barato y su listado de IP dedicadas

El proveedor ofrece ofuscación en forma de servidores X-Stunnel, lo que significa que no utilizan el método de ofuscación XOR u Obfsproxy para transformar el tráfico VPN en HTTPS.

Cómo activar la ofuscación en VPNArea

- Obtener la aplicación VPN adecuada para su dispositivo

- Abierto la aplicación e ingrese sus datos de inicio de sesión

- Hacer clic en “Servidores” y Seleccione “Especial”

- Escoger uno de los “X-Stunnel” servidores disponibles

- Disfrutar sin pasar por los bloques de VPN en cualquier país!

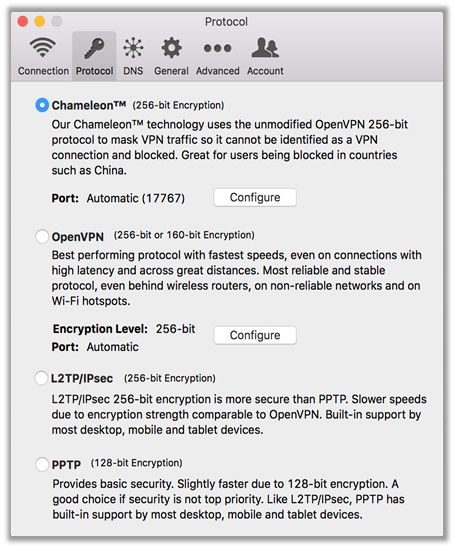

VyprVPN

Con sede en Suiza, VyprVPN se encuentra entre los pocos proveedores que han sido auditados por una empresa externa, que está disponible para que el público lo vea..

El proveedor utiliza un método avanzado de ofuscación en un protocolo de desarrollo propio conocido como “Protocolo camaleón”, que ofusca todo el tráfico VPN para que se vea como el tráfico HTTPS normal.

Cómo activar la ofuscación en VyprVPN

- Descargar la aplicación VyprVPN para el dispositivo relevante

- Entrar su nombre de usuario y contraseña para iniciar sesión

- Hacer clic sobre el “Opciones / Preferencias” opción

- Seleccione “Camaleón” para el protocolo VPN

- Conectar al servidor más rápido disponible

- Derivación Bloques de VPN en países restrictivos!

Alternativas a OpenVPN Scramble

No hay duda de que la ofuscación XOR o la seguridad proporcionada por Obfsproxy son excepcionales para mantener su identidad oculta, codificar sus datos y anonimizar todas las actividades..

Ocultan el hecho de que su tráfico está encriptado, pero la falta de ofuscación no debería descartar una VPN excelente. Aquí hay otras formas de ocultar su tráfico VPN:

Túnel SSL / TLS A.k.a. Stunnel

Esta es otra táctica sólida de ofuscación que opera enrutando su tráfico VPN a través de un túnel TLS / SSL seguro y encriptado, que es utilizado por las conexiones HTTPS.

Como tal, cuando las conexiones OpenVPN se enrutan a través del mismo cifrado, no puede distinguirlas del tráfico HTTPS normal, de forma similar al uso de la ofuscación XOR u Obfsproxy.

Dado que los datos de OpenVPN se envuelven dentro de una capa adicional de cifrado TLS / SSL, incluso la inspección profunda de paquetes (DPI) no puede penetrar en esta red, manteniéndolo anónimo en todo momento.

Navegador Tor

Corto para “El enrutador de cebolla” (también representado en el logotipo del navegador), Tor se desarrolló inicialmente para la Marina de los EE. UU. el 20 de septiembre de 2002. Presentaba una red global de servidores que permitía a las personas navegar por Internet de forma segura y anónima.

Ahora, el producto se ha dirigido hacia la división sin fines de lucro, difundiendo la importancia del desarrollo y la investigación de herramientas de privacidad en línea. Utiliza una red descentralizada, que ofrece varias capas de protección para los datos del usuario..

Dirige el tráfico de Internet a través de una superposición de servidores en todo el mundo que consta de más de siete mil relés. Esto permite la ocultación adecuada de los usuarios.’ ubicación, evitando que cualquier persona controle su actividad.

Túnel SSH

Los túneles SSH son otro método utilizado por las VPN para cubrir datos con una capa adicional de cifrado, sin pasar por alto los servicios de filtrado..

Está disponible en una gran cantidad de aplicaciones diferentes. Por ejemplo, cuando envía y recibe archivos a través de FTP, los túneles SSH transfieren de manera segura todos los datos, sin monitoreo ni bloqueos..

El único problema con el túnel SSH es que puede tener un impacto en las velocidades que recibe, de ahí que no sean una opción adecuada para aquellos que desean disfrutar de la transmisión..

Proxy SOCKS5 (ShadowSocks)

Introducido como una solución para obtener acceso libre de restricciones en países como China, Irán, Irak, Turquía, Egipto y Emiratos Árabes Unidos, que usan técnicas DPI: el proxy SOCKS5 usa el protocolo Socket Secure 5.

Este protocolo es extremadamente seguro y permite la transferencia de datos sin problemas utilizando un servicio proxy, al tiempo que agrega una capa de autenticación a la que solo puede acceder el usuario previsto.

Esto no solo resulta útil para los usuarios que participan en P2P / intercambio de archivos, sino que también tiende a ser más confiable y más rápido que algunos de los métodos que hemos explorado anteriormente.

Envolviendo cosas

En países con estrictas leyes de Internet y bloqueos de VPN, características como la ofuscación actúan como un caballero en una armadura brillante para las personas conscientes de la privacidad y aquellos que desean evitar las restricciones.

Asegúrese de activar esta función, si reside en un país regresivo. Las sugerencias de VPN anteriores deben proporcionarle información suficiente para seleccionar la que mejor se adapte a sus necesidades..

Por supuesto, si tiene alguna pregunta / consulta, no dude en comentar a continuación. Responderé personalmente y brindaré toda la ayuda que pueda.

Además, ayude a un hermano compartiendo esta guía con otros internautas centrados en la privacidad que buscan soluciones para aumentar su anonimato en línea. Que tengas un hermoso día por delante!

17.04.2023 @ 04:25

rás de la VPN, lo que hace que sea difícil para los enemigos de Internet como China, Irán, Rusia, Siria y Egipto bloquear el tráfico VPN. La ofuscación es una característica importante para los usuarios conscientes de la privacidad que viven en países donde la privacidad en línea es limitada. Es importante elegir un proveedor de VPN que ofrezca esta característica para garantizar que su identidad permanezca anónima en línea. Además, la ofuscación también es útil para desbloquear sitios web en la escuela, universidad o trabajo, prevenir la limitación de ancho de banda y datos de los ISP y recibir privacidad adicional y anonimato en línea. Hay varios proveedores de VPN que ofrecen la característica de ofuscación, como NordVPN, ExpressVPN, VPN C.A, VPNArea y VyprVPN. En resumen, la ofuscación es una técnica importante para mantener la privacidad en línea y evitar el bloqueo de VPN en países donde la privacidad en línea es limitada.