नॉर्डवीपीएन हैक: एक और डस्ट काटता है?

घोटालों की नवीनतम घटनाओं में, नॉर्डवीपीएन ट्विटर और रेडिट पर लपटों में है, क्योंकि खबरें उन्हें हैक होने के बारे में बताती हैं। एक सेवा के लिए खुद को सबसे लंबे समय तक एक सुरक्षा अधिकतम के रूप में बताने के लिए; विडंबना ने नॉर्ड के लिए ठंडे बर्न का वातावरण तैयार किया है’उपयोगकर्ता.

इससे पहले कि मैं विवरण में जाऊं, मैं’d यह उल्लेख करना पसंद करता है कि BestVPN.co ने प्रदाता को हमारी अनुशंसित सूचियों से हटा दिया है, जब तक हमें इस भयानक घटना के बारे में नॉर्ड से एक उचित उत्तर (एक मतलब नहीं है) प्राप्त नहीं होता है.

नॉर्डवीपीएन हैक में कुछ पृष्ठभूमि

टेकक्रंच के बाद समाचारों में आमतौर पर प्रमुखता आई’का पद “नॉर्डवीपीएन पुष्टि करता है कि इसे हैक किया गया था“. हालाँकि, चर्चा और आरोप ट्विटर से शुरू हुए; नॉर्डवीपीएन ने खुद ही इंफोसेक समुदाय को ट्रिगर करके परेशानी को आमंत्रित किया.

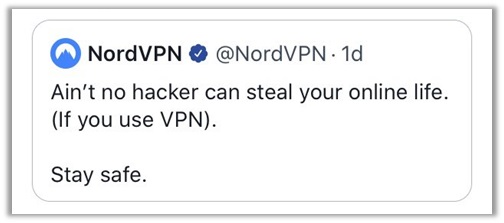

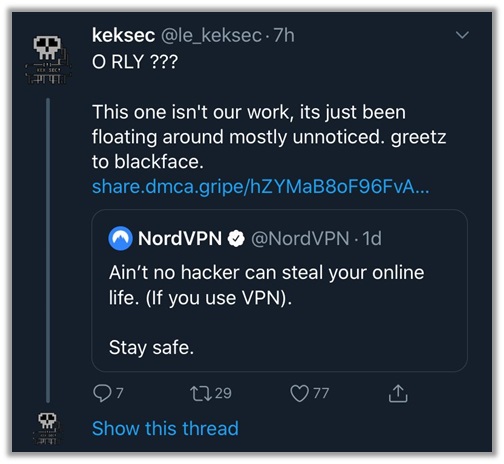

यह ट्वीट बहुत अधिक था जो प्रदाता को गलत लोगों की सुर्खियों में लाने के लिए बहुत अधिक था। इसके लाइव होने के तुरंत बाद, ट्विटर उपयोगकर्ता @le_keksec ने एक संकेत दिया कि नॉर्डवीपीएन को किसी समय हैक कर लिया गया था, क्योंकि उनकी निजी कुंजी लीक हो गई थी.

केसेक ने सत्यापित किया कि यह उनका काम नहीं था, और ये निजी चाबियां इंटरनेट पर किसी का ध्यान नहीं थीं।.

यहां तक कि उन्होंने शेयर कुंजी के माध्यम से निजी कुंजी का लिंक साझा किया, जिसके बाद ट्विटर उपयोगकर्ता @hexdefined ने सत्यापित किया कि नॉर्डवीपीएन वास्तव में समझौता किया गया था। उन्होंने उस कुंजी को भी जारी किया जो निजी कुंजी से मेल खाती है: https://crt.sh/?id=10031443

तो स्पष्ट रूप से कुछ बिंदु पर नॉर्डवीपीएन से समझौता किया गया था। उनकी (समाप्त हो चुकी) निजी कुंजियाँ लीक हो गई हैं, जिसका अर्थ है कि कोई भी उन कुंजियों के साथ एक सर्वर सेट कर सकता है … pic.twitter.com/TOap6NyvNy

– अपरिभाषित (@hexdefined) 20 अक्टूबर, 2023

जैसा कि मैंने इस मुद्दे पर गहराई से ध्यान दिया, यह पता चला कि नॉर्डवीपीएन ने अविश्वसनीय रूप से कमजोर 2048 बिट डिफी-हेलमैन परमेस को नियोजित किया था, और हैक के दौरान यातायात को कम से कम एक घंटे के लिए डिक्रिप्ट किया जा सकता था, जिससे 50-200 से अधिक नॉर्ड उपयोगकर्ता प्रभावित हुए।.

मैं’उस रिसाव को भी देखा, वे 2048-बिट डीएच परम का उपयोग कर रहे थे, लेकिन रेनेग-सेकंड की स्थापना के बिना यह 1 घंटे तक चूकता है। इसलिए हैक के समय, एक घंटे पहले तक ट्रैफ़िक को डिक्रिप्ट किया जा सकता था.

– २० अक्टूबर २०१ ९ को ost (@cryptostorm_is) ost

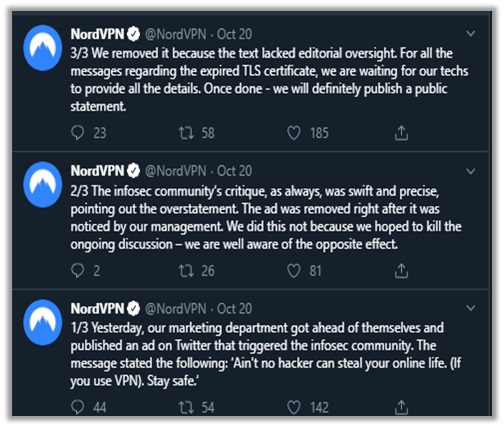

इन सबके बाद “आरोपों” ट्विटर पर, नॉर्डवीपीएन ने तीन ट्वीट्स की एक श्रृंखला जारी की, जिसमें दावा किया गया कि उनके विपणन विभाग ने ऊपर दिए गए ओवरस्टेज के साथ खुद को आगे कर लिया, और वे जल्द ही एक आधिकारिक बयान देंगे.

इन ट्वीट्स के बाद, नॉर्डवीपीएन ने अपना आधिकारिक बयान जारी किया, जिसमें उन्होंने कहा कि उल्लंघन केवल प्रभावित हुआ “एक एकल सर्वर” और पूरी सेवा नहीं, इसके बाद दावा किया गया कि टेकक्रंच’रों “मान्यताओं” गलत हैं.

नॉर्ड और Creanova के बीच दोष खेल (डेटा सेंटर)

हैक ने दो अन्य वीपीएन सेवाओं को भी प्रभावित किया; TorGuard और VikingVPN। बाद वाले और नॉर्डवीपीएन सुरक्षित पीकेआई प्रबंधन का अभ्यास नहीं कर रहे थे, जबकि टॉरगार्ड ने इसे रोजगार दिया था.

यह एक कारण है कि उनके वीपीएन उपयोगकर्ताओं में से कोई भी इस उल्लंघन से प्रभावित नहीं था और उनकी सीए कुंजी चोरी नहीं हुई थी, क्योंकि यह समझौता किए गए सर्वर पर मौजूद नहीं था.

https://t.co/maZBOR6FVD स्रोत है। इसमें VikingVPN और TorGuard के कुछ हैक भी शामिल हैं। VikingVPN भी wasn’टी सुरक्षित पीकेआई प्रबंधन। TorGuard हालांकि था। उस पोस्ट की अंतिम लिंक 8chan की ही प्रतीत होती है, जिसे .bash_history ने उजागर किया था.

– २१ अक्टूबर २०१ ९ २ अक्टूबर २०० ९ (@ cryptostorm_is)

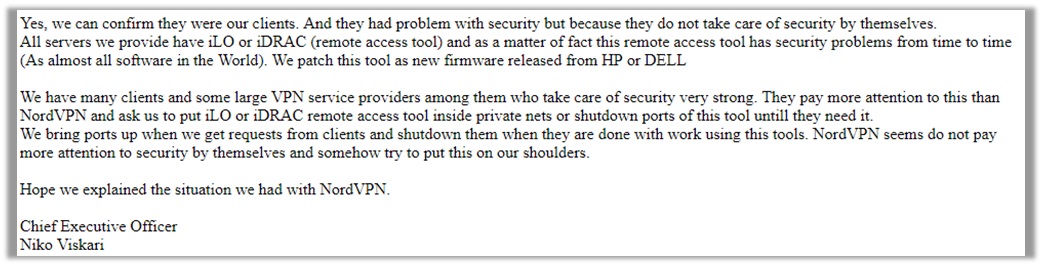

हालाँकि, हम उस समय के बारे में बात करेंगे, जैसा कि अभी नॉर्डवीपीएन है’प्रतिक्रिया को संबोधित करने की आवश्यकता है। उन्होंने कहा, “हमें ज्ञात हुआ कि मार्च 2023 को, फिनलैंड में एक डेटासेंटर जिसे हम अपने सर्वर किराए पर दे रहे थे, बिना किसी प्राधिकरण के पहुँचा गया था।.

हमलावर ने डेटा सेंटर प्रदाता द्वारा छोड़े गए एक असुरक्षित दूरस्थ प्रबंधन प्रणाली का उपयोग करके सर्वर तक पहुंच प्राप्त की, जबकि हम इस बात से अनजान थे कि ऐसी प्रणाली मौजूद है.”

जाहिरा तौर पर यह है कि नॉर्डवीपीएन को कैसे हैक किया गया था (एक उजागर iDRAC वेब इंटरफेस पर डिफ़ॉल्ट क्रेडेंशियल्स) pic.twitter.com/09QCYQvBYX

– नाथन &# 55356;&# 57331; ️&# 55356;&# 57,096; (@NathOnSecurity) 21 अक्टूबर, 2023

NordVPN ने कहा कि इस घटना के तुरंत बाद उन्होंने पूरी तरह से आंतरिक ऑडिट शुरू किया और अपने सभी सर्वरों को ExpressVPN के समान रैम इन्फ्रास्ट्रक्चर में स्थानांतरित करने के लिए एक प्रक्रिया बनाई।’ट्रस्टेड सेवर इन्फ्रास्ट्रक्चर और टेक्नोलॉजी.

आधिकारिक बयान को पढ़ते हुए, दो takeaways थे; नॉर्डवीपीएन ने ट्विटर पर खोजे जाने के बाद हैक होने की खबर की पुष्टि की (जीडीपीआर का उल्लंघन करते हुए)’डेटा ब्रीच पॉलिसी), और उन्होंने तीसरे पक्ष के डेटा सेंटर, क्रैनोवा पर बहुत सारा दोष लगाया!

नॉर्ड ने 20 अक्टूबर को ब्रीच की पुष्टि करके जीडीपीआर का उल्लंघन किया, जब यह वास्तव में मार्च 2023 में हुआ था।.

ऊपर दिए गए बयान के बाद जंगल की आग की तरह फैल गया, नॉर्डवीपीएन ने Creanova पर इस सबूत के साथ वापस मारा कि दूरस्थ प्रबंधन सॉफ्टवेयर (हैकर्स अंततः भंग हो गया) उनकी जानकारी के बिना स्थापित किया गया था.

कौन’एक गलती पर वास्तव में है?

वीपीएन समीक्षक के रूप में, मैं इस स्थिति को अविश्वसनीय रूप से खतरनाक मानता हूं और नॉर्ड के हाथों में अधिक जवाबदेही डालूंगा, खासकर जब आप इसके मुख्य विक्रय बिंदु में कारक हों; उनका उत्पाद कितना सुरक्षित है (और इसे CNet, PCMag और TechRadar में कैसे शीर्ष पर रखा गया था).

उल्लेख नहीं करने के लिए, वे पहले भी बग बाउंटी कार्यक्रम के बाद टोरगार्ड द्वारा दायर एक मुकदमे में शामिल थे। जाहिर है, नॉर्ड ने टॉरगार्ड में से एक को धमकी दी’एक भेद्यता की पहचान करने के बाद, अपने उत्पाद के बारे में नकारात्मक धारणाएं लेने के लिए संबद्ध.

“हालाँकि आप सच्चाई से इनकार करते हैं, लेकिन सच्चाई मौजूदा है.” – जॉर्ज ऑरवेल pic.twitter.com/tKRvLFtJFE

– टोरगार्ड (@TorGuard) 27 जून, 2023

इस प्रकार, यह एक आश्चर्यचकित कर सकता है, क्या नॉर्डवीपीएन ने केवल अपनी ब्रांडिंग पर ध्यान केंद्रित किया है (यहां तक कि थिंक विद गूगल द्वारा उल्लेख किया गया है), सुरक्षा के पहलुओं पर प्राथमिकता के बिना, उसी के लिए सख्ती से विपणन के बावजूद.

इसके अलावा, साइबर सुरक्षा उद्योग में काम करने वाले अन्य लोगों के लिए एक उचित चेतावनी, कभी भी विज्ञापन न करें जो आप कर सकते हैं’t हैक किया जा सकता है। Twitterati’s आपको इस तरह के व्यापक बयानों के लिए कीचड़ के माध्यम से खींचेगा। नॉर्डवीपीएन के विपणन विभाग के लिए मेरी सहानुभूति है.