VPN-Blöcke mit der Macht der Verschleierung umgehen

Internet-Feinde wie China, Iran, Russland, Syrien und Ägypten konzentrieren sich jetzt auf die VPN-Blockierung – eine Technik zum Unterbinden des verschlüsselten Protokolltunnels, mit der die Internetnutzer anonym bleiben.

Online-Dienste wie Hulu, Netflix und BBC iPlayer folgen ebenfalls diesem Beispiel und verhindern den Zugriff auf Benutzer auf der ganzen Welt, die VoDs mit einem VPN-Dienst verwenden, um geografisch eingeschränkte Inhalte freizugeben.

Es war schon schlimm genug, dass Benutzer auf Protokollierungsrichtlinien und Leckprobleme achten mussten, aber jetzt müssen sie auch sicherstellen, dass das von ihnen gewählte VPN vor solchen Blockierungen sicher ist!

Schließlich besteht der gesamte Zweck der Verwendung eines VPN darin, Ihre Identität anonym zu halten, auch in Ländern, in denen es generell streng ist, bestimmte Informationen der Öffentlichkeit zugänglich zu machen.

Hier wird ein Feature aufgerufen “Verschleierung” ist praktisch – a.k.a.. “StealthVPN” von den meisten Anbietern auf dem Markt, was die Umgehung der VPN-Blockierung ermöglicht.

Dieser BestVPN.co-Leitfaden richtet sich also an Benutzer mit eingeschränkter Privatsphäre “Internet-Feind” Standorte. Hier werde ich ausführliche Informationen über die Verschleierung, ihre Funktionsweise und ihre vielfältigen Verwendungsmöglichkeiten geben!

Ausführlicher Leitfaden zur VPN-Verschleierung 2023

- Wie verwendet ein VPN die Verschleierung??

- Wie sich VPN-Daten in verwandeln ‘Verschleiert’ Pakete

- Kontroverse um XOR-Verschleierung

- Was ist Obfsproxy?

- VPNs, die anbieten “Verschleierung”

- Woher kommt die VPN-Verschleierung??

Was ist Verschleierung??

Laien sagen, dass bei der Verschleierung verschiedene Technologien und Programmcode verwendet werden, um das Verständnis von etwas zu erschweren.

Verschiedene Produkte / Dienste schützen geistiges Eigentum durch Verschleierung, indem sie Angreifer daran hindern, eine proprietäre Software rückzuentwickeln.

Der Prozess kann die Codeverschlüsselung, das Umbenennen von Variablennamen in bedeutungslose Bezeichnungen, das Hinzufügen von nicht verwendetem Code zu einer Anwendungsbibliothek oder das Entfernen offener Metadaten umfassen.

Obfuscators werden normalerweise verwendet, um direkten Quellcode automatisch in ein Programm umzuwandeln, das wie ursprünglich vorgesehen funktioniert, jedoch nur schwerer zu lesen / zu verstehen ist.

Aus diesem Grund ist die Verschleierung eine so zuverlässige Methode, um den VPN-Verkehr zu verbergen und ihn so zu tarnen, dass er wie normaler unverschlüsselter Verkehr aussieht, sodass Benutzer VPN-Blöcke umgehen können.

Dies geschieht, indem alle gesendeten und empfangenen Anforderungen hinter der Standard-HTTPS-Verschlüsselung (Hypertext Transfer Protocol Secure) ausgeblendet werden, z. B. beim Herstellen einer Verbindung zu einer Bankwebsite über Port 443.

Wie verwendet ein VPN die Verschleierung??

VPNs ermöglichen es Ihrer Internetverbindung, durch einen sicheren und verschlüsselten Tunnel zu gelangen. Sie verbergen Ihren Standort auch, indem sie Ihnen eine neue IP-Adresse basierend auf dem Server, mit dem Sie eine Verbindung herstellen, geben und Sie vor den neugierigen Blicken von Regierungsbehörden, Cyberkriminellen und Urheberrechtsjägern anonym halten.

Dies ist einer der Gründe, warum diese Tools bei digitalen Nomaden und normalen Menschen so beliebt sind, bei denen IP-Adressen, Ports, DNS und Protokolle blockiert werden. VPNs sind jedoch selbst ein Ziel in Ländern, die Deep Packet Inspection (DPI) verwenden, um bestimmte Apps / Protokolle zu blockieren.

Seit DPI’Wenn Sie auf der Grundlage des Pakettyps und nicht der Portnummer handeln, können Sie vor diesen Verboten erst dann einen vollständigen Schutz erhalten, wenn Sie sie verwenden “Verschleierung”. Unten sehen Sie ein Diagramm, das zeigt, wie eine normale Verbindung unter Verwendung des OpenVPN-Protokolls aussieht.

Die Verschleierung funktioniert ganz anders und verwendet steckbare Transporte, um den Verkehr in verschleierte Tunnel zu leiten, die schwieriger zu identifizieren oder zu durchqueren sind.

Die meisten VPNs verwenden das OpenVPN-Protokoll zur Implementierung “XOR-Verschleierung” OpenVPN Scramble, das sich gegen Deep Packet Inspection (DPI) als äußerst nützlich erweist.

OpenVPN Scramble verwendet den XOR-Verschlüsselungsalgorithmus, um fortgeschrittene VPN-Blöcke zu beseitigen, die in Ländern wie China, Iran, Russland, Syrien und Ägypten verwendet werden.

Die XOR-Chiffre

Ausgesprochen als “Ex-oder”, XOR – steht für Exclusive oder. Hierbei handelt es sich um eine mathematische Operation, bei der die XOR-Chiffre verwendet wird, bei der jede alphanumerische Zeichenfolge durch eine andere Zahl ersetzt wird.

Da der Algorithmus umkehrbar ist, können Sie die Ausgabezeichenfolge in dieselbe Chiffre zurückführen, wobei die ursprüngliche Zeichenfolge und die Chiffre entfernt werden.

Diese Art von Verschlüsselung, die von XOR verwendet wird, ist auch bekannt als “Additive Chiffre” oder ROT13, mit dem clevere Techniker geheime Nachrichten erstellen.

Wie effektiv ist OpenVPN Scramble (XOR-Verschleierung)?

Wenn Sie eine Verbindung zu einem Server herstellen, der XOR-Verschleierung verwendet, erschweren die OpenVPN-verschlüsselten Daten mit den XOR-Chiffren DPIs und Systeme wie “Die große Firewall” zur Identität.

Dies ist einer der Gründe, warum es auf dem Markt für VPNs ziemlich bekannt geworden ist, da es auch eine einfache Implementierungstechnik anwendet.

Sie können sogar Malware-Entwickler finden, die durch Verschleierung ihre lästigen Code-Teile vor der Malware-Erkennung verbergen. Sie verwenden einen 1-Byte-Wert, der die Rolle von a spielt “Schlüssel”.

Der verschleierte Code codiert dann in jedes Datenbyte XOR’jedes Byte mit dem ausgewählten Schlüssel. Es ist jedoch auch möglich, längere Schlüssel zu verwenden, die die meisten VPNs verwenden.

In der Regel hängt die Effektivität von XOR für das Verwürfeln von Daten vollständig davon ab, wie zufällig ein Schlüssel verwendet wird, weshalb er so effektiv ist – was auch durch seine weit verbreitete Verwendung bestätigt werden kann.

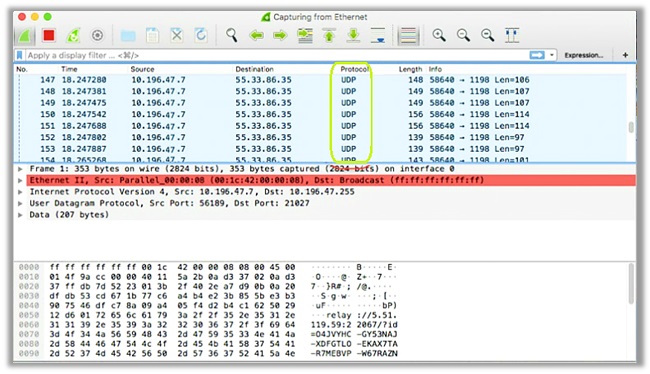

Sie können sogar einen Test durchführen. Schalten Sie ein normales VPN ein und testen Sie es auf Wireshark. Der Verkehr wird als OpenVPN gesehen. Wenn die Verschleierung aktiviert ist, erkennt Wireshark den Datenverkehr nicht mehr als OpenVPN.

Wie sich VPN-Daten in verwandeln ‘Verschleiert’ Pakete

Wenn Sie eine Verbindung zu einem herstellen “Verschleierter Server” oder aktivieren Sie die “StealthVPN” Diese Funktion treibt einen Mechanismus voran, der das Blockieren von VPN-Tunneln unmöglich macht.

Beachten Sie, dass der Vorgang je nach Art der Verschleierung unterschiedlich sein kann. Da die meisten VPNs die XOR-Verschleierungsmethode verwenden, habe ich die Schritte für diese spezielle Funktion hervorgehoben:

Schritt 1 – Aktivieren der regulären verschlüsselten OpenVPN-Verbindung

OpenVPN-Datenpakete bestehen aus zwei Teilen: dem Header und der Payload. Ersteres verfügt über Paketidentifikations- und Routing-Informationen. Letzteres ist der verschlüsselte Teil dieser Datenpakete, der vom VPN-Server an die entsprechende Webadresse weitergeleitet wird.

Da der Header identifizierbare Informationen für die Quelle eines Pakets enthält, enthält er auch die Portnummer (#) sowie Daten, mit denen die Pakete identifiziert werden “OpenVPN”. Auf diese Weise können VPN-Blocksysteme und Deep Packet Inspection (DPI) in der Regel feststellen, dass Sie ein VPN verwenden.

Schritt 2 – Entfernen von VPN-Daten aus dem Header

Der Provider wird nun verwenden “XOR-Verschleierung” Entfernen aller Metadaten aus dem Paket-Header, Umwandlung in bedeutungslose Informationen, um die Identifizierung eines VPN-Protokolls zu verhindern.

Stellen Sie sich vor, Sie sehen sich ein Auto an, aber jemand hat das Kennzeichen, die Motornummer, das Branding und andere Kennzeichnungen entfernt, wodurch es unmöglich wird, das Modell / die Marke zu identifizieren.

Schritt 3 – Verschleiern der VPN-Daten als HTTPs

Schritt 3 ist, wo die Rolle von “XOR-Verschleierung” endet und der Prozess der Verkleidung beginnt. Der Prozess beinhaltet die Transformation der “verschleiert” Datenverkehr in HTTPS-verschlüsselten Webdatenverkehr.

Zu diesem Zweck verwenden Anbieter zwei wichtige Merkmale von https-Daten: SSL / TLS-Verschlüsselung und Port Nr. 443, sodass Benutzer unentdeckt durch Firewalls schlüpfen können.

SSL / TLS-Verschlüsselung

Die verschleierten OpenVPN-Datenpakete durchlaufen jetzt eine zweite Verschlüsselungsebene, die das SSL- oder TLS-Protokoll verwendet. Dies kann jedoch je nach VPN-Dienst variieren.

Port # 443

Nach dem Hinzufügen einer zusätzlichen Verschlüsselungsebene werden die VPN-Daten dem Port 443 zugewiesen (der vom HTTPS-Verkehr verwendet wird), wodurch die Pakete den normalen HTTPS-Daten nahezu ähneln, die nicht blockiert werden können!

Kontroverse um XOR-Verschleierung

Es besteht kein Zweifel daran, dass die XOR-Verschleierung Ihre Online-Anonymität in höchstem Maße stärkt und Sie vor den Bemühungen der Regierung schützt, den OpenVPN-Verkehr zu blockieren.

Es ist definitiv komplizierter, den VPN-Verkehr bei der Integration von XOR-Verschleierung zu identifizieren, aber einige argumentieren, dass dies möglicherweise nicht immer eine solche Effektivität liefert.

Aus diesem Grund wurde die Implementierung von openvpn_xorpatch in jeder offiziellen Version von OpenVPN abgelehnt, wohingegen Anbieter ihre eigenen Patches erstellen, um das Problem der VPN-Blöcke anzugehen.

“Wir raten besonders davon ab, einen solchen Ansatz zu verwenden, wenn es eine weitaus bessere Lösung gibt, die von der TOR-Community verwendet wird. Es heißt obfsproxy und kann zusammen mit OpenVPN verwendet werden, ohne dass OpenVPN neu kompiliert werden muss.”

Tunnelblick’s Ansicht

Wo OpenVPN-GUI-Entwickler den XOR-Obfuscation-Patch nicht einbinden, ist Tunnelblick aufgrund seiner einfachen Implementierung nach wie vor eine gute Option.

“Wenden Sie den Patch einfach sowohl auf den OpenVPN-Server als auch auf den OpenVPN-Client an und fügen Sie den Konfigurationsdateien jeweils eine einzige, identische Option hinzu. Die Verwendung von obfsproxy ist komplizierter, da sowohl auf dem Server als auch auf dem Client ein anderes, separates Programm ausgeführt werden muss.”

Dank dieser einfachen Implementierung konnten sie für alle OpenVPN-Versionen, die in Tunnelblick Build 4420 enthalten sind, ihren eigenen modifizierten Patch einbinden.

Dieser modifizierte Patch wurde eingehend auf Sicherheit, Codierung und Datenschutz überprüft und behebt Fehler in Bezug auf Pufferüberlauf, Nullzeiger-Dereferenzen und unzureichende Parameterüberprüfung.

Die meisten VPN-Anbieter bieten das an “OpenVPN Scramble” Verwenden Sie dieses verbesserte XOR-Patch oder nehmen Sie ähnliche Änderungen am Original vor. OpenVPN-Entwickler halten jedoch an der Vorstellung fest, dass Obfsproxy viel besser ist.

Was ist Obfsproxy?

Eine andere Methode von “Verschleierung”, Obfsproxy wurde vom Tor-Netzwerk entwickelt und ist eine praktikable Alternative zu XOR-Chiffren. Es packt Daten in eine Verschleierungsebene, die steckbare Transporte verwendet.

Diese verschlüsseln den VPN- (oder Tor-) Verkehr, sodass Benutzer ihn umgehen können “Die große Firewall” Umgehen Sie geografische Beschränkungen und schützen Sie sich gleichzeitig vor VPN-Erkennung und eventueller Blockierung.

Wie bereits erwähnt, ist es laut OpenVPN-Benutzern auch die bevorzugte Wahl, da keine Neukompilierung von OpenVPN erforderlich ist, was bei der XOR-Verschleierung nicht der Fall ist.

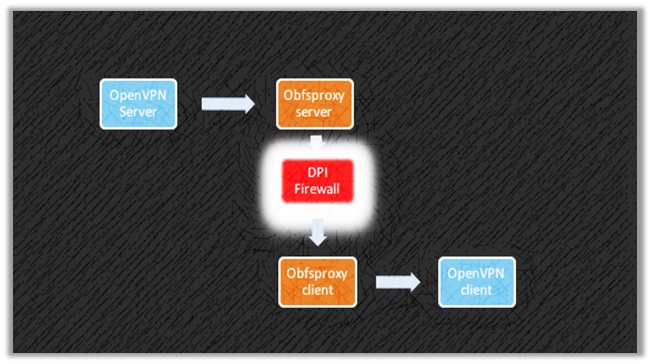

Wie funktioniert Obfsproxy??

Ähnlich wie bei XOR macht der Obfsproxy Ihre VPN-Verbindung für Websites / Firewalls unsichtbar, indem er die Art und Weise ändert, wie der Fluss des Online-Datenverkehrs aussieht. Dies hilft bei der Umgehung aller Arten von VPN-Blöcken.

Die Vertraulichkeit / Sicherheit bleibt auch für Firewalls, die DPI-Algorithmen verwenden, konsistent, da sie den Internetverkehr durch Bestimmen der Art des Verkehrs, d. H. VPN, SSL, HTTP oder HTTPs, klassifizieren.

Da Obfsproxy den OpenVPN-Verkehr effektiv verschleiert, sodass er wie normaler harmloser HTTP-Verkehr aussieht, können selbst DPI-Algorithmen nicht herausfinden, ob sich ein Benutzer in einem VPN befindet oder nicht.

Dies geschieht mit dem “obfs2” Module, die dem Datenverkehr eine zusätzliche Verschlüsselungsebene hinzufügen, sei es OpenVPN oder Tor. Diese Verschlüsselung verwendet einen Handshake-Prozess ohne erkennbare Bytemuster.

Woher kommt die VPN-Verschleierung??

Es gibt viele Anwendungsfälle für die Verwendung von Obfuscation in Form von XOR oder Obfsproxy. Für einige Menschen, die extrem datenschutzbewusst sind, ist diese Technologie eine absolute Notwendigkeit.

Andere möchten Drosselung vermeiden oder sich an p2p / Filesharing-Aktivitäten beteiligen, um ihre Identität verborgen und maximal anonym zu halten. In Wirklichkeit ist die Verwendung der Verschleierung jedoch viel weiter gefasst:

Umgehung von Blockaden in Ländern mit einem VPN-Verbot

Die Verwendung von VPNs ermöglicht es Internetnutzern wie Ihnen und mir, sich jeder Regierung und allen Bemühungen zu entziehen, das Internet zu regulieren, Informationen zu zensieren oder sich der Massenüberwachung hinzugeben.

Ein solcher Widerstand gegen die Bürger ist für die meisten Geheimdienste und Länder mit repressiven Gesetzen, die die Meinungs- und Pressefreiheit beeinträchtigen, untragbar.

Dies fordert diese invasiven Regierungen auf der ganzen Welt nachdrücklich auf, Anstrengungen zu unternehmen, um VPNs zu blockieren. Die Verschleierung hilft dabei, diese Verbote zu umgehen und gibt Ihnen die Freiheit zurück.

Nachfolgend habe ich einige Länder aufgelistet, in denen die VPN-Nutzung illegal ist. Sie können sich sicher fühlen, dass Sie durch die Aktivierung der Verschleierung rechtliche Konsequenzen vermeiden können:

China

Das Land ist führend beim Sperren und Sperren von VPN-Diensten und fordert von der chinesischen Regierung nur geprüfte und lizenzierte Anbieter auf, den Betrieb fortzusetzen.

In einem Fall erhielt sogar ein Chinese fünf Jahre’ Gefängnisstrafe für das Betreiben eines chinesischen VPN. Das Land gehört zu den wenigen Ländern, die die vollständige Kontrolle über alle lokalen ISPs fordern.

Sie verwenden außerdem Deep Packet Inspection (DPI), um den gesamten Datenverkehr in der chinesischen Cybersphere zu überwachen und alle Verbindungen von VPN-Diensten zu identifizieren und zu blockieren.

VAE

Das Land und seine berühmte Stadt “Dubai” Das Las Vegas des Nahen Ostens ist möglicherweise für seine massive Tourismusindustrie bekannt. Sie sind jedoch in Bezug auf die Internetgesetze recht regressiv.

2016 verabschiedeten die VAE ein Gesetz, das die Nutzung eines VPN mit einer Geldstrafe von bis zu 2 Millionen Dirham (ca. 540.000 USD) und einer zeitweiligen Haftstrafe bestraft.

Zwar gibt es bestimmte zulässige Verwendungszwecke für VPNs, die Regierung setzt jedoch neue Maßstäbe bei der Wahrung der Privatsphäre, indem VoIP-Anrufe und zahlreiche Websites, einschließlich NETFLIX, verboten werden.

Ich rannte

Ähnlich wie in China hat der Iran 2013 ein Gesetz verabschiedet, das den Zugang zu ausländischen VPN-Diensten blockiert. Sie forderten, dass nur lizenzierte Anbieter der iranischen Regierung operativ bleiben können.

Der Verkauf oder die Vermarktung von VPN-Diensten ist ein Verbrechen im Land und kann zu strafrechtlichen Konsequenzen führen. Der Einsatz solcher Tools ist jedoch bei Regierungsbeamten und Bürgern noch immer weit verbreitet.

Irak

Der IS hat eine starke Online-Präsenz und erstellt alle Arten von Videos in Bezug auf Enthauptung, Bombenanschläge und was nicht. Um ihrer Manifestation entgegenzuwirken, hat die irakische Regierung harte Schritte unternommen.

Dies beinhaltet das Verbot von VPN-Diensten und SM-Plattformen sowie die Einführung regelmäßiger Internet-Blackouts im ganzen Land. Obwohl das Land frei von ISIS-Belagerung ist, bleiben die Internet-Beschränkungen bestehen.

Oman

Vor 9 Jahren hat die Regierung von Oman ein Gesetz eingeführt, das die Nutzung von VPN-Diensten illegal macht. Jeder, der erwischt wird, wie er gegen dieses Gesetz verstößt, kann mit einer Geldstrafe von 500 Riyal belegt werden (was ungefähr 1.300 US-Dollar entspricht)..

Unternehmen, die die Verwendung von VPNs benötigen, können eine Genehmigung für die Verwendung eines von der Regierung genehmigten VPNs beantragen. Eine Unterbrechung des Zyklus kann jedoch zu einer Geldstrafe von 1.000 Riyal führen.

Truthahn

Nach Erdogans Machtantritt hat die Regierung 2016 damit begonnen, Tor- und VPN-Dienste zu blockieren. Die Türkei verwendet nun DPI-Techniken, die China widerspiegeln’s Fähigkeit, verborgenen Verkehr zu erkennen und zu blockieren.

Wenn eine Person gefunden wird, die einen VPN-Dienst nutzt, wird die Person für die Strafverfolgung interessant, die VPN-Nutzung ist jedoch weit verbreitet. Sie können Turkey Blocks zur Überwachung der Zensur im Land verwenden.

Weißrussland

Ähnlich wie in anderen Ländern, die zu dieser VPN-Sperrliste hinzugefügt wurden, bemüht sich die belarussische Regierung, den Zugriff auf fremde Dienste / Apps einzuschränken und Inhaltsbeschränkungen / -sperren zu verhängen.

Im Jahr 2015 verbot das Land die Nutzung von VPN- und Tor-Diensten, wodurch diese illegal wurden. Dies hindert die Weißrussen jedoch nicht daran, das zu tun, was sie wollen, und umgeht rechtliche / technologische Hindernisse.

Uganda

Uganda ist wahrscheinlich eines der wenigen Länder, in denen Gesetze existieren, die Social Media und andere überteuerte Dienstleistungen mit täglichen Steuern belasten.

Die ugandische Regierung hat sogar die Sperrung von VPN-Diensten bei Internetdienstanbietern angeordnet, obwohl es keine solide Gesetzgebung gegen solche Tools zum Schutz der Privatsphäre gibt.

Venezuela

Am 27. Juni 2023 – Laut NGO Access Now ist das Land’s größter ISP bekannt als “CANTV” blockierte die Nutzung von Tor- und VPN-Netzwerken, die von Venezolanern genutzt wurden.

Dies geschah auf Befehl der Regierung, die behauptete, eine sehr einfache Technik zum Sperren beider Werkzeuge geschaffen zu haben.

Ägypten

Nach der ägyptischen Revolution im Jahr 2011 forderte die Regierung die Verwendung von Deep Packet Inspection (DPI) zum Blockieren von VPN-Verbindungen, um zu verhindern, dass Bürger auf eingeschränkte Inhalte zugreifen.

Die Zensur richtete sich gegen verschiedene Protokolle wie PPTP, L2TP und OpenVPN, sodass Benutzer laut Regierung nicht auf Websites für anstößige Medien und Zeitungen zugreifen können.

Entsperren von Websites in Schule / Universität / Beruf

Zusätzlich zur Umgehung von VPN-Blöcken in verschiedenen Ländern erweist sich die Verschleierung als besonders nützlich für diejenigen, die das Internet in ihren Schul-, Universitäts- und Arbeitsnetzwerken entsperren möchten.

Da durch die Verschleierung eine zusätzliche Verschlüsselungsebene hinzugefügt wird, die über die HTTP-Adresse getarnt ist, kann die Netzwerkfirewall Ihre Verbindung zu externen Diensten nicht blockieren.

Wenn Sie ein VPN ohne Verschleierung verwenden, zeigt die Firewall möglicherweise weiterhin den VPN-Verkehr an und blockiert Ihre IP-Adresse. Die Verschleierung verhindert dies, indem Sie anonym bleiben.

Der Netzwerkadministrator wird nicht klüger und kann Ihre genaue IP-Adresse auch aufgrund der Standortverschiebung nicht erkennen, sodass Sie sich nicht darum sorgen müssen, zu einer unangenehmen Besprechung einberufen zu werden!

Viele Benutzer verwenden ein VPN in einem Schul- oder Firmennetzwerk, um auf Websites zuzugreifen, die möglicherweise von der Netzwerk-Firewall blockiert werden (gängige Beispiele sind Facebook-, YouTube- oder Gaming-Websites)..

Verhindern Sie Bandbreiten- / Dateneinschränkungen von Internetdienstanbietern

ISPs verlangsamen ihre Netzwerke immer häufiger, obwohl viele Länder die Gesetze zur Netzneutralität ablehnen, mit denen sie für verschiedene Dienste Gebühren erheben können, was immer sie wollen.

Wenn Sie beispielsweise Unterhaltung betreiben möchten, müssen Sie ein separates Paket erwerben, um mehr Bandbreite / Daten zu erhalten.

Trotz dieser Änderungen haben ISPs Ihre Bandbreite gedrosselt. An Orten, an denen Sie einen Internetzugang in einem Hotel kaufen müssen, ist die Situation noch schlimmer.

Durch die Aktivierung von XOR Obfuscation oder eines StealthVPN-Servers können Sie jedoch die Drosselung von VPN-Paketen vermeiden und Ihre Geschwindigkeit bei gleichzeitiger Wahrung der Konsistenz maximieren.

Erhalten Sie zusätzliche Privatsphäre / Anonymität online

Funktionen wie StealthVPN (Verschleierung), DoubleVPN und Onion over VPN sorgen für mehr Anonymität und Datenschutz im Internet.

Dies kann sich an Personen richten, die im Allgemeinen sehr geheim sind, oder sich mit Angelegenheiten befassen, die einen hohen Datenschutz erfordern, beispielsweise das Senden von Dokumenten über ein weltweit zugängliches privates Netzwerk.

Sobald Sie Stealth / Obfuscated Server aktivieren, können selbst nationale Spionageagenturen wie die NSA Sie nicht identifizieren, da der gesamte Datenverkehr durch den HTTPS-Tunnel geleitet wird.

Dies schützt Sie nicht nur vor geheimen Geheimdiensten, sondern stellt auch sicher, dass Sie für Jäger und Cyberkriminelle, die gegen Urheberrechtsverletzungen verstoßen, unsichtbar bleiben.

VPNs, die anbieten “Verschleierung”

Sie haben jetzt wahrscheinlich eine gute Idee, worüber “Verschleierung” ist und wie es Ihre Privatsphäre online stärkt, aber was ist mit VPNs, die diese Funktion tatsächlich bieten?

Der Einfachheit halber habe ich einige der besten Anbieter aufgelistet, die StealthVPN, den Verschleierungsmodus oder ausgewählte Verschleierungsserver in verschiedenen Ländern anbieten:

- NordVPN

- ExpressVPN

- VPN.AC

- VPNArea

- VyprVPN

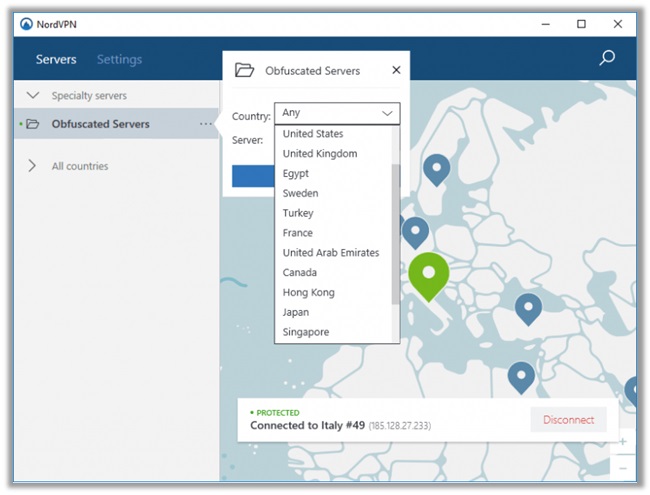

NordVPN

NordVPN hat seinen Sitz in Panama (außerhalb der Gerichtsbarkeiten von Internet Enemy) und ist in der Regel ein Allround-VPN-Dienst mit allen relevanten fortschrittlichen Funktionen / Technologien zur Erhöhung Ihrer Anonymität.

Ihre verschleierten Server sind nur auf Windows- und Android-Geräten verfügbar, wie ich in diesem Bericht über NordVPN 2023 erörtert habe. Führen Sie die folgenden Schritte aus, um die Funktion zu aktivieren (unter Windows):

So aktivieren Sie durch NordVPN verschleierte Server

- Herunterladen die NordVPN Windows App

- Eingeben Ihre Anmeldedaten, um das VPN zu verwenden

- Gehen zu “die Einstellungen” und klicken auf “Erweiterte Einstellungen”

- Prüfen das “Ich weiß was ich tue” Box

- Aktivieren das “Verschleierte Server” Möglichkeit

- Genießen Umgehen von VPN-Blöcken in eingeschränkten Ländern.

ExpressVPN

ExpressVPN hat seinen Hauptsitz auf den Britischen Jungferninseln und ist eines der führenden Datenschutzinstrumente auf dem Markt. Es bietet Nutzern auf der ganzen Welt unerreichte Sicherheit und Datenschutz.

Sie bieten an “StealthVPN” Nur auf Servern in Hongkong, die speziell zur Bekämpfung der Zensur auf dem chinesischen Festland entwickelt wurden. Sie sollten jedoch in anderen Ländern nützlich sein, in denen VPNs blockiert sind.

Aktivieren der Verschleierung in ExpressVPN

- Herunterladen die ExpressVPN Windows App

- Log in Ihr Konto und geben Sie den Aktivierungscode ein

- Verbinden zu Servern, die für China-Benutzer bestimmt sind (Support-Team fragen)

- Beispielsweise verwendet Hongkong-2 die Verschleierung

- Genießen Umgehen von VPN-Blöcken!

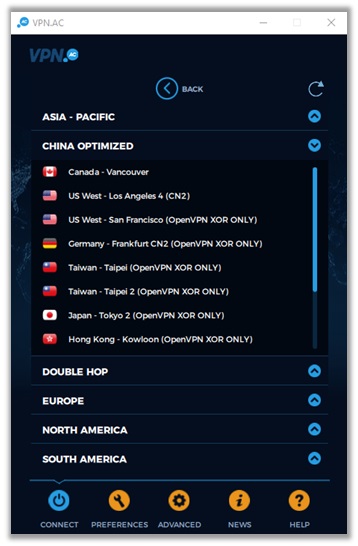

VPN. Ac

Sitz in Rumänien, VPN. AC ist ein sicherheitsorientierter Anbieter, der eine gute Leistung und Entsperrungsmöglichkeiten bietet. Es gehört zu den wenigen Diensten, die tatsächlich in China arbeiten.

Der Anbieter bietet in den erweiterten Einstellungen eine Verschleierung an, die den VPN-Datenverkehr erneut in HTTPS-Datenverkehr umwandelt, sodass Sie für DPI-Techniken (Deep Packet Inspection) unsichtbar werden.

So aktivieren Sie die Verschleierung in VPN. AC

- Herunterladen das entsprechende VPN. AC App für Ihr Gerät

- Log in die Anwendung durch Eingabe Ihrer Anmeldeinformationen

- Innerhalb der App, gehen zum “Fortgeschritten” Speisekarte

- Umschalten auf “Ich bin in China oder einem anderen zensierten Land”

- Schlagen “Verbinden” und wählen ein Server von der “CHINA OPTIMIERT” Auflistung

- Genießen Umgehen von VPN-Blöcken und uneingeschränktes Internet

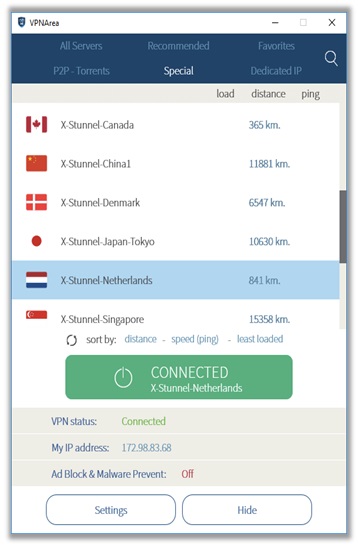

VPNArea

VPNArea hat seinen Sitz in Bulgarien (außerhalb der Gerichtsbarkeit von Internet Enemy) und ein Trustpilot-Rating von 7,9. Das Unternehmen ist bekannt für seine günstigen VPN-Preise und die Auflistung dedizierter IP-Adressen

Der Anbieter bietet die Verschleierung in Form von X-Stunnel-Servern an, dh er verwendet nicht die XOR-Verschleierungs- oder Obfsproxy-Methode, um den VPN-Verkehr in HTTPS umzuwandeln.

Aktivieren der Verschleierung in VPNArea

- Bekommen die passende VPN-Anwendung für Ihr Gerät

- Öffnen die App und geben Sie Ihre Anmeldedaten ein

- Klicken auf “Server” und wählen “Besondere”

- Wählen einer der “X-Stunnel” Server zur Verfügung

- Genießen Umgehung von VPN-Blöcken in jedem Land!

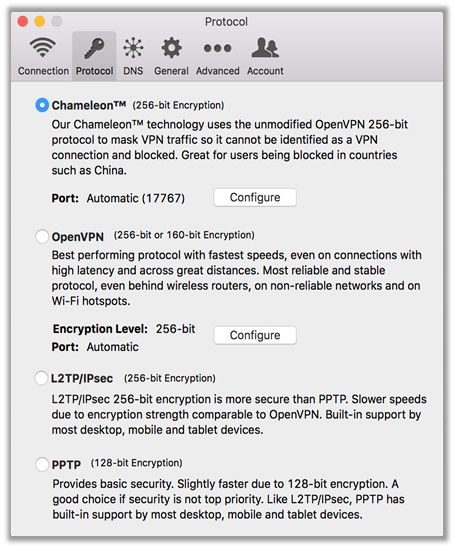

VyprVPN

VyprVPN mit Sitz in der Schweiz gehört zu den wenigen Anbietern, die von einem Drittunternehmen geprüft wurden und der Öffentlichkeit zugänglich sind.

Der Anbieter verwendet eine fortschrittliche Verschleierungsmethode in einem selbst entwickelten Protokoll namens “Chamäleon-Protokoll”, Dadurch wird der gesamte VPN-Verkehr so verschleiert, dass er wie normaler HTTPS-Verkehr aussieht.

Aktivieren der Verschleierung in VyprVPN

- Herunterladen die VyprVPN-App für das entsprechende Gerät

- Eingeben Ihren Benutzernamen und Ihr Passwort, um sich anzumelden

- Klicken auf der “Optionen / Einstellungen” Möglichkeit

- Wählen “Chamäleon” für das VPN-Protokoll

- Verbinden zum schnelleren Server verfügbar

- Bypass VPN-Sperren in restriktiven Ländern!

Alternativen zu OpenVPN Scramble

Es besteht kein Zweifel, dass die XOR-Verschleierung oder die von Obfsproxy bereitgestellte Sicherheit außergewöhnlich ist, wenn es darum geht, Ihre Identität zu verbergen, Ihre Daten zu verschlüsseln und alle Aktivitäten zu anonymisieren.

Sie verbergen die Tatsache, dass Ihr Datenverkehr verschlüsselt ist, aber die fehlende Verschleierung sollte ein ansonsten hervorragendes VPN nicht beeinträchtigen. Hier sind einige andere Möglichkeiten, Ihren VPN-Verkehr zu verbergen:

SSL / TLS-Tunnel A.k.a. Stunnel

Dies ist eine weitere solide Verschleierungstaktik, bei der der VPN-Verkehr über einen sicheren und verschlüsselten TLS / SSL-Tunnel geleitet wird, der von HTTPS-Verbindungen verwendet wird.

Wenn OpenVPN-Verbindungen dieselbe Verschlüsselung verwenden, können Sie sie daher nicht von normalem HTTPS-Verkehr unterscheiden, ähnlich wie bei der Verwendung von XOR-Verschleierung oder Obfsproxy.

Da sich OpenVPN-Daten selbst in einer zusätzlichen Schicht von TLS / SSL-Verschlüsselung befinden, können auch Deep Packet Inspect (DPIs) nicht in dieses Netzwerk eindringen und Sie bleiben jederzeit anonym.

Tor Browser

Kurz für “Der Zwiebel-Router” (auch im Logo des Browsers abgebildet). Tor wurde ursprünglich für die US-Marine am 20. September 2002 entwickelt. Es verfügte über ein globales Netzwerk von Servern, mit denen Benutzer sicher und anonym im Internet surfen konnten.

Jetzt hat sich das Produkt der Non-Profit-Sparte zugewandt und die Bedeutung der Entwicklung und Erforschung von Online-Datenschutz-Tools erweitert. Es verwendet ein dezentrales Netzwerk, das mehrere Schutzschichten für Benutzerdaten bietet.

Es leitet den Internetverkehr über eine Überlagerung von Servern auf der ganzen Welt, die aus mehr als siebentausend Relais bestehen. Dies ermöglicht das ordnungsgemäße Verbergen eines Benutzers’ Ort, so dass niemand Ihre Aktivitäten überwachen kann.

SSH Tunnel

SSH-Tunnel sind eine weitere Methode, die von VPNs verwendet wird, um Daten mit einer zusätzlichen Verschlüsselungsebene abzudecken und unentdeckte Filterdienste zu umgehen.

Es ist in einer Vielzahl von Anwendungen verfügbar. Wenn Sie beispielsweise Dateien über FTP senden und empfangen, übertragen SSH-Tunnel alle Daten sicher, ohne Überwachung oder Blockierungen.

Das einzige Problem beim SSH-Tunneling ist, dass es sich auf die von Ihnen empfangenen Geschwindigkeiten auswirken kann, weshalb sie für diejenigen, die sich mit Streaming beschäftigen möchten, nicht geeignet sind.

SOCKS5 Proxy (ShadowSocks)

Eingeführt als Lösung für den Erhalt eines uneingeschränkten Zugangs in Ländern wie China, Iran, Irak, der Türkei, Ägypten und den Vereinigten Arabischen Emiraten, die DPI-Techniken verwenden. Der SOCKS5-Proxy verwendet das Socket Secure 5-Protokoll.

Dieses Protokoll ist äußerst sicher und ermöglicht die reibungslose Übertragung von Daten mithilfe eines Proxy-Dienstes. Gleichzeitig wird eine Authentifizierungsebene hinzugefügt, auf die nur der vorgesehene Benutzer zugreifen kann.

Dies erweist sich nicht nur als nützlich für Benutzer, die sich mit P2P / Dateifreigabe beschäftigen, sondern ist auch zuverlässiger und schneller als einige der oben erläuterten Methoden.

Dinge einpacken

In Ländern mit strengen Internetgesetzen und VPN-Blöcken fungieren Funktionen wie die Verschleierung als Ritter der Rüstung für datenschutzbewusste Personen und diejenigen, die Einschränkungen umgehen möchten.

Stellen Sie sicher, dass Sie diese Funktion aktivieren, wenn Sie in einem regressiven Land wohnen. Die obigen VPN-Vorschläge sollten Ihnen genügend Informationen liefern, um die für Ihre Anforderungen am besten geeignete auszuwählen.

Wenn Sie Fragen haben, zögern Sie bitte nicht, die folgenden Kommentare abzugeben. Ich werde persönlich antworten und so viel Hilfe wie möglich leisten.

Helfen Sie auch einem Bruder, indem Sie diesen Leitfaden mit anderen datenschutzorientierten Internetnutzern teilen, die nach Lösungen suchen, um ihre Anonymität online zu erhöhen. Einen schönen Tag noch!