최고의 개인 정보 보호 안내서

2023 년 최고의 개인 정보 보호 가이드

인터넷 서핑, 온라인 상점 탐색, 상태 업데이트 또는 소셜 미디어에서 무언가 공유 및 온라인 금융 거래와 관련하여 우리 모두에게는 하나의 기본적인 인권이 있으며 이는 인터넷 개인 정보 보호입니다.

인터넷에서 확대 / 축소되는 작은 정보는 퍼즐 조각과 비슷하며, 함께 모이면 누구나 정보를 얻을 수 있습니다. 이 개인 정보는 함께 수집되어 특정 목적으로 사용될 경우 매우 손상 될 수 있습니다.

NSA에 대해 Edward Snowden이 공개 한 계시 덕분에’와 정부’시민에 대한 감시, 개인 정보 보호 권리가 침해되고 있습니다. 설상가상으로, 전세계의 많은 국가에서 시민에 대한 원치 않는 감시를 수행하고 모든 인터넷 / 전화 활동을 모니터링합니다.

이들 국가 중 다수는 통신 회사 및 인터넷 서비스 제공 업체가 사용자를 기록하도록 요구하는 법적 규정 및 법률을 도입했습니다.’ 메타 데이터. 이것이 의미하는 것은 웹 사이트를 방문 할 때마다; 온라인으로 구매하십시오. 이메일 보내기 / 받기; VoIP를 통해 전화를 겁니다. 또는 문자 메시지를 보내거나; 이러한 모든 활동은 정부가 감시 목적으로 기록하고 사용합니다..

여기에는 웹에 존재하는 수많은 위협을 이해해야합니다. 이들이 귀하의 개인 정보에 영향을 미치는 방법; 이러한 각 위협으로부터 방어 할 수있는 도구 및 소프트웨어 개인 정보를 보호하고 익명으로 사용하는 방법.

데스크탑 & 노트북 위협

Mac 및 “Windows 사용자는 인터넷에서 발생하고 개인 정보를 침해 할 수있는 특정 데스크탑 위협에 대해 걱정해야합니다. Mac / Windows 사용자가 겪을 수있는 가장 일반적인 위협은 다음과 같습니다.

- 봇넷 : 그들은 소프트웨어의 모음입니다 ‘봇’, 제작자가 원격으로 제어하고 컴퓨터를 악성 개체 (바이러스, 맬웨어 등)로 감염 시키도록 제작.

- 해킹 : 이것은 사이버 범죄자가 시스템에 침입하여 개인 데이터에 대한 무단 액세스를 얻는 과정입니다.

- 악성 코드 : 시스템에 침투하여 컴퓨터를 손상시키는 악성 소프트웨어입니다. 멀웨어에는 바이러스, 트로이 목마, 애드웨어 등이 포함될 수 있습니다..

- 피싱 : 피싱은 사이버 범죄자가 사용자에 대한 개인 및 재무 정보를 검색하는 프로세스입니다. 그들은 가짜 전자 메일, 웹 사이트, 문자 메시지 및 기타 방법을 사용하여 귀하에 대한 개인적이고 악용 가능한 정보를 얻습니다..

- 파밍 : 불법 및 악성 웹 사이트로 리디렉션되는 경우이 프로세스를 파밍이라고합니다. 사이버 전문가는이 프로세스를 사용하여 사기를 저지르고 사용자에 대한 개인 정보를 얻습니다..

- 스팸: 광고, 이메일, 메시지, 광고, 포르노 자료 및 기타 원치 않는 콘텐츠를 의심없는 사용자에게 대량 배포하는 것입니다. 스패머는 일반적으로 블로그, 웹 사이트 및 소셜 미디어 프로필에서 대상 사용자의 전자 메일 주소를 얻습니다..

- 스푸핑 : 이 기술은 일반적으로 피싱과 함께 사이버 범죄자가 개인 정보를 훔치기 위해 사용합니다. 이 범죄자들은 웹 사이트 또는 이메일 주소를 사용하여 귀하로부터 그러한 정보를 입수하고 가능한 한 합법적으로 만들려고합니다..

- 스파이웨어 & 애드웨어 : 이들은 시스템에 침투하여 사용자에 대한 개인 정보를 수집하는 소프트웨어입니다. 이러한 소프트웨어는 주로 인터넷을 통해 콘텐츠를 무료로 다운로드 할 수 있도록 첨부되어 있습니다. 이러한 소프트웨어 중 다수는 바이러스를 포함 할 수도 있습니다.

- 바이러스 : 이들은 컴퓨터에 대한 가장 일반적인 공격 소스입니다. 바이러스는 컴퓨터와 접촉하는 다른 모든 시스템을 감염시키는 악성 프로그램입니다..

- 트로이 목마 : 이들은 합법적 인 소프트웨어 내에 숨겨 지거나 내장 된 실행 파일입니다. 그들의 주요 목적은 시스템을 해킹하거나 파일을 삭제하거나 키 입력을 기록하는 것입니다..

- 회충: 이들은 인터넷을 통해 전파되는 널리 사용되는 프로그램입니다. 이러한 프로그램은 하드 드라이브에 저장되며 인터넷의 일부를 종료하여 인터넷을 사용할 때 원치 않는 중단이 발생합니다.

- DNS & IP 유출 : 이러한 위협은 익명 소프트웨어를 사용할 때 발생하며 보안 트래픽이 익명 네트워크 외부로 누출됩니다. 트래픽을 모니터링하는 모든 엔티티는 DNS 또는 IP 유출을 통해 활동을 기록 할 수 있습니다.

웹 브라우저 위협

웹 브라우저에서 전파되어 온라인 개인 정보 및 보안을 손상시키는 수많은 위협이 있습니다. Chrome, Mozilla Firefox, Internet Explorer (현재 Microsoft Edge), Safari 및 Opera와 같이 널리 사용되는 많은 웹 브라우저에는 다양한 보안 취약점이 있습니다..

* 현재 가이드에서 Chrome, Mozilla Firefox 및 Internet Explorer에 중점을두고 곧 다른 브라우저에 대한 세부 정보를 추가 할 예정입니다..

구글 크롬

Chrome에서 Gmail ID로 로그인해야한다는 사실을 알고 계셨습니까? Chrome은 컴퓨터에 파일을 저장하여 모든 이메일 주소, 이름, 비밀번호, 계정 번호, 전화 번호, 주민등록번호, 신용 카드 정보, 우편 주소 및 기타 자동 완성 정보를 저장하기 때문입니다.

Insider Finder에 따르면 Chrome이 저장하는 데이터는 개인 정보를 데이터 도난에 취약하게 만듭니다. Google은이 데이터를 복사하여 기록 공급자 캐시, 웹 데이터 및 기타 SQLite 데이터베이스에 저장하기 때문입니다..

이러한 저장된 파일은 보호되지 않으며 누군가 시스템에 제한없이 액세스하거나 이러한 데이터베이스를 위반하는 경우 개인 정보를 쉽게 검색 할 수 있습니다. Windows PC에서 Chrome을 사용하는 경우 다음 파일을 찾을 수 있습니다.

“% localappdata % \ Google \ Chrome \ 사용자 데이터 \ 기본 \”

모질라 파이어 폭스

웹 브라우저를 선택할 때 Mozilla Firefox는 가장 가벼운 브라우저 중 하나입니다. 그렇게 말하면서’업계에서 가장 사용자 친화적 인 브라우저는 아닙니다. Chrome 또는 Internet Explorer와 비교하여 Firefox는 관리하기 어려울 수 있습니다.

이 외에도 Mozilla Firefox에는 개인 정보를 침해하는 특정 보안 취약점이 있습니다. 이러한 보안 위협 중 일부는 예기치 않은 충돌, 메모리 안전 위험 및 데이터 보안 위협과 관련이 있습니다..

여러 플러그인이 백그라운드에서 작동 할 때 Mozilla Firefox가 충돌하는 것으로 알려져 있습니다. 데이터 안전성이 떨어지고 암호화 수준이 낮습니다. 개인 정보 및 인터넷 사용 기록이 수많은 사이버 위협에 노출됩니다..

인터넷 익스플로러

Internet Explorer는 웹 브라우저 옵션 측면에서 그 매력을 잃어 버렸고 다시 한 번 돌아 갔을 수도 있지만 보안 취약점을 강조하는 것이 중요합니다. 일부 서비스는 여전히 온라인 기능에 액세스하기 위해 IE를 사용해야합니다..

일부 보안 위협에는 IE 보안 기능을 우회하기위한 맬웨어 공격, DDoS 공격, Windows 및 Internet Explorer의 취약한 구성 악용, 코드 공격 (JavaScript) 및 악성 웹 사이트를 통한 기밀 데이터 노출이 포함됩니다. 이러한 모든 위협은 IE의 개인 및 기밀 데이터를 원치 않는 위협에 노출시킵니다..

고려해야 할 또 다른 중요한 요소는 2016 년 1 월 12 일 현재 “Microsoft는 더 이상 최신 Internet Explorer 11을 제외하고 이전 버전의 Internet Explorer를 모두 지원하지 않는다”는 것입니다. IE는 더 이상 안전한 브라우저가 아님을 분명히 나타내는 Edge라고하는 브라우저. 또한 장기적으로는’다양한 사이버 위협으로 인한 IE의 보안 업그레이드 및 버그 수정.

모바일 브라우징 위협

스마트 폰과 태블릿의 사용이 증가함에 따라 인터넷 보안 및 개인 정보 위험이 상당히 증가했습니다. 이러한 장치가 연결되는 비보안 인터넷 연결 (Wi-Fi 핫스팟) 때문입니다. 이러한 안전하지 않은 인터넷 연결에 숨어있는 수많은 사이버 범죄자가 있으며 개인 정보를 훔쳐 데이터를 활용하기를 기다리고 있습니다..

이러한 핸드 헬드 장치의 다양한 특성과 모든 계정, 소셜 미디어 프로필, 사진 및 기타 데이터를 한 곳에서 동기화 할 수있는 능력으로 인해 이러한 위협이 확대됩니다. 카스퍼 스키 랩에 따르면 가장 목표가되는 모바일 운영 체제는 Android입니다. 2012 년에는 사용자를 공격하기 위해 35,000 개 이상의 악성 Android 프로그램이 사용되었습니다..

악성 프로그램은 앱, Google Play Store, Amazon 앱 스토어 및 특정 타사 앱 스토어에 포함되었습니다. 카스퍼 스키는 이러한 안드로이드 위협을 세 가지 범주로 분류했습니다.

- 광고 모듈

- SMS 트로이 바이러스

- 악용 (기기에 저장된 개인 정보에 액세스하기 위해)

이것은 모바일 브라우징이 일반 웹 브라우징보다 훨씬 위험하다는 것을 보여줍니다. 웹 브라우저와 마찬가지로 온라인 브라우저는 온라인 개인 정보를 보호 할 때 약합니다. 웹 브라우저에서 사용되는 보안 조치 및 프로토콜은 개인 정보를 보호하기에 충분하지 않습니다..

온라인 뱅킹 & 결제 위협

전자 상거래, 온라인 결제 방법, 온라인 뱅킹 및 모바일 뱅킹의 사용이 증가함에 따라 재무 정보가 위험에 노출 될 수 있습니다. 사이버 범죄자가 귀하에 대한 개인 정보를 악용하려는 경우 은행 계좌 정보 및 금융 거래가 주요 대상 중 하나입니다..

시만텍은 온라인 뱅킹 및 지불 거래에 대한 공격이 발생하는 두 가지 소스가 있다고 강조했습니다. 여기에는 로컬 공격과 원격 공격이 포함됩니다. 로컬 공격에서 악의적 인 사이버 공격이 로컬 컴퓨터를 직접 공격합니다. 원격 공격에서 사용자는 재무 정보를 악용하는 원격 웹 사이트로 리디렉션됩니다..

모바일 뱅킹을 사용하면 이러한 온라인 뱅킹 및 결제 위협이 증가합니다. 다양한 은행이 모바일 뱅킹 앱에서 수많은 보안 취약점을 발견했습니다. 2009 년 CitiGroup은 모바일 뱅킹 앱이 민감한 사용자 데이터를 스마트 폰에 숨겨진 파일로 저장했음을 확인했습니다. 따라서 이러한 앱을 사용하거나 PC에서 온라인 거래를하는 경우 이러한 모든 위협에주의하십시오.

정부 감시

사이버 범죄자와 악성 소프트웨어가’s는 충분하지 않다, 당신을 감시 할 때 지옥에 구부러진 수많은 정부 기관이있다. 정부 감시의 첫 징후는 Edward Snowden에 의해 2007 년 PRISM 프로그램과 함께 공개되었습니다.이 프로그램은 NSA에게 사용자를 수집 할 자유를 제공했습니다.’미국 주요 인터넷 회사를위한 인터넷 통신 정보.

뭐’로 알려진 ‘메타 데이터’, 이 정부 정보 기관은 모든 인터넷 활동을보고, 전화선을 누르고, 모든 통신, 이메일, 문자 메시지, VoIP 대화를 기록하고, 경계를 통과하는 외국 트래픽을 필터링 할 수 있습니다..

NSA & 다른 스파이 협력자

NSA는 모든 스파이 기관의 정점으로 여겨지지만 전 세계의 다른 정보 기관은 NSA와 협력하여 사용자를 공유하고 있습니다.’서로의 메타 데이터. 이러한 협력의 대표적인 예는 Five Eye 국가 (미국, 영국, 캐나다, 호주 및 뉴질랜드)입니다. 2 차 세계 대전에서 처음 설립 된 Five Eyes는 테러와의 전쟁에 사용되지 않습니다.

법적 규칙 & 규제

정부 감시의 합법화와 관련하여 정부가 통과 한 수많은 법률과 법률이 있습니다. 미국 애국자 법, FISA 개정법 (FAA) 및 CISA는 미국에서 통과 된 사례 중 일부입니다..

마찬가지로 다른 국가에서도 정보 기관이 시민의 개인 정보 보호를 침해 한 것으로 기소되는 것을 금지하는 법률을 시행했습니다. 영국의 ‘심각한 범죄 법안’은 GCHQ, 경찰 및 기타 감시 기관과 같은 정보 기관에 이러한 면역을 허용합니다..

데이터 보존법

그런 다음 통신 회사, ISP 및 기술 회사가 사용자의 메타 데이터를 합법적으로 기록하도록 요구하는 법률이 있습니다. 이러한 법률은 여러 국가에서 법적으로 시행되었습니다. 여기에는 오스트레일리아, 유럽 연합 국가 (영국, 이탈리아, 독일, 체코 등) 및 기타 여러 지역이 포함됩니다..

이러한 국가에는 사용자의 개인 정보를 저장해야하는 법률이 있지만 다른 국가에는’s 정보 기관은 법적 절차없이 사용자의 민감한 데이터를 계속 기록합니다 (미국의 NSA 등).

소셜 미디어 위협

소셜 미디어의 사용이 증가함에 따라 다른 사람들과 연결할 때 물리적 경계가 존재하지 않게되었습니다. 사진, 비디오, 최신 트렌드, 업데이트 게시 및 온라인으로 물건을 구입하는 것은 우리 삶에서 훨씬 더 중요한 소셜 미디어를 사용하게 만들었습니다..

소셜 미디어는 온라인 개인 정보에 해를 끼칠 수있는 수많은 사이버 위협에 대한 출구를 열었습니다. 우리는 모두 미지의 누군가에게 페이스 북에 추가하거나 트위터와 인스 타 그램에서 팔로우하도록 요청 받았다. 이러한 개인용 소셜 미디어는 모든 종류의 심한 범죄에 사용됩니다. 다음은 개인 정보 및 보안을 심각하게 저해 할 수있는 소셜 미디어 위협 중 일부입니다.

신분 도용

사이버 범죄자는 귀하의 개인 정보 (이름, 생년월일, 사진, 성 등)를 사용하고이 정보를 유리하게 사용합니다. 신원 도용자는 가짜 프로필 생성에서 불법 콘텐츠 액세스에 이르기까지 소셜 미디어 웹 사이트에 남겨진 금융 거래를 악용 할 수 있습니다..

스팸

Facebook 및 Twitter와 같은 소셜 미디어 웹 사이트를 제품 및 서비스 광고 플랫폼으로 사용하는 수많은 광고 회사가 있습니다. 이 광고 회사 가운데에는 스패머가 있습니다. 소셜 미디어 사용자에게 악성 웹 사이트를 홍보하고 광고를 한꺼번에 게재합니다.’뉴스 피드. 예를 들어, 2011 년 11 월 Facebook 사용자는 Facebook 벽에 포르노 스팸을 보여주는 캠페인의 희생자였습니다..

성희롱 자

수년 동안 소셜 미디어를 통해 성범죄자에 의해 살해, 강간 및 성추행을당하는 수많은 사례가있었습니다. 그들은 소셜 미디어 프로필에서 얻은 개인 정보를 사용하여 피해자를 먹이로 삼습니다. 이 성범죄자들은 또한 괴롭힘을 당하거나 임의의 사람들에게 원치 않는 발전을하기 위해 소셜 미디어를 사용합니다.

주로 십대는 소셜 미디어를 통해 성범죄의 가장 큰 희생자입니다. 소셜 미디어를 통한 성범죄와 관련된 가장 인기있는 사례 중 하나는 피터 채프먼 (Peter Chapman)입니다..

정부에 의한 감시

소셜 미디어는 인터넷을 통한 모든 개인 정보 및 활동에 대한 공개 액세스를 제공합니다. Facebook, Twitter, LinkedIn, Instagram 및 기타 소셜 미디어 웹 사이트는 정부 감시의 주요 대상입니다. 이러한 기관은 이러한 개인 정보에 액세스하거나 이러한 소셜 미디어 서비스에서 이러한 데이터를 얻기 위해 법적 조치를 취할 수 있습니다.

사회 공학

사회 공학이란 사람들의 심리적 조작과 개인 정보를 공개하도록 속이는 것을 말합니다. 위에서 언급 한 신원 도용 및 스팸과 같은 소셜 미디어 위협은 훨씬 광범위한 의미로 사용될 수 있으며보다 복잡한 사기의 일부가 될 수 있습니다..

소셜 엔지니어링을 수행하는 공격자는 소셜 미디어 프로필을 사용하여 집 (주소), 연락처 정보, 친구, 날짜 및 생년월일, 은행 정보 및 기타 재무 정보, 관심사 및 기타 다양한 기밀 정보를 수집 할 수 있습니다. 데이터. 그런 다음 공격자가이 정보를 사용하여 모든 종류의 사이버 범죄를 수행 할 수 있습니다.

공격자는 기밀 비즈니스 데이터를 검색하여 자신의 이익을 위해 사용하기 때문에 조직은 일반적으로 사회 공학 공격의 주요 대상입니다. 이러한 공격에 사용되는 일반적인 방법 중 일부는 미끼, 피싱, 프리 텍스트 (제작 된 시나리오), quid proquo (정보와의 약속) 및 테일 게이팅을 포함합니다..

이메일 & 문자 메시지 위협

온라인 사기와 다양한 사이버 범죄로 가득 찬 세상에서는 전자 메일 및 문자 메시지의 위협에 취약합니다. 이메일 및 문자 메시지를 사용하여 개인 정보를 침해 할 수있는 많은 위협이 있습니다.

- 봇넷

- 해커

- 멀웨어

- 바이러스

- 스파이웨어

- 피싱

- 사기

- 신분 도용

- 트로이 목마

- 애드웨어

그들은 이메일에 링크를 첨부하고 가능한 합법적으로 보이게하여 사용자가 링크를 열어 감염시킬 수 있도록 유도합니다. 이렇게하면 개인 정보가 침해되고 사이버 전문가가 모든 중요한 데이터에 액세스 할 수 있습니다. 일부 사이버 범죄자들은 암호를 해독하여 모든 기밀 데이터에 액세스하여 전자 메일 계정을 해킹 할 수 있습니다.

스파이웨어, 바이러스, 피싱 사기 및 전자 메일에서 발생하기 쉬운 다른 위협과는 별도로’문자 메시지 서비스를 잊지 마십시오. 싸이 월드, 미투데이와 같은 웹 문자 메시지 서비스는 개인 정보를 제어 할 수있는 사이버 전문가를위한 또 다른 길을 제공합니다..

이러한 위협 중 일부는 다른 언어로 된 문자 메시지를 통해 전송 된 웹 맬웨어, 누군가를 막기위한 충돌 메시지에서 비롯됩니다.’웹 문자 메시지 서비스 및 스파이 소프트웨어를 사용하여 상태 변경, 사진, 메시지, 전화 및 탐색.

VoIP (Voice over Internet Protocol) 위협

전자 메일 및 문자 메시지 서비스가 안전하지 않다고 생각되면 VoIP 서비스로 인해 개인 정보 침해가 발생할 수 있습니다. Skype, Vonage, Ring Central Office 및 Ooma Telo와 같은 VoIP 서비스의 사용이 증가함에 따라 개인 정보 위협의 수가 상당히 증가했습니다..

사이버 범죄자는 VoIP 서비스를 통한 대화를 도청하고, 등록을 가로 채고, 대화를 방해하며, 사기 전화 및 구독을 만들고, 연락처 정보를 사용하고, 신용 카드 정보를 사용하려고합니다..

마찬가지로 서비스 거부 (DoS) 공격도 VoIP 서비스를 느리게하거나 거의 사용할 수 없게 만드는 데 사용됩니다. 이러한 모든 위협은 개인 정보를 심각하게 손상시키고 모든 중요한 데이터를 잘못된 손에 남길 수 있습니다.

클라우드 스토리지 위협

이제 Google 드라이브, OneDrive, Shutterfly 및 기타 클라우드 저장 장치에 데이터를 저장하는 사람이라면 이러한 서비스에서 개인 정보 보호 공격에주의해야합니다. 2014 년 iCloud 해킹과 다양한 유명인의 유출 이미지를 기억하십시오.

해커가 Apple에 침입 할 수있는 경우’iCloud는 다른 클라우드 스토리지 서비스로 침입 할 수도 있습니다. 가트너의 보고서에 따르면 미국 소비자의 36 %가 콘텐츠를 클라우드에 저장한다고합니다. 이 통계는 향후 수많은 개인 정보 보호 공격의 증가에 영향을 미치며 치명적인 피해를 줄 수 있음을 보여줍니다.

클라우드 스토리지를 사용할 때 고려해야 할 또 다른 개인 정보 위협은 법 집행 기관에 의해 압류 될 수 있다는 것입니다. 정부는 이러한 클라우드 스토리지 회사에서 사용자 데이터를 검색하기 위해 법적 영장 또는 법적 고지를 얻을 수 있습니다..

다양한 출처에서 발생하는 수많은 개인 정보 위협으로부터 보호하려면이를 보호하기위한 특정 도구가 필요합니다. 여기에는 모든 위협으로부터 개인 정보를 보호하기 위해 사용할 수있는 모든 소프트웨어, 브라우저 확장 프로그램 및 기타 도구가 나열되어 있습니다..

가상 사설망 (VPN)

가상 사설망 또는 VPN은 사용자와 원격 서버간에 보안 터널을 만드는 소프트웨어 / 응용 프로그램입니다. 인터넷을 통해 익명이되고 진정한 정체성을 숨기는 최고의 도구입니다. 인터넷을 통해 익명 성을 유지하려는 경우 프리미엄 VPN 서비스에 투자하십시오.

VPN에는 전 세계 여러 국가에 여러 서버가 있습니다. 이 서버에 연결하면 보안 터널이 생성됩니다. 이렇게하는 동안 원래 IP 주소는 숨겨져 있으며 연결된 서버의 IP 주소로 바뀝니다. 스파이 기관이 실제 위치를 볼 수 없으므로 정부 감시에 대한 최선의 방어입니다.

ISP 나 다른 사람이 인터넷 활동을 추적하는 데 관심이있는 경우, 저렴한 VPN을 사용하면 해당 엔티티로부터 데이터를 보호 할 수 있습니다. 이러한 보안 터널을 만들면 모든 인터넷 트래픽이 프로세스의 프로토콜에 의해 암호화되고 숨겨집니다. 인터넷 서비스를 통해 ISP, 정부 또는 기타 제 3자가 도청하는 것을 허용하지 않습니다..

개인 정보를 보호하기 위해 VPN에서 찾아야 할 몇 가지 요소는 다음과 같습니다.

- 제로 로그 정책 (활동 로그를 유지하지 않음)

- 최소한 AES 256 비트 암호화 수준 제공

- OpenVPN 프로토콜 제공

- 공유 IP 제공’에스

- 서버가 전 세계에 퍼져 있습니까?

- 사용 가능한 익명 결제 옵션

- VPN 서비스는 인터넷 친화적 인 위치를 기반으로합니다

Tor (양파 라우터)

Tor는 인터넷 트래픽을 암호화하고 인터넷을 통해 익명을 유지하도록 설계된 무료 소프트웨어입니다. 원래 Onion Router로 알려진 Tor는 약어가되었으며 현재는 전 세계적으로이 이름으로 알려져 있습니다..

Tor를 사용하면 서버 네트워크 (임의로 운영)에서 임의로 선택된 일련의 노드에 연결하고 노드를 통과 할 때마다 모든 인터넷 트래픽을 암호화 할 수 있습니다. 각 노드는 누가 연결되어 있고 누가 연결되어 있는지 알고 있지만 전체 회로를 알 수있는 사람은 없습니다 (라우트)..

Tor는 무료이기 때문에 온라인 감시에 대한 개인 정보를 보존하고 익명이되는 즉각적인 솔루션을 제공합니다. 그러나 Tor의 주요 단점 중 하나는 회로 (종료 노드)의 최종 링크에 있습니다. 노드가 자원 봉사자에 의해 운영됨에 따라, 출구 노드를 실행하는 노드는 불법적 인 내용 (예 : 해적판 콘텐츠)을 통해 노드를 통과하는 경우 감시 대상이됩니다..

이로 인해 Tor에서 공개 엑시트 노드를 찾는 데 한계가 있습니다. 또한 중국과 같은 다양한 국가의 정부’s는이 종료 노드를 사용하여 사용자를 모니터링하고 해당 노드를 차단했습니다. 마찬가지로 Tor는 P2P 파일 공유 또는 토렌트 사용에 사용해서는 안됩니다. 따라서 개인 정보를 소중하게 생각하고 출구 노드를 찾는 데 참을 수 있다면 Tor는 개인 정보를 보호하는 가장 좋은 도구입니다..

무료 오픈 소스 소프트웨어 (FOSS)

무료 오픈 소스 소프트웨어 (FOSS)의 사용은 기술 회사에 대한 NSA의 영향력이 증가하고 소프트웨어 및 프로그램에 대한 백도어를 만들도록 강요했기 때문입니다. FOSS를 사용하면 모든 사람이 보안 코드를보고 검사 할 수 있습니다. 프로그래머가 조작하기 어려운 오픈 소스 소프트웨어를 만들 수 있습니다..

무료 오픈 소스 소프트웨어는 정부 정보 기관이 소프트웨어를 방해하고 방어력을 약화시키는 위험을 최소화합니다. 수년에 걸쳐 NSA는 온라인 보안 소프트웨어를 사용하여 프로그램에 액세스하기 위해 보안을 방해하는 것으로보고되었습니다.

이것이 바로 개발자가 NSA 등에 의해 쉽게 영향을받을 수 있기 때문에 미국이나 영국에서 만든 소프트웨어를 피해야하는 이유입니다. FOSS를 더 자주 사용하는 것이 좋으며 Linux와 같은 오픈 소스 운영 체제와 결합하면 개인 정보를 보호하고 정부 기관이 프로그램을 무단 변경하는 위험을 최소화 할 수 있습니다.

온라인 결제 보안을위한 도구

이제 온라인 쇼핑을 자주하는 사람이라면 대부분의 사이버 공격이 재무 정보에 액세스하려는 시도임을 알 수 있습니다. McAfee의 보고서에 따르면 2014 년 세계 경제에 대한 총 금융 손실은 5 억 5 천 5 백만 달러에이를 것으로 추정됩니다..

이 통계를 바탕으로, 특히 온라인 결제 및 거래시 온라인 개인 정보를 보호해야합니다. 온라인 결제 보안에 사용할 수있는 도구는 다음과 같습니다..

- BitCoin과 같은 익명 결제 방법 사용

- 선불 신용 카드 사용

- 암호화 사용 – 통화

- 현지 구매를 위해 현금으로 구매

비트 코인

BitCoin은 익명의 지불을 할 수있는 혁신적인 지불 시스템입니다. 2008 년에 개발되어 Satoshi Nakamoto에 의해 2009 년에 오픈 소스 소프트웨어로 릴리스 된 BitCoin을 안전하게 만드는 것은 중개인이나 통제 기관 (예 : 중앙 은행)이 필요하지 않다는 것입니다.

BitCoin은 현재 현재 가장 인기있는 암호화 통화 중 하나입니다. 많은 전자 상거래 웹 사이트, VPN 제공 업체 및 기타 서비스는 BitCoin을 통한 지불을 허용합니다. BitCoin의 기본 메커니즘은 BitTorrent와 같은 P2P 기술과 유사합니다..

BitCoin으로 지불하는 동안 완전한 익명 성을 보장하려면 다음 단계를 따르십시오.

- 실제 신원을 밝히지 않는 의사, 일회용 계정 (이메일 주소, 이름 등)을 만듭니다..

- 구매시 항상 새로운 비트 코인 주소 (지갑)를 사용하십시오. 이를 통해 금융 거래를 추적 할 수 없습니다..

- BitCoin 세부 정보를 작성할 때 실제 이름, 전화 번호, 주소 및 기타 개인 정보를 공개하지 마십시오.

- CoinBase와 같은 자동 거래소에서 BitCoin을 구매하면 실제 신분을 밝힐 것을 요구할 수 있습니다. 그러나 믹서 코인 (예 : 공유 코인)을 사용하면 BitCoin 구매를 세탁하여 완전한 익명 성을 보장 할 수 있습니다. 이 방법은 무료는 아니지만 믹서 서비스는 BitCoin을 다른 사용자와 교환하여 익명 처리합니다. 당신에게 다시 추적하기 어렵게.

선불 신용 카드

온라인 지불을 보호하는 또 다른 방법은 선불 신용 카드를 사용하는 것입니다. 이 방법은 위치에 따라 다를 수 있지만,이 방법을 사용하여 비처방 기프트 카드를 구매 한 다음 의사 전자 메일 주소를 사용하여 BitCoin과 같은 암호화 통화를 구입할 수 있습니다. 이 방법은 구매하는 동안 완전한 익명 성을 보장하고 안전한 온라인 거래를 보장합니다.

암호화 통화

오늘날 온라인 시장에서 거래 할 수있는 암호화 통화는 660 개가 넘습니다. BitCoin은 의심 할 여지없이 가장 많이 사용되며 가장 인기가 있습니다. 그러나 BitCoin 외에도 다른 암호화 통화를 사용하여 온라인 결제를 할 수 있습니다. 여기에는 Auroracoin, DigitalNote, Dash, Nxt, Emercoin 등이 포함됩니다..

가상 머신

인터넷에 액세스하거나 가상 컴퓨터를 사용하여 인터넷의 특정 작업을 간소화하여 온라인 보안을 강화할 수 있습니다. 컴퓨팅 세계에서 가상 머신은 특정 컴퓨터 시스템을 에뮬레이트하는 프로그램 또는 소프트웨어입니다..

이는 일반적인 OS가 백그라운드에서 실행되는 동안 운영 체제가 설치된 하드 디스크를 에뮬레이트하여 효과적으로 컴퓨터 시스템을 에뮬레이션함으로써 달성됩니다. 간단히 말해’표준 OS 위에서 완전히 새로운 OS를 실행하는 것과 같습니다. 널리 사용되는 가상 머신에는 VMWare Player, VirtualBox, Parallels, QEMU 및 Windows Virtual PC 등이 있습니다..

따라서 가상 컴퓨터는 인터넷을 통해 개인 정보를 보호 할 수있는 훌륭한 도구입니다. 가상 시스템에서 발생하는 악의적 인 위협은 호스트 컴퓨터가 감염되거나 침투되지 않도록 보호합니다. 그러나 가상 시스템은 다른 OS에서 OS를 실행하는 데 더 많은 처리 성능이 필요할 때 시스템 속도를 늦출 수 있습니다..

DNS & IP 누출 테스트

개인 정보 보호 도구를 사용하여 VPN처럼 IP 주소를 숨기더라도 여전히 IP 주소와 DNS가 유출 될 수 있습니다. DNS 트래픽 또는 IP 유출을 확인하려면 DNSLeakTest.com, Whatsmyip.org 및 DNSleak.com과 같은 무료 도구를 사용할 수 있습니다.

테스트 결과 프라이버시 소프트웨어 (VPN)의 DNS 및 IP가 표시되면 누출이없는 것입니다. 그러나 ISP의 DNS 및 IP 주소가 표시되면 유출 된 것입니다. 즉, 이러한 DNS 및 IP 유출로 인해 트래픽을 모니터링하는 모든 사람이 트래픽을 추적 할 수 있습니다..

이 문제를 해결하기 위해 DNSLeakTest.com은 다음 단계를 설명했습니다.

- 개인 정보 보호 소프트웨어 (VPN)에 연결하기 전에 DHCP를 사용하는 경우 고정 IP 주소 속성을 설정하십시오.

- 연결되면 모든 DNS 설정을 제거하십시오..

- 연결이 끊어지면 원래 정적 DNS 서버 또는 DHCP로 다시 전환하십시오..

다음은 DNS 누출을 해결하는 데 도움이되는 몇 가지 기본 단계입니다. 이러한 단계를 자동으로 시작하고 DNS 누출을 해결할 수있는 프로그램이 있습니다. 그렇지 않으면 DNS 설정을 수동으로 지우고 DNS 누출 문제를 해결할 수 있습니다.

웹 브라우저 확장

웹 브라우저에서 발생하는 온라인 개인 정보를 보호하기 위해 다양한 브라우저 확장 프로그램과 도구를 사용할 수 있습니다. 이러한 도구는 쿠키 차단 확장, VPN 확장, HTTPS에서 인터넷 사용 기록을 보호하는 데 도움이되는 프로그램에 이르기까지 다양합니다..

VPN 확장

자체 웹 브라우저 확장 기능을 제공하는 소수의 VPN 제공 업체가 있습니다. Hola, Zenmate 및 TunnelBear와 같은이 공급자를 사용하면 웹 브라우징을 암호화하고 이러한 확장을 사용하여 자체 서버를 통해 웹 브라우징하여 웹 브라우징을 보호 할 수 있습니다. 이러한 확장의 대부분은 무료로 사용할 수 있지만 일부는 주어진 기간 동안 사용할 수있는 데이터 양에 제한이 있습니다..

유령

Chrome, Mozilla Firefox, Safari 및 Opera에서 제공되는 무료 웹 브라우저 확장 프로그램 인 Ghostery를 사용하면 모든 숨겨진 추적 기술이 백그라운드에서 작동하는 것을 볼 수 있습니다. Ghostery를 사용하면 쿠키, 태그, 비콘, 웹 게시자, 픽셀 및 기타 웹 추적 도구를 차단할 수 있습니다.

애드 블록 플러스

AdBlock Plus는 모든 종류의 광고 (유료)를 차단하므로 브라우저 확장명이어야합니다. & 비어 있는). AdBlock은 다양한 웹 사이트를 탐색하고 YouTube, Facebook 및 기타 소셜 미디어 채널에서 광고를 차단하고 타사 쿠키 및 스크립트를 비활성화하는 동안 팝업되는 광고를 중지합니다. AdBlock은 일부 광고는 통과 할 수 있지만 허용되는 광고를 중지하기 위해 필터 환경 설정을 변경할 수 있습니다..

프라이버시 오소리

Privacy Badger는 백그라운드를 실행하는 기술 추적을 중지하도록 설계된 또 다른 브라우저 확장입니다. 광고, 쿠키, 지문 인식 기술을 차단하고 맬웨어를 차단하며 다양한 웹 추적 기술을 차단합니다..

어디서나 HTTPS

HTTPS Everywhere는 또한 무료 웹 브라우저 확장이며 필수 항목입니다. Firefox, Chrome 및 Opera와 호환되는 HTTPS Everywhere의 기능은 항상 HTTPS 연결을 통해 웹 사이트에 연결하는 것입니다. 이는 웹 트래픽이 암호화 된 연결을 통과 할 때 웹 브라우징 개인 정보를 보호합니다.

분리

연결 끊기는 Ghostery와 비슷한 훌륭한 작은 도구입니다. 모든 웹 추적 기술을 차단하고 맬웨어를 차단하며 웹 검색을 비공개로 유지할 수 있습니다. 프리미엄 버전의 Disconnect는 또한 VPN 서비스, 다중 장치 호환성 (3 개의 장치 동시)을 제공하며 데스크톱 및 모바일에서 작동합니다..

노 스크립트

웹 브라우저 (주로 자바 스크립트)의 백그라운드에서 실행되는 많은 스크립트가 있습니다. 이러한 스크립트는 식별 가능한 정보를 유출 할 수 있습니다. NoScript는 웹 브라우저에서 실행할 스크립트를 제어 할 수있는 강력한 도구입니다. 그러나 NoScript는 기술에 정통하지 않은 사람에게는 적합하지 않습니다. 특정 스크립트 중지와 관련된 위험에 대한 기술적 지식과 이해가 필요합니다..

프라이버시

일반 쿠키 외에도 일부 웹 사이트는 활동을 추적하기 위해 LSO (Local Shared Objects)를 실행합니다. LSO는 일반적으로 ‘플래시 쿠키’. 플래시를 구성하고 모든 LSO를 차단할 수 있습니다. 그러나 이는 플래시 컨텐츠를 깨뜨리는 것을 의미하며 이는 문제가 될 수 있습니다. 이 플래시 쿠키를 차단하고 LSO를 관리 할 수 있으므로 BetterPrivacy 확장을 사용하면 도움이됩니다..

안전한 검색 엔진’t 트랙

많은 웹 브라우징 위협 중에서 가장 걱정해야 할 것은 모든 검색 정보를 저장하는 다른 검색 엔진입니다. 인기있는 검색 엔진 인 Google 및 Yahoo는 IP 주소, 검색어 쿼리, 검색 날짜 및 시간 (쿼리)과 같은 정보를 저장하고 쿠키 ID를 사용하여 컴퓨터에서 검색을 다시 추적합니다..

대부분의 검색 엔진은 또한 과거 검색어와 귀하가 게시 한 게시물을 결합합니다 ‘처럼’ 최고의 검색 결과를 얻기 위해 소셜 미디어에 이것은 무엇입니까’로 알려진 ‘필터 버블’ 검색 엔진이 당신을 프로파일하고 관심에 더 가까운 결과를 가져 오는 곳; 대체 견해와 의견을 가질 수있는 결과를 낮추는 것.

여기에서는 사용자를 추적하지 않고 편향되지 않은 검색 결과를 제공하는 검색 엔진을 사용해야합니다. 다음은 이러한 보안 검색 엔진 중 일부입니다.

DuckDuckGo

현재 최고의 대체 검색 엔진 중 하나입니다. DuckDuckGo를 사용하면 검색어가 익명이며 추적되지 않습니다. 그러나 DuckDuckGo는 법원 명령을 준수하고 요청시 사용자 데이터를 공유해야한다고 명시하고 있습니다. 그러나 검색어를 추적하지 않기 때문에’줄 수있는 잠재적 위험.

야시

개인 정보를 유지 관리하는 검색 엔진을 신뢰하지 않으면 피어 투 피어 기술에 의존하는 YaCy를 사용할 수 있습니다. YaCy는 글로벌 피어 네트워크를 사용하는 대신 검색어를 저장하거나 쿠키 ID를 사용하지 않고 색인 된 웹 페이지에서 최상의 결과를 제공합니다.

시작 페이지

검색에 대한 정보를 저장하거나 쿠키 ID를 사용하거나 개인 정보를 제 3 자에게 보내지 않을 것을 약속하는 또 다른 안전한 검색 엔진입니다..

기 비루

Gibiru는 Google 검색 결과를 사용하지만 프록시 서버를 사용하여 검색어를 분리하여 IP 주소 (ID)를 익명으로 유지합니다. 또한 검색을 수행 한 후 몇 초 내에 모든 레코드를 제거합니다..

이메일 암호화 도구

정부의 침투가 증가하고 데이터 보존법이 시행됨에 따라 이메일이 개인 정보 침해에 취약 해졌습니다. 대부분의 전자 메일 서비스는 전자 메일 서비스에 SSL 암호화를 통합했습니다. 그러나 이러한 이메일 제공 업체 (Google & Microsoft)가 정보를 정부 기관 (NSA)에 보내고 있습니다..

이메일을 통한 개인 정보 보호에 대한 답변은 엔드 투 엔드 이메일 암호화에 있습니다. 이메일 보안을 위해 사용할 수있는 다양한 도구가 있습니다. 다음은 가장 우수하고 사용하기 쉬운 이메일 암호화 도구입니다..

*이 암호화 도구는 이메일의 모든 측면을 숨기지는 않습니다. 발신자와 수신자의 이메일 주소, 제목 줄 및 날짜 & 이메일 시간이 여전히 표시됩니다. 암호화 된 유일한 내용은 메시지 본문과 첨부 파일입니다..

- GNU 프라이버시 가드

- 꽤 좋은 프라이버시 (PGP)

- Infoencrypt

- GPG 도구

- GPG4Win

- HP SecureMail

- 증명 포인트

- 엣지 웨이브

- 암호화 구역

- 메일 벨로 프

- DataMotion

- Sendinc

- 잠김

VoIP 대화를 보호하는 도구

다양한 사이버 공격에 비추어 VoIP 서비스를 통한 개인 정보 침해에 취약합니다. 앞서 강조한 VoIP 위협으로부터 개인 정보를 보호하려면 종단 간 암호화와 함께 VoIP 서비스를 사용해야합니다. 이러한 도구 중 일부는 다음과 같습니다.

- 레드 폰 : Android 장치에서 사용할 수있는 오픈 소스 소프트웨어이며 무료로 사용할 수 있습니다. RedPhone은 VoIP 서비스를 통한 종단 간 암호화를 제공하여 모든 통화를 암호화 할 수 있습니다.

- 신호: 무료이며 오픈 소스 소프트웨어이지만 iOS 장치 용으로 설계되었습니다. 신호는 RedPhone을 만든 동일한 제조업체에서 개발 한 것입니다. 음성 통화 및 문자 메시지도 암호화 할 수 있습니다.

- 지티 : 통화, 화상 회의, 파일 전송 및 채팅과 같은 모든 기능을 허용하므로 Skype를 Jitsi로 쉽게 대체 할 수 있습니다. 그러나 Jitsi는 모든 대화와 VoIP 활동을 ZRTP로 암호화합니다..

- 독극물 : 이것은 VoIP 대화를 보호하기 위해 소프트웨어를 사용하는 또 다른 무료입니다. Skype와 마찬가지로 Tox를 사용하면 무료 통화, 메시지 전송, 파일 전송 및 화상 회의를 주최 할 수 있습니다. 그러나 Tox의 전화는 Tox – To – Tox를위한 것입니다..

- 사일런트 서클 : 이것은 모든 형태의 대화를 암호화 할 수있는 완벽한 방법입니다. 이 소송에는 Silent Phone이라는 기능이 있습니다. 이는 iOS 및 Android 장치에서 음성 및 텍스트 기반 대화를 보호하는 데 도움이됩니다. 이전에는 Silent Eyes (Windows의 VoIP 서비스) 기능도 제공했지만 이제는 서비스가 중단되었습니다.

인스턴트 메시지 보안을위한 도구

VoIP 대화를 보호하기 위해 위에서 언급 한 도구는 인스턴트 메시지를 보호합니다. 이러한 도구 외에도 인스턴트 메시지를 통해 개인 정보를 보호하도록 설계된 일부 전용 앱 및 프로그램이 있습니다. 이들 중 일부는 다음과 같습니다.

- 피진 + OTR 플러그인 : Google 토크, Yahoo, MSN 및 기타 여러 채팅 서비스와 함께 사용할 수있는 오픈 소스 IM 클라이언트입니다. OTR 플러그인은 애드온이며 순방향 보안으로 종단 간 암호화를 허용합니다. 모든 메시지를 보호하고 모든 대화를 암호화합니다..

- 글립 : 메시지 보호를위한 최고의 도구 중 하나 인 Gliph를 사용하면 아이디를 의사 이름으로 변경 한 다음 다시 전환 할 수 있습니다. Gliph를 차별화하는 또 다른 기능은 ‘실제 삭제’ 옵션, 발신자에게서 메시지를 삭제할 수 있었습니까?’s 및 수신기’Gliph뿐만 아니라 s 장치’서버.

- Adium + OTR 플러그인 : Adium은 무료 및 오픈 소스 IM 클라이언트이지만 iOS 장치 전용입니다. OTR 플러그인에는 Adium이 내장되어있어 인스턴트 메시지를 암호화 할 수 있습니다.

- Chatsecure : 모든 주요 플랫폼에서 호환되며 거의 모든 IM 서비스와 작동합니다. Chatsecure에는 OTR이 내장되어 있으며 개인 정보 침해로부터 메시지를 보호합니다..

- 전보: Android, iOS 및 Windows 장치에서 호환됩니다. 텔레 그램은 엔드 투 엔드 암호화를 제공하여 모든 메시지를 보호합니다. 텔레 그램은 서버에 메시지를 저장하지 않으며 발신자로부터 메시지를 삭제할 수있는 기능이 있습니다.’s 및 수신기’동시에 장치; 대화의 흔적을 남기지.

- 텍스트 보안 : Android 용으로 특별히 설계된 TextSecure는 Android 장치의 기본 텍스트 앱을 대체하고 모든 메시지를 암호화합니다. 휴대 전화를 도난당한 경우에도 메시지가 암호화 된 상태로 유지되므로 탁월한 도구입니다..

모든 개인 정보 위협과 다양한 정부의 간섭 증가에 비추어 개인 정보를 보호 할 수있는 데이터 암호화입니다. 위에 나열된 많은 도구는 암호화를 사용하여 개인 정보 침해 자의 손에 데이터가 착륙하지 않도록 숨 깁니다..

암호화 란?

여러 정의를 찾을 수 있습니다 ‘암호화’ 인터넷을 통해. 일부는 데이터를 비밀 코드로 변환하는 방법으로 정의한 반면, 일부는 데이터를 권한있는 당사자를 제외하고는 읽을 수없는 암호 텍스트로 변환하는 것으로 정의했습니다..

그러나 간단히 말하면 암호화는 메시지, 파일 및 기타 정보가 스크램블되는 방식이므로 데이터를 해독 할 수있는 올바른 암호화 키가없는 경우 누구나 정보의 내용을 볼 수 없습니다..

암호화 작동 방식?

정의에서 알 수 있듯이 데이터 암호화는 데이터를 스크램블하고 암호화 알고리즘을 사용하여 일반 텍스트를 암호 텍스트로 변환합니다. 암호화 된 데이터는 데이터를 해독 할 암호화 키가 없으면 누구도 이해하거나 읽을 수 없습니다..

메시지 암호화 방식을 보여주기 위해 PGP 소프트웨어를 사용하여 다음 메시지가 포함 된 이메일을 암호화했습니다.

PGP에 의해 암호화되었을 때 다음과 같이 메시지를 가로 채면 누구나 볼 수 있습니다.

다양한 유형의 암호화 알고리즘

암호화에 대해 좀 더 자세히 살펴보면 백그라운드에서 진행되는 것은 데이터를 암호화하기 위해 작동하는 다른 알고리즘이 있다는 것입니다. 지난 몇 년 동안 각각 특정 암호화 키 길이, 보호 수준 및 기타 기능을 갖춘 다양한 암호화 알고리즘이있었습니다..

- 트리플 DES : DES (데이터 암호화 표준) 알고리즘은 아마도 최초의 암호화 알고리즘이 공개되었을 것입니다. 이것은 해커가 비교적 약하고 쉽게 해킹 할 수있었습니다. DES를 대체하기 위해 56 비트의 세 개의 개별 키를 사용하는 Triple DES가 도입되었습니다. 이제 다른 암호화 알고리즘으로 천천히 대체 된 Triple DES는 금융 서비스에서 많이 사용되었습니다..

- 복어: 그것은 가장 유연한 암호화 알고리즘 중 하나이며 DES를 대체하기 위해 도입되었습니다. 64 비트 암호를 사용하는 Blowfish는 빠른 속도를 제공하는 것으로 알려져 있으며 주로 온라인 쇼핑 또는 결제시 비밀번호 보호에 있습니다..

- Twofish : 그것은 Blowfish 알고리즘의 후속이며 빠른 속도를 제공하는 것으로 알려져 있습니다. Twofish는 최대 256 비트의 암호화 키를 사용했으며 무료 오픈 소스 특성으로 인해 TrueCrypt, GPG 및 PhotoEncrypt와 같은 널리 사용되는 암호화 소프트웨어에서 발견되었습니다..

- RSA : Triple DES, Blowfish 및 Twofish와 달리 RSA는 비대칭 알고리즘을 사용합니다. 이것이 의미하는 바는 RSA가 암호화와 암호 해독에 각각 2 개의 키를 사용했음을 의미합니다. 이로 인해 RSA가 다른 암호화 알고리즘보다 더 안전 해졌으며 PGP 및 GPG와 같은 널리 사용되는 소프트웨어에서 발견되었습니다..

- AES : AES (Advanced Encryption Standard)는 오늘날 가장 강력한 암호화 알고리즘으로 간주됩니다.’s 미국 정부 및 기타 기관에서 신뢰하고 있습니다. 128 비트, 192 비트 및 256 비트의 암호화 키를 사용하여 AES는 해커의 모든 종류의 공격을 차단할 수 있습니다. 무차별 대입 공격은 여전히 AES 암호화를 해독 할 수 있지만이를 달성하려면 엄청난 양의 컴퓨터 성능과 시간이 필요합니다.

암호화 키 길이

우리는 암호화, 작동 방식 및 다양한 암호화 도구에서 볼 수있는 인기있는 암호화 알고리즘에 대해 이야기했지만 암호를 해독하는 데 시간이 얼마나 걸립니다. 이를 알아내는 가장 쉬운 방법은 암호화 키 길이를 확인하는 것입니다..

이들은 0과 1의 총 수 또는 암호화 키와 관련된 원시 수입니다. 이러한 키 길이에 따라 보안 전문가는 각 암호화를 해제하는 데 걸리는 총 시간을 결정합니다. 아이디어를 주려면 다음을 고려하십시오.

- AES 128 비트 암호화를 성공적으로 해제하려면 3.4 × 1038 작업이 필요합니다.

- 지구상에서 가장 빠르고 강력한 컴퓨터 인 Tianhe-2 (중국에 위치)는 AES 128 비트 암호화를 강제로 해제하는 데 약 1/3 억 년이 소요됩니다..

- AES 256 비트는 128 비트보다 강력하기 때문에 무차별 적으로 2128 배 더 많은 컴퓨터 전력이 필요합니다. 더 정확하게는 3.31 × 1065

이 수치를 보면 AES 128 비트 암호화를 깨뜨리는 데 엄청난 양의 컴퓨터 성능, 리소스 및 시간이 필요할 것입니다. 128 비트를 깨는 데 많은 시간이 걸리지 만 AES 256 비트 암호화를 크래킹하면 세계가 멈출 수 있습니다. 이것이 아마도 아직 깨지지 않았으며 지금까지 가장 강력한 암호화 수준으로 간주 된 이유입니다..

암호

그러나, 돈’암호화 키 길이는 암호화 강도를 결정하는 유일한 방법이라고 생각하십시오. 암호라고하는 백그라운드에서 데이터를 암호화하는 수학적 알고리즘은 모든 암호화의 강점입니다..

이것이 암호화가 깨지는 주된 이유 또는 소스입니다. 알고리즘의 약점 또는 단점은 해커가 악용하여 암호화를 해제하는 데 사용될 수 있습니다. 우리는 위에서 Blowfish, RSA 및 AES와 같은 일반적인 암호를 이미 논의했습니다..

엔드 투 엔드 암호화

완벽한 개인 정보 보호 및 보안을 보장하려면 종단 간 암호화를 제공하는 서비스를 선택해야합니다. 엔드-투-엔드 암호화의 목적은 모든 데이터 (PC, 랩톱, 라우터, 전화, 태블릿, 게임 콘솔 등)를 암호화 한 다음 원하는 대상에서 해독한다는 것입니다..

종단 간 암호화의 가장 좋은 점은 전체 프로세스 중에 데이터에 액세스 할 수있는 중개인이나 제 3자가 없다는 것입니다. 어떠한 엔터티도 권한없이 종단 간 암호화로 보안되지 않은 데이터에 액세스 할 수 없습니다. 이것이 다양한 사이버 위협으로부터 보호하기 위해 엔드 투 엔드 암호화를 절대적으로 요구하는 이유입니다..

완벽한 앞으로 비밀

Perfect Forward Secrecy는 암호화를 위반하지 않도록 안전한 시스템입니다. 각 세션마다 새롭고 고유 한 개인 암호화 키를 작성하여 작동합니다. 이 방법으로 Perfect Forward Secrecy는 암호화 키가 유출되는 경우 데이터가 손상되는 것을 방지합니다. 다른 세션 키 보호.

정부가 데이터 암호화를 손상시킬 수 있습니까?

우리가 암호화에 대해 자세히 이야기 했으므로 정부 기관이 데이터 암호화를 손상시킬 수 있습니까? 에드워드 스노우 든 (Edward Snowden)이 밝힌 사실에 따르면, 이것은 매우 사실입니다. 그 이유는 NIST (National Institute of Standard and Technology) 때문입니다..

NIST는 현재 현재 사용되고있는 거의 모든 데이터 암호화를 개발하고 인증합니다. 이들 중 일부에는 AES, RSA, SHA-1 및 SHA-2가 포함됩니다. 그러나 NIST의 문제점은 다른 암호화 암호를 개발하기 위해 NSA와 매우 밀접하게 작동한다는 것입니다. NSA는 소프트웨어를 무단 변경하고 백도어를 만드는 것으로 알려져 있습니다. NIST의 무결성에 의문을 갖게.

GCHQ & NSA는 RSA 암호화 키를 깰 수 있습니다

정부가 암호화를 손상시키는 한 가지 예는 Edward Snowden이 제공 한 정보에서 나온 것입니다. 그의 보고서에 따르면 ‘치즈 이름’ 인증서를 단일화하는 데 사용되었으며 GCHQ 슈퍼 컴퓨터에 의해 크랙 될 수 있음.

이는 정부 정보 기관에서 인증서에 의존하는 모든 형태의 암호화를 해독 할 수 있다는 의미입니다. 이 개념에 따라 SSL, TLS 및 1028 비트 RSA 암호화 키는 NSA 및 GCHQ에 의해 쉽게 손상 될 수 있습니다. 그렇기 때문에 대부분의 소프트웨어 (주로 VPN)에서 2048 비트 및 4096 비트 RSA 암호화를 찾을 수 있습니다..

보안 프로토콜은 개인 정보를 보호하고 수많은 위협으로부터 데이터를 보호하는 데 도움이되는 퍼즐의 또 다른 조각입니다. 서로 다른 데이터 암호화 수준과 함께 작동합니다. 이기는 보호 장벽 형성’다른 위협이 개인 정보 및 보안을 위반하지 않도록 허용.

다른 유형의 프로토콜

다른 암호화 소프트웨어를 사용하는 동안 볼 수있는 다양한 프로토콜이 있습니다. 일부 소프트웨어는 가장 적합한 프로토콜을 자동으로 선택하지만 다른 소프트웨어는 대부분의 VPN 서비스에서와 같이 선택할 수 있습니다. 가장 일반적으로 보이는 프로토콜은 다음과 같습니다.

PPTP

PPTP (Point-to-Point Tunneling)는 오늘날 가장 빠르고 사용하기 쉬운 프로토콜 중 하나로 간주됩니다. 그러나 PPTP에는 많은 보안 취약점이 있습니다. 이 프로토콜은 가장 안전한 프로토콜이 아니며 해커, 정부 감시 기관 등에서 쉽게 위반할 수 있습니다. 그렇기 때문에 PPTP가 대부분의 경우 우회 지역 제한 및 온라인 스트리밍으로 언급되며 개인 정보 보호가 아닙니다..

L2TP / IPSec

L2TP / IPSec은 PPTP에 비해 더 나은 보안을 제공하고 더 안전한 것으로 간주됩니다. L2TP 자체는’데이터를 암호화하지 않으면 IPSec에 맞게 표시됩니다. 그러나 L2TP / IPSec은 성능이 훨씬 느립니다. 에드워드 스노우 든 (Edward Snowden) L2TP에 따르면 방화벽은 다른 방화벽으로 설정하기가 어려워서 개발 당시 NSA에 의해 의도적으로 손상되었다고합니다..

OpenVPN

OpenVPN은 오픈 소스 소프트웨어이며 오늘날 사용할 수있는 가장 안전한 프로토콜로 간주됩니다. 모든 주요 암호화 알고리즘 (Blowfish, AES 등)과 빠른 속도로 높은 보안을 지원합니다. OpenVPN의 오픈 소스 특성은 NSA에 의해 손상되지 않았 음을 의미합니다. 그러나 OpenVPN은 일부 장치에서 설정하기 위해 타사 소프트웨어가 필요하며 설정하기 까다로울 수 있습니다.

SSTP

SSTP 프로토콜은 주로 Windows 플랫폼에서 찾을 수 있습니다. 원래 Microsoft에서 개발 한이 제품은 Windows Vista SP1에서 처음 발견되었습니다. SSTP는 OpenVPN과 유사한 보안을 제공하지만 NSA와 Microsoft 사이의 오랜 역사를 고려할 때 손상 될 가능성이 있습니다..

IKEv2

IKEv2는 전반적으로 우수한 보안을 제공하며 IPSec 프로토콜과 동일한 기준을 사용합니다. IKEv2는 PPTP, SSTP 및 L2TP / IPSec보다 빠른 것으로 간주되며 주로 다양한 모바일 운영 체제 (예 : BlackBerry)에서 발견됩니다. 그러나 모든 장치가 IKEv2를 지원하는 것은 아니며 구성이 복잡 할 수 있습니다. Microsoft와 Cisco가 공동으로 개발 한 IKEv2는 NSA 변조에 영향을받지 않습니다..

사용해야하는 프로토콜 (및 암호화)?

이러한 각 프로토콜의 장단점을 고려할 때 온라인 개인 정보 보호에 대한 적절한 균형을 찾는 것이 까다로울 수 있습니다. 최고의 온라인 보안 및 익명 성을 위해 256 비트 AES 암호화를 사용하는 OpenVPN 프로토콜이 가장 먼저 선택되어야합니다..

OpenVPN의 오픈 소스 특성과 AES 256 비트 암호화를 깨는 데 필요한 엄청난 힘’오늘 가장 강력하게 사용할 수 있습니다. 반면에 OpenVPN 프로토콜을 사용할 수없는 경우 L2TP / IPSec 프로토콜을 사용할 수 있습니다. L2TP / IPSec은 안전한 연결을 제공하고 다양한 장치에서 지원됩니다.

이제 온라인 개인 정보를 침해 할 수있는 다양한 위협, 개인 정보 침해를 막기 위해 사용할 수있는 다양한 도구 및 사용해야하는 암호화 및 프로토콜에 대해 알고 있으므로 웹 브라우징을 보호하는 방법에 대한 빠른 가이드를 제공합니다..

쿠키를 삭제하다

쿠키는 다른 웹 사이트가 사용자가 웹에서 최신 정보를 알고있는 실제 이유입니다. 그것들은 PC에 저장되고 작은 정보를 웹 사이트로 다시 보냅니다. 다음에 같은 웹 사이트를 방문하면 쿠키가 웹 사이트로 전송됩니다.’모든 이전 활동이 포함 된 서버.

이 쿠키는 암호, 신용 카드 정보, 주소 및 기타 개인 정보와 같은 중요한 정보를 저장할 수 있습니다. AdBlock Plus, Privacy Badger 및 Ghostery와 같은 브라우저 확장 프로그램을 사용하면 도움이됩니다. 다양한 유형의 쿠키를 식별하고 차단하는 데 도움이됩니다. 마찬가지로 BetterPrivacy 브라우저 확장은 플래시 쿠키를 차단하고 LSO를 관리하는 데 매우 유용합니다..

많은 인기있는 브라우저는 이제 일반 쿠키 저장을 중지 할 수있는 옵션을 제공하지만 플래시 쿠키는 여전히 위협적입니다. 그러나 다음 애플리케이션을 사용하여 플래시 쿠키를 지울 수 있습니다.

- CCleaner (Windows 및 Mac OS에서 사용 가능) : CCleaner는 플래시 쿠키를 삭제하여 개인 정보를 보호합니다. 또한 시스템 속도를 높이고 시스템을 정리하는 데 도움이됩니다.’오류 및 설정이 어수선해질 수있는 레지스트리.

브라우저 확장을 사용하여 개인 정보 강화

쿠키 외에도 온라인 감시, 해커, 스패머 및 기타 악의적 인 사이버 사용자가 온라인 개인 정보를 침해 할 수 있습니다. VPN 브라우저 확장을 사용하면 트랙을 떠나지 않고도 웹 사이트에 안전하게 액세스하고 웹을 서핑 할 수 있습니다. VPN 브라우저 확장 프로그램은 시간이 부족하지만 온라인 뱅킹에 액세스하거나 온라인 구매를 원할 때 유용합니다..

마찬가지로 AdBlock Plus는 성가신 광고가 브라우저 화면에 스팸이되는 것을 방지합니다. 타사 광고가 귀하에 대한 개인 정보를 검색하지 못하도록하거나 사기성 웹 사이트로 연결되는 것을 방지하는 훌륭한 도구입니다..

웹 추적 기술

웹 추적 기술은 백그라운드에서 작동하며 모든 움직임을 모니터링합니다. 이러한 추적 기술을 식별하려면 Ghostery, Privacy Badger, Disconnect 및 NoScript와 같은 브라우저 확장 프로그램이 매우 유용 할 수 있습니다. 태그, 멀웨어, 쿠키, 비콘, 픽셀, 웹 게시자 및 기타 유사한 기술과 같은 다양한 추적 도구를 차단합니다..

고려해야 할 다양한 웹 추적 기술은 다음과 같습니다.

- 브라우저 지문 : 위에서 언급했듯이 ‘웹 브라우저 위협’, 많은 최신 브라우저가 사용자를 고유하게 식별 할 수 있도록 다양한 방법으로 사용자에 대한 정보를 수집합니다. 이를 수행하는 프로세스를 브라우저 지문이라고하며 Privacy Badger 애드온을 사용하여이를 중지 할 수 있습니다..

- HTML 웹 스토리지 : 다른 웹 브라우저에 내장 된 웹 스토리지가 있습니다. 쿠키처럼 작동하지만 더 많은 저장 공간이 있으며이를 모니터링하거나 브라우저에서 선택적으로 제거 할 수 없습니다. Firefox 및 Internet Explorer에서는 HTML 웹 저장소를 해제 할 수 있지만 클릭을 사용하여&이 웹 저장소에서 콘텐츠를 제거하는 Clean and BetterPrivacy 확장.

- ETags : 엔티티 태그 또는 ETag는 HTTP 프로토콜의 일부이며 브라우저 유효성 검증에 사용됩니다.’캐시. ETag의 유효성이 검사되면 웹 사이트를 방문 할 때 지문을 생성하며이 ETag를 사용하여 사용자를 추적 할 수 있습니다.

- 역사 도둑질 : 이전 인터넷 사용 기록을 검색 할 수있는 여러 악명 높은 웹 사이트가 있습니다. 이러한 웹 사이트에서 사용하는 프로세스는 웹 작동 방식을 활용하는 것입니다. History Stealing에서 가장 피해를주는 부분은 사실상 중지하는 것이 불가능하다는 것입니다. 그러나 VPN 또는 Tor를 사용하여 원래 ID를 추적하지 못하게 할 수 있습니다.

검색 엔진을 사용하지 마십시오’t 당신을 추적

Google 및 Yahoo와 같은 많은 인기있는 검색 엔진은 추적 할 수 있으며 개인 정보 침해를 일으킬 수있는 귀중한 정보를 저장합니다. 여기서는 검색 엔진을 사용해야하는 곳입니다.’탐색을 보호하기 위해 당신을 추적하지 마십시오.

우리는 이러한 검색 엔진 중 일부를 아래에서 자세히 언급했습니다. ‘개인 정보 보호 도구’. DuckDuckGo, StartPage, YaCy 및 Gibiru와 같은 검색 엔진은 IP 주소, 검색어 쿼리 및 기타 정보와 같은 정보를 저장하지 않습니다..

모바일 브라우징 보안

핸드 헬드 장치의 세계로 뛰어 들어 스마트 폰에서 인터넷 사용이 증가함에 따라 모바일 브라우징에서 개인 정보를 보호하는 것이 중요합니다. 지금까지 언급 한 브라우저 확장 프로그램은 주로 데스크톱에 중점을 두지 만 일부는 모바일 플랫폼에서도 작동합니다..

그중에는 인기있는 AdBlock Plus가있어 성가신 광고, 추적 기술 및 기타 악의적 인 배경 도구를 막을 수 있습니다. Firefox를 모바일 장치에 설치 한 경우 Ghostery와 같은 확장명을 사용할 수도 있습니다.

마찬가지로 고급 쿠키 관리 및 다양한 웹 추적 기술 차단에 사용할 수있는 다양한 앱이 있습니다. 다양한 브라우징 운영 체제에서 비공개 브라우징 및 추적 금지 옵션을 사용할 수있게되었습니다. 이는 긍정적 인 방향으로 나아가는 단계입니다..

소셜 미디어 프로필 보호

우리는 탐색하는 동안 개인 정보를 보호하는 주제에 있지만 소셜 미디어 프로필을 보호하는 단계를 언급하는 것이 중요합니다. 다음은 소셜 미디어 프로필의 안전을 보장하기 위해 수행 할 수있는 몇 가지 단계입니다.

- 소셜 미디어 프로필의 개인 정보 설정을 확인하십시오. Facebook 및 LinkedIn과 같은 다양한 소셜 미디어 네트워크는 다양한 개인 정보 설정을 제공하며 프로필의 게시물을 제어하고 관리 할 수 있습니다. 이 설정을 사용하여 온라인 개인 정보를 보호하십시오.

- 이중 인증 설정 : 소셜 미디어 프로필에 2 단계 인증을 설정하여 해커 및 기타 강제 침입으로부터 보호 할 수 있습니다. Facebook 및 Twitter와 같은 일부 소셜 미디어 네트워크는 이미이 기능을 제공합니다. 승인없이 아무도 계정에 액세스하지 못하도록하려면 사용하십시오.

- 강력한 비밀번호를 작성하거나 비밀번호 관리자를 사용하십시오. 이중 인증 외에도 강력한 비밀번호를 만들거나 비밀번호 관리자를 사용하여 다른 소셜 미디어 프로필의 비밀번호 보안을 관리해야합니다..

- 님’개인 정보 공개 또는 게시 : 아시다시피 사람들은 소셜 미디어 프로필에 자신의 모든 세부 사항을 나열합니다. 우리는 이것에 대해 당신에게 조언하고 가능한 한 자신을 자세하게 설명하는 것이 좋습니다.

- 친구 서클 관리 : 소셜 미디어를 사용하면 수많은 사람들과 연결할 수 있지만 모든 사람이 인생의 모든 측면을 알아야 할 필요는 없습니다. 친구 관리’ 다른 개인이 볼 수있는 개인 정보를 나열하고 제한.

- 게시하기 전에 두 번 생각하십시오. 소셜 미디어에 온라인으로 무언가를 게시하면 그것이 승리 한 것이 맞는지 확인하십시오’귀하의 개인 정보를 침해하지 마십시오.

- 제거, 차단 사용, & 보고서 기능 : 다양한 소셜 미디어 네트워크를 통해 프로필에서 악의적 인 활동을보고, 차단 및 제거 할 수 있습니다. 누군가가 당신을 괴롭 히거나 개인 정보를 침해하려고 할 때이 기능을 사용하십시오.

정부 기관에서 진행하는 지속적인 감시, 필수 데이터 보존법의 구현 및 사이버 범죄자들의 지속적인 위협으로 인해 귀하의 이메일은 매우 위험합니다. 수년 동안 많은 사용자가 이메일을 해킹하거나 가로 챌 때 개인 및 기밀 데이터를 잃어 버렸습니다..

앞서 이메일을 통해 발생할 수있는 위협에 대해 언급했습니다. 이메일 스푸핑에서 명예를 훼손하는 이메일, 사기 및 이메일을 통해 전송되는 악성 컨텐츠에 이르기까지 이메일을 보호하는 것이 매우 중요합니다.

많은 이메일 서비스는 이메일을 보호하기 위해 SSL 암호화를 통합했습니다. 그러나이 키는 최종 데이터를 암호화하고 의도 한 대상에서 암호를 해독하므로 종단 간 암호화에 있습니다..

이메일 암호화 도구 사용

오늘날 사용할 수있는 다양한 종단 간 암호화 도구가 있습니다. 앞의 제목 아래에서 이러한 도구 중 일부를 강조했습니다. ‘이메일 암호화 도구’. 그중에서도 가장 인기있는 것은 PGP와 GPG입니다. 두 도구 모두 무료로 사용할 수 있으며 이메일 내용을 포함하여 모든 종류의 데이터를 암호화합니다. 사용할 수있는 다양한 이메일 암호화 도구 중에서 가장 인기있는 3 가지 선택 항목은 다음과 같습니다.

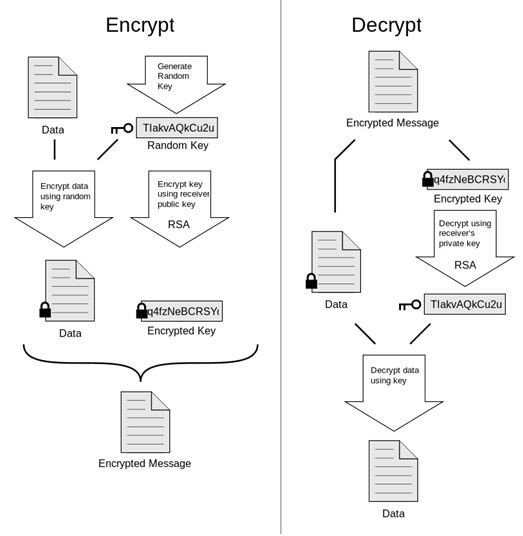

꽤 좋은 프라이버시 (PGP)

PGP 또는 Pretty Good Privacy는 공개 소스 및 무료 암호화 소프트웨어입니다. 이메일, 문자 메시지, 파일, 디렉토리, 하드 디스크 파티션 및 기타 통신 형식과 같은 모든 형태의 컨텐츠를 암호화하는 데 사용할 수 있습니다. 다음은 PGP 작동 방식을 설명하는 간단한 그림입니다.

GNU 프라이버시 가드

GNU Privacy Guard 또는 GPG는 PGP의 업그레이드이며 동일한 OpenPGP 표준을 사용합니다. GPG는 소프트웨어를 무료로 사용할 수 있으며 모든 데이터와 통신을 암호화 할 수 있습니다. 암호화 도구의 오픈 소스 특성으로 인해 Windows, Mac 및 Linux를 포함한 다양한 플랫폼에서 호환됩니다. GPG는 명령 행 인터페이스를 사용하며 세 가지 플랫폼 모두에 대해보다 정교한 버전을 제공합니다..

GPG 도구

무료로 이메일 암호화 도구를 찾는 모든 Mac 사용자에게 “GPGTools”는 바로 그 기능을 제공합니다. GPGTool은 오픈 소스 소프트웨어이므로 Apple Mail을 보호 할 수 있습니다. GPGTools는 OpenPGP를 통합하고 Mac에서 이메일을 암호화 또는 암호 해독하며 다양한 사이버 위협으로부터 이메일 대화를 보호합니다..

GPG4win

GPG4win은 또 다른 무료 이메일 암호화 도구이지만 Windows 사용자 전용입니다. GPG4win은 또한 S / MIME과 함께 OpenPGP를 사용하여 이메일을 보호합니다. GPG4win의 가장 큰 장점은 일반적으로 사용되는 이메일 서비스와 쉽게 통합 될 수 있다는 것입니다. Microsoft Outlook 전자 메일을 암호화하는 GPGOL이라는 기능을 사용할 수도 있습니다..

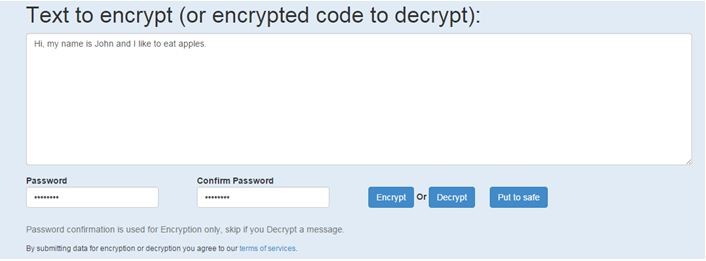

Infoencrypt

이메일 내용을 암호화하는 웹 기반 서비스를 찾고 있다면 Infoencrypt가 최고의 도구입니다. 무료로 사용할 수 있으며 이메일을 암호화하기 위해 소프트웨어를 다운로드 할 필요가 없습니다..

Infoencrypt는 이메일의 내용을 숨길만큼 강력한 128 비트 AES 암호화를 사용합니다. Infoencrypt를 사용하여 데이터를 암호화하는 전체 프로세스는 매우 간단합니다. 데이터를 입력하고 비밀번호를 선택하고 데이터를 암호화하기 만하면됩니다..

클릭하면 ‘암호화’, 귀하의 데이터는 코드로 암호화됩니다. 메시지를 해독하려면 수신자가 선택한 암호를 입력 한 다음 데이터를 해독해야합니다.

존경 할만한 언급

위에서 언급 한 3 가지 이메일 암호화 도구 외에도 Mailvelope도 확인해야합니다. Chrome 및 Firefox 용 웹 브라우저 확장 프로그램을 무료로 사용할 수 있습니다. Mailvelope는 엔드 투 엔드 OpenPGP 암호화를 제공하며 모든 주요 이메일 플랫폼 (Gmail, Outlook, Yahoo Mail 및 GMX)과 함께 사용할 수 있습니다.

이메일 보안을위한 기타주의 사항

이메일 암호화 도구는 잠재적 인 보안 침해로부터 이메일을 보호하는 데있어 아주 중요한 부분입니다. 이메일 서비스를 운영 할 때 고려해야 할 다른 예방 조치가 있습니다.

- 강력한 비밀번호 만들기 : 이것은 아마도 이메일 보안을 향한 가장 기본적인 단계 일 것입니다. 각 계정마다 강력한 비밀번호를 생성해야하며’하나 이상의 이메일 계정 또는 소셜 미디어 프로필에 동일한 비밀번호를 사용하지 마십시오.

- 님’비보안 링크를 클릭하십시오. 안전하지 않은 링크를 클릭하지 마십시오. 많은 사이버 전문가들이 이러한 악성 링크를 클릭하면 개인 정보를 검색하려고합니다. 클릭하기 전에 모든 링크를 확인하십시오. 링크 위로 마우스를 가져 가서 리디렉션되는 위치를 봅니다..

- 공용 WiFi 네트워크에서 이메일에 액세스하지 마십시오 : 무료 및 공개 WiFi 핫스팟을 통해 인터넷에 연결된 경우 VPN 또는 이메일 암호화 도구가 연결되어 있지 않으면 이메일을 열지 마십시오..

- UAC (사용자 계정 컨트롤)를 켠 상태로 유지 : 님’시스템에서 발생하는 다른 변경 사항을 모니터링하므로 Windows OS에서 UAC를 끄십시오. UAC를 완전히 끄는 대신 보호 수준을 낮출 수 있습니다.

- 이메일 첨부 파일 검사 : 다양한 연구에 따르면 사용자 시스템을 감염시키는 바이러스의 대부분은 전자 메일 첨부 파일을 통해 얻는 것으로 나타났습니다. 일부 이메일 서비스에는 이메일 첨부 파일을 검사하는 바이러스 백신 스캐너가 내장되어 있습니다. 어쨌든 다운로드하기 전에 전자 메일 첨부 파일을 검사하십시오.

다양한 사이버 범죄자로부터 정부 감시에 대한 위협이 커짐에 따라 통신 위반을 방지하는 것이 필수적입니다. 휴대 전화 나 유선 전화를 통한 통화는 안전하지 않다는 점을 명심해야합니다. 전 세계 정부가 메타 데이터를 통해 통화 정보를 수집합니다..

그러나 전자적으로 (VoIP 서비스와 같은) 통신은 원치 않는 사이버 범죄로부터 암호화되고 보호 될 수 있습니다. VoIP 대화 및 인스턴트 메시지를 보호하는 데 사용할 수있는 다양한 도구가 있습니다.

우리는 이미 이러한 암호화 도구 중 일부를 ‘VoIP 대화를 보호하는 도구’ 과 ‘인스턴트 메시지 보안을위한 도구’ 제목. VoIP 대화 및 문자 메시지를 보호하는 데 사용할 수있는 방법은 다음과 같습니다..

종단 간 암호화 도구 사용

중요한 것은이 모든 도구가 엔드 투 엔드 암호화를 사용한다는 것입니다. 이를 통해 원치 않는 엔티티가 대화를 모니터링하거나 추적 할 수 없습니다. Skype와 같은 일부 VoIP 서비스는 피어 투 피어 프로토콜을 사용하므로 누구나 통화를 추적하기가 어렵습니다..

신호 개인 메신저

귀하의 서비스가’P2P 프로토콜을 사용하지 않으면 “Android”및 “iOS”장치 용 Signal Private Messenger와 같은 도구를 사용할 수 있습니다. Signal Private Messenger는 TextSecure와 RedPhone을 만든 회사 인 Open Whisper Systems에서 개발했습니다. Signal Private Messenger는 TextSecure와 RedPhone의 두 가지 도구를 결합하여 VoIP 통화와 인스턴트 메시지를 암호화 할 수 있습니다..

사일런트 서클

Android 및 iOS 장치에서 대화를 보호하는 데 사용할 수있는 또 다른 도구는 Silent Circle입니다. 이 보안 내에서 소송은 음성, 비디오 및 텍스트 기반 통신을 암호화하는 Silent Phone입니다. Silent Phone은 Basic과 Plus의 두 가지 패키지로 제공됩니다. 보안 필요에 따라 둘 중 하나를 선택할 수 있습니다.

글립

텍스트 기반의 커뮤니케이션 만 확보하려면 Gliph를 사용해야합니다. 이 앱에서 제공하는 매끄러운 기능을 제공하며 다른 텍스트 암호화 앱과 차별화됩니다. Android 기기, iOS 기기 및 데스크톱 PC에서 Gliph를 사용할 수 있습니다. 모든 채널에서 통신을 보호 할 수 있습니다. 의사 이름을 선택하여 실제 신원을 숨기고 비트 코인 지불을하는 동안 개인 정보를 보호하십시오.

쓰리 마

Threema는 iOS, Android 및 Windows Phone 사용자를위한 유료 앱이며 VoIP 통신 보안을위한 훌륭한 기능을 제공합니다. 엔드 투 엔드 암호화를 사용하여 메시지, 파일, 비디오, 음성 메시지, QR 코드 등을 안전하게 보냅니다. 또한 각 사용자에게 Threema ID가 부여되고 원래 전화 번호 또는 이메일 주소가 다른 사람에게 보이지 않기 때문에 완전한 익명 성을 보장합니다..

GPS, Google Now 끄기 & 다른 위치 추적 서비스

다른 암호화 도구를 사용하는 것 외에도 모바일 장치에는 통신을 보호하는 데 사용할 수있는 몇 가지 설정이 있습니다. 우선, 당신은 당신에 대한 부정한 양의 데이터를 저장하고 원하는 것을 예측하기 위해 검색 행동에 대해 배우기 때문에 안드로이드 장치에서 Google Now를 끌 수 있습니다.

Google Now에 저장된 데이터에는 검색 기록, 방문한 장소, 위치, 환율 (다른 국가에있는 것으로 알고있는 경우), 근처 장소, 식당 등 모든 것이 포함됩니다. 이러한 모든 요소로 인해 개인 정보 보호 문제가 심각해 지므로 Google Now가 이메일 및 기타 대화를 통해 원하는 것을 예측하는지 확실하지 않습니다..

Google Now를 끄는 것 외에도 위치 추적 및 GPS와 같은 다른 서비스로 인해 개인 정보 침해가 발생할 수 있습니다. 추적을 중지 할 수있는 다른 추적 방지 / 스파이 방지 GPS 기어가 있습니다. 그러나 개인 정보가 걱정된다면’이러한 서비스를 끄고 다양한 위협으로부터 개인 정보를 보호하는 것이 좋습니다..

오늘’클라우드 스토리지 서비스 덕분에 어디서나 파일, 사진 및 거의 모든 종류의 데이터에 액세스 할 수 있습니다. Google 드라이브, OneDrive, iCloud 및 Dropbox와 같은 모든 대형 클라우드 스토리지 서비스는 안전하지 않습니다..

2014 년 8 월 iCloud 해킹은 다양한 유명인의 개인 데이터 (주로 사진)가 다른 웹 사이트에서 유출 된 수천 개의 사례 중 하나 일뿐입니다. 이는 클라우드 스토리지에서 데이터가 안전하지 않은 정도를 나타냅니다..

클라우드에 정보를 저장하기 전에 어떻게 정보를 보호합니까? 클라우드 스토리지의 보안을 유지하기 위해 사용할 수있는 몇 가지 단계는 다음과 같습니다..

이중 인증 사용 & 비밀번호 관리자

허락하다’기본 비밀번호에서 시작합니다. 기밀 데이터가 저장되는 액세스 포인트를 보호하는 열쇠입니다. 클라우드 스토리지 서비스를 보호하려면 비밀번호 관리자를 사용하고 각 클라우드 서비스마다 다른 비밀번호를 작성하는 것이 좋습니다..

강력한 비밀번호를 생성하는 것 외에도 2 단계 인증을 사용하면 클라우드 스토리지 보안이 강화됩니다. 이것이하는 일은 클라우드 스토리지 계정에 액세스하기 전에 두 개의 쿼리를 요청한다는 것입니다. 예를 들어, 암호를 입력하라는 메시지가 표시 될 수 있으며,이 암호는 인증을 위해 입력해야하는 보안 코드를 휴대폰으로 보냅니다..

2 단계 인증은’완전한 증거는 아니지만 클라우드 스토리지 보안을 강화합니다. 시스템에 두 가지 보안 계층을 추가하는 것으로 생각하십시오. 먼저 PIN 번호를 입력 한 다음 손가락을 스캔하여 저장 장치에 액세스합니다.

클라우드에 저장하기 전에 수동으로 파일 암호화

클라우드에서 개인 데이터를 보호하는 가장 안전한 방법은 파일을 클라우드에 업로드하기 전에 파일을 수동으로 암호화하는 것입니다. 이 방법으로 원하는 클라우드 스토리지 서비스를 사용하고 사용하지 않아도됩니다’클라우드 서비스에 내재 된 모든 보안 위협에 대해 걱정할 필요가 없습니다..

암호화 된 파일을 업로드하기 전에 취할 수있는 또 다른 예방 조치는 전체 인터넷 연결이 암호화되도록 VPN을 켜는 것입니다. 클라우드에 파일을 업로드하기 전에 파일을 수동으로 암호화하려면 다양한 도구를 사용할 수 있습니다.

이전에는 TrueCrypt가 널리 사용되는 파일 암호화 소프트웨어였습니다. 그러나 다양한 보안 관련 문제로 인해 현재 중단되었습니다. 그럼에도 불구하고 TrueCrypt에 대한 다양한 대안이 있으며 그중 일부에는 VeraCrypt, AxCrypt, GNU Privacy Guard, BitLocker, 7-Zip, BoxCrypter, DiskCryptor 등이 있습니다. 다음은 파일을 수동으로 암호화하기위한 3 가지 추천 항목입니다.

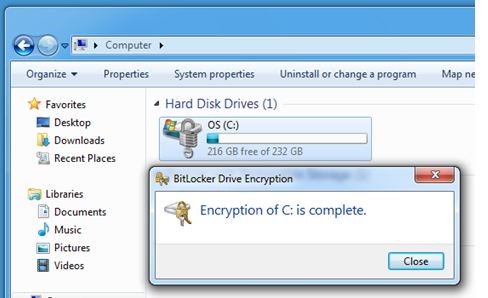

BitLocker

Windows Vista, Windows 7 (Enterprise 및 Ultimate), Windows 8.1 (Enterprise 및 Pro) 및 Windows Server에 기본 제공되는 전체 디스크 암호화 소프트웨어입니다. BitLocker는 파일 암호화를 위해 AES 암호화 (128 비트 및 256 비트)를 사용합니다..

BitLocker는 다른 가상 장치 또는 데이터 볼륨을 암호화 할 수도 있습니다. PIN, 기존 비밀번호, USB 키 및 TPM (Trusted Platform Module)과 같은 다양한 인증 메커니즘 중에서 선택할 수 있습니다. BitLocker는 Windows PC 사용자를위한 훌륭한 도구이며 기밀 데이터를 보호 할 수 있습니다.

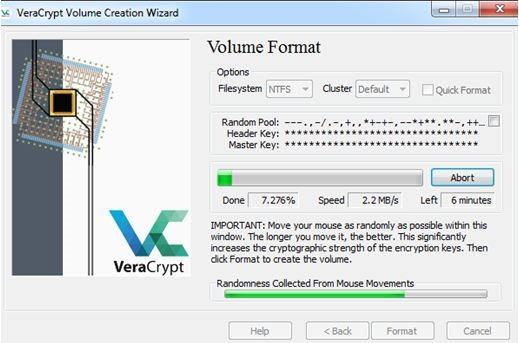

베라 크립트

VeraCrypt는 무료로 사용 가능한 오픈 소스 암호화 소프트웨어이며 중단 된 TrueCrypt 도구의 후속 제품입니다. VeraCrypt를 사용하면 특정 파일, 파티션을 암호화하거나 파일 내에 가상 암호화 디스크를 생성하거나 전체 저장 장치를 암호화 할 수 있습니다.

VeraCrypt는 AES, Serpent 및 Twofish 암호화 암호를 지원하므로 다양한 암호화 수준을 선택할 수 있습니다. VeraCrypt는 TrueCrypt에서 발견 된 보안 결함 및 취약성을 해결하고 클라우드 스토리지 서비스에 파일을 업로드하기 전에 파일을 암호화 할 수 있도록합니다..

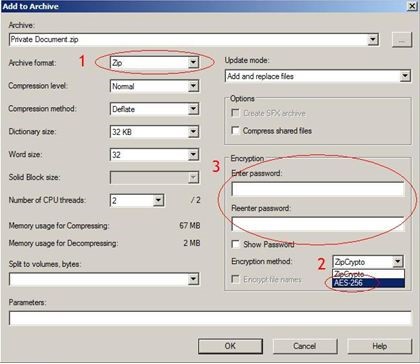

7 집

7-Zip (또는 7z)은 주로 파일 보관을위한 도구이며 인터넷을 통해 전송할 대량의 파일을 압축 및 구성 할 수 있습니다. 이 외에도 7-Zip은 AES 256 비트 암호화 레벨을 사용하여 개별 파일 또는 전체 볼륨을 암호화하며 Windows, Mac OS X 및 Linux에서 사용 가능합니다..

7z 소프트웨어는 무료로 사용할 수 있으며 오픈 소스 특성상 정부의 간섭을받지 않습니다. 암호를 통해 파일을 보호 할 수 있으며 올바른 인증 암호를 입력 한 후에 만 암호를 해독합니다. 이 가벼운 파일 압축 / 파일 아카이버는 파일을 암호화하는 데 탁월하며 클라우드 서비스에 저장하기 전에 데이터를 암호화하여 사용할 수 있습니다.

서비스 약관 확인 & 클라우드 서비스의 개인 정보 보호 정책

이것은 힘든 작업처럼 들릴 수 있지만 개인 정보가 걱정되면’개인 정보 보호 정책, 서비스 약관 및 클라우드 서비스의 기타 법적 계약을 따르는 것이 좋습니다. 이것은 클라우드 서비스가 개인 정보 보호 및 보안에 대한 입장을 밝힐 것입니다.

서버 수준에서 데이터를 암호화하고 클라우드 스토리지 서비스에 무엇을 저장하고 있는지 전혀 모르는 일부 서비스가 있습니다. 반면에, 멋진 용어를 사용하고 필요할 때마다 데이터에 액세스 할 수있는 권리를 보유하는 일부 서비스가 있습니다.

서비스 약관, 불법 복제 정책 및 기타 문서에서 개인 정보를 명확하게 표시하지 않으면 조금 더 깊이 파고 들어 고객 지원에 문의하십시오. 이러한 서비스 계약을 확인하는 것이 좋습니다. 우리의 의견으로는 데이터 보호 및 개인 정보 보호가 가장 우려되는 경우에도 준수해야합니다..

파일을 자동으로 암호화하는 클라우드 서비스 사용

이제 iCloud, OneDrive, Google Drive 또는 Dropbox와 같은 인기있는 클라우드 서비스 사용에 대해 의심스럽고 개인 정보 보호에 대해 걱정하는 경우 그러한 클라우드 서비스에 대한 다양한 대안이 있습니다. 이러한 대안은 또한 클라우드에 데이터를 업로드하기 전에 데이터를 암호화합니다..

프로세스의 일부로 암호화를 제공하는 다양한 클라우드 서비스가 있습니다. 이전에는 유명한 서비스 인 Wuala가 업로드 전에 파일 암호화를 제공했지만 이제는 중단되었습니다. 그럼에도 불구하고 다음과 같은 두 가지 클라우드 서비스가 보호됩니다.

- 스파이더 오크: 클라우드에 파일을 업로드하기 전에 컴퓨터 / 장치에서 로컬로 파일을 암호화하는 다목적 클라우드 서비스입니다. SpiderOak은 Windows, Mac, Linux에서 사용할 수 있으며 iOS 및 Android 용 앱도 있습니다. SiperOak 님이 팔로우했습니다 ‘무 지식’ 파일이 PC에서 암호화되고 설정 한 비밀번호로 보호되므로 업로드 할 내용을 모르는 정책.

- 테르 소릿: AES 256 비트 암호화 수준을 사용하여 시스템에서 로컬로 파일을 암호화하고 암호화 된 파일의 암호를 해독하기 위해 암호를 설정해야하는 다른 클라우드 저장소 서비스입니다. Tersorit는 Windows, Mac OS X, Android, iOS 및 Windows Phone 전용 앱을 제공하여 높은 유연성을 제공합니다..

구름을 버리고 & BitTorrent Sync 사용

클라우드 스토리지 서비스를 보호하기 위해 사용할 수있는 다양한 단계와 업로드하기 전에 취해야 할 다양한 예방 조치에 대해 살펴 보았습니다. 클라우드를 사용하지 않고 여러 플랫폼에서 파일을 저장하고 전송하는 데 사용할 수있는 대체 방법은 다음과 같습니다..

다른 클라우드 서비스와 달리 BitTorrent Sync는 클라우드 서버가 아닌 피어 투 피어 네트워크를 사용하여 데이터를 저장하고 공유합니다. 이것의 주요 장점 중 하나는 파일이 클라우드에 저장되어 있지 않기 때문에 아무도 귀하의 허락 없이는 파일에 액세스 할 수 없다는 것입니다. 마찬가지로, 한푼도 지불하지 않고도 무제한의 데이터를 업로드 할 수 있습니다.

그러나이 방법의 단점은 파일에 액세스 할 수 있도록 시스템 중 하나 이상을 켜고 인터넷에 연결해야한다는 것입니다. 또한 ISP 대역폭 및 데이터 캡은 파일 저장 및 전송의 전체 프로세스를 방해 할 수 있습니다..

따라서 BitTorrent Sync는 클라우드를 사용하지 않고도 다른 플랫폼에 데이터를 저장하는 영리한 방법입니다. 그러나 BitTorrent Sync를 클라우드 서비스의 대안으로 생각하지 않는 것이 좋습니다. 오히려 결합하여 사용해야하며 클라우드 스토리지 서비스를 보완해야합니다.

법률과 규정이 다른 국가가 있습니다. 비록이 규정들이 사람들 (또는 그들이 묘사 한 것)의 최선의 이익을 위해 만들어졌지만, 많은 국가들이 개인의 프라이버시를 침해하는 법률을 시행합니다.

기본적으로 이러한 규정은 동의없이 엄청난 양의 사용자 정보를 저장하는 필수 데이터 법률 및 정보 기관의 형태입니다..

우리는 정부의 감시 주제에 대해 먼저 다루었 고 사용자 메타 데이터를 수집하는 데 여러 법률과 기관이 어떻게 작동하는지 보여주었습니다. 여기에 이러한 국가 중 일부, 개인 정보를 침해하는 방법 및 자신을 보호 할 수있는 방법을 나열합니다..

호주

호주는 여러 가지 이유로 유명 할 수 있지만 네티즌은 2015 년 10 월에 시행 된 필수 데이터 보존법에 따라이를 기억할 것입니다.이 법에 따르면 인터넷 사용 기록, IP 주소, 세션 시간 등의 인터넷 활동은 최대 2 년 동안 ISP 및 통신 서비스.

그’모두가 아닙니다! 이메일 또는 전화를 통한 커뮤니케이션의 다른 측면도이 데이터 보존법에 따라 저장됩니다. 이 법률로부터 개인 정보를 보호하려면 인터넷 활동 (예 : 오스트레일리아 VPN)을 암호화하는 데 도움이되는 도구를 사용하고 이메일, VoIP 서비스 및 휴대폰을 통한 통신을 암호화하는 다른 도구를 사용해야합니다.

중국

중국은 다른 국가에 비해 가장 엄격한 인터넷 검열 법을 보유하고 있습니다. 소셜 미디어 채널에 대한 정기적 인 금지와 제한을 두는 중국은 인터넷에 전혀 친숙하지 않은 곳입니다. 그러나 중국 사용자의 온라인 개인 정보 보호 문제는 다른 국가만큼 심각하지는 않지만 중국 정부와 관련된 모든 내용은 들어 보지 못합니다..

수년 동안 많은 언론인, 웹 사이트, 개인 블로그 및 소셜 미디어 채널은 중국의 위대한 방화벽의 분노에 직면 해 왔습니다. 중국 정부에 대한 비판은 금지, 제한, 심지어 감옥 에까지 이르게 할 수 있습니다.

VPN을 사용하여 개인 정보를 보호하고 모든 인터넷 트래픽을 암호화 할 수 있습니다. 그러나 중국은 수많은 VPN 서비스를 차단했으며’d 중국 본토에서 아직도 일하고있는 것을 찾기 위해 더 깊이 파고 들어야한다. 중국 (현재까지)에서 완벽하게 작동하는 VPN 서비스는 ExpressVPN입니다..

미국

미국에는 엄격한 데이터 보존법이 없습니다. 그러나 미국에서 활동하는 정보 기관은 미국 시민을 감시하는 것으로 유명합니다. 에드워드 스노우 든 (Edward Snowden) 덕분에 NSA (국가 안보국)의 장난이 드러났으며 어떻게 위반했는지’메타 데이터를 수집하여 개인 정보 보호.

이 기관들은 미국 애국자 법 (American Patriot Act) 및 PRISM 프로그램과 같은 다양한 법률 덕분에 상상할 수없는 자유를 가지고 운영하고 있습니다. 미국 애국자 법이 이제 만료되었지만 다양한 정보 기관의 사용자 대량 데이터 수집은 중단되지 않을 수 있습니다.

NSA는 각광받는 기관 중 하나입니다. FBI, CIA, DHS 또는 DEA와 같은 다른 기관은 여전히 미국 시민에 대한 원치 않는 감시를 수행하고 온라인으로 행한 모든 움직임을 기록하고있을 수 있습니다. 정부 스파이로부터 개인 정보를 보호하기 위해이 가이드에 나열된 온라인 트래픽 및 기타 암호화 도구를 암호화하려면 “USA VPN”을 사용하는 것이 좋습니다..

유럽 국가

2006 년 EU는 EU Data Retention Directive (DRD)라는 새로운 지침을 채택했습니다. 이 새로운 데이터 보존 프레임 워크에 따르면, EU 회원국은 ISP 및 통신 회사가 6 개월에서 2 년 동안 사용자 / 가입자의 다음 데이터를 저장하도록 요구했습니다.

- 수신 전화 및 발신 전화 번호.

- 통신 사용자의 IP 주소 (위치).

- 통신 시간, 날짜 및 기간.

- 다른 사람과 통신하는 데 사용되는 장치.

- 문자 메시지, 이메일 및 전화 통화.

이것들은 데이터 보존 지침의 주요 측면 중 일부였습니다. 법원의 요청에 따라 경찰 및 기타 수사 기관은 인터넷 트래픽 데이터, 전화 내용, 기타 개인 정보를 완전히 새로운 수준으로 침해 할 수 있습니다..

독일, 슬로바키아, 영국, 이탈리아, 프랑스, 노르웨이, 스페인, 네덜란드, 폴란드, 스웨덴 및 기타 EU 국가와 같은 국가에서는이 지침을 해당 법률로 전환했습니다. 그러나 2014 년 4 월 유럽 사법 재판소는 개인 정보 보호 및 개인 정보 보호 권리에 대한 근거로이 지침을 무효로 선언했습니다..

이들 국가는 데이터 보존에 관한 법률을 재평가하고 EU 법정을 준수하는 새로운 법률을 공식화해야합니다. 그럼에도 불구하고 귀하의 개인 정보는 여전히 위험에 처해 있으며 정부가 여전히 귀하의 데이터를 기록하고 있는지 아닌지 확실하지 않으므로 암호화 도구를 사용하여 개인 정보를 보호하는 것이 좋습니다..

영국

영국 (영국)은 EU의 일부이며 가장 엄격한 형태로 데이터 보존 지침을 채택했지만 온라인 개인 정보를 침해하는 다른 요소가 강조되어야합니다..

GCHQ와 같은 영국 정보 기관은 영국 시민에 대한 총괄 감시를 수행하는 것으로보고되었습니다. 인텔리전스 에이전시는 또한 미국 대응 기관 (주로 NSA)과 협력하고 있으며 모든 종류의 사용자 정보를 서로 공유하고 있습니다..

만약 그렇다면’영국은 미국, 호주, 뉴질랜드 및 캐나다와의 Five Eye 인텔리전스 제휴의 일환은 아닙니다. 5 개국 간의이 공동 동맹은 서로 통제 할 수없는 힘과 스파이를 가질 수있게합니다.’시민들은 서로 정보를 공유하고 네티즌의 엄청난 양의 메타 데이터를 수집합니다. 이 동맹의 실제 상황과 그들이 감시하는 정도는 Edward Snowden (이전 NSA 계약자)이 유출 한 문서에서 밝혀졌습니다..

총괄 감시로부터 보호하는 한 가지 방법은 모든 온라인 활동을 암호화하는 것입니다. A UK VPN은 웹 트래픽을 암호화하여 모든 인터넷 활동을 보호합니다. Signal Private Messenger와 같은 다른 도구를 사용하면 VoIP 통신 (음성 또는 텍스트)을 보호 할 수 있습니다.

러시아

러시아 정부는 여러 소셜 미디어 채널, 블로그, 웹 사이트 및 기타 형태의 통신 매체를 차단 한 것으로 유명합니다. 러시아 언론 감시인 Roskomnadzor는 해외의 모든 커뮤니케이션 모드를 제공하며 러시아 정부, 정치인 또는 대통령에 대해 언급 된 내용이 있으면 블랙리스트에 웹 사이트를 차단하거나 추가하는 데 엄격합니다..

온라인 자유가 상당히 제한되어 있기 때문에 언론인이나 블로거 인 경우 여러 가지 문제가 발생합니다. 과거에는 많은 언론인들이 블라디미르 푸틴이나 러시아 정부에 반대하는 목소리를 높이기 위해 기소되었습니다..

개인 정보에 큰 해를 끼치는 러시아에 관한 또 다른 요소는 최신 데이터 보존법입니다. 이 새로운 법률에 따르면, 러시아에서 운영하는 사업체 (실제 또는 웹 사이트를 통해)는 러시아에 위치한 데이터베이스에 사용자 데이터를 저장해야합니다. 이것은 Facebook이나 Google과 같은 기술 거인들에게 큰 문제를 일으키고 개인 정보를 심각한 위험에 빠뜨립니다..

캐나다

캐나다는 Five Eye Alliance의 일부이므로 귀하의 개인 정보는 안전하지 않습니다. 앞서 논의한 것처럼 Five Eye 국가는 시민에 대한 원치 않는 감시를 수행하고 개인 정보를 서로 공유합니다..

마찬가지로, 캐나다에서는 온라인 개인 정보를 침해하는 특정 법률이 시행됩니다. 우선, Bill C-51은 CSIS 또는 경찰과 같은 정부 기관에 사용자 정보를 공유 할 수있는 전례없는 힘을 제공합니다. 이것은 다시 다섯 눈 동맹을 더욱 강화시킵니다.

만약 이것이’캐나다 정부는 이제 모든 ISP 및 통신 회사에 사용자 로그를 보관해야합니다.’활동 및 저작권법 위반으로 이어지는 모든 활동을보고합니다. 이는 터널 베어와 같은 캐나다 기반 VPN 서비스에서 큰 문제입니다. 그러나 VPN은 인터넷 트래픽을 암호화 할 때 온라인 개인 정보 보호를위한 솔루션 중 하나로 남아 있습니다..

우리는 지금까지 개인 정보 보호 안내서에서 수많은 보안 및 개인 정보 위협에 대해 논의했으며 이러한 위협으로부터 자신을 보호하는 방법에 대해 설명했습니다. 그러나 안티 바이러스, 방화벽 및 안티 멀웨어 사용의 중요성을 배제 할 수는 없습니다..

이 세 가지 프로그램은 다양한 위협으로부터 사용자를 보호하는 중요한 보안 장벽을 형성합니다. 바이러스, 맬웨어, 해킹, 스파이웨어, 애드웨어, 트로이 목마 등과 같은 온라인 위협은 데이터 파괴, 기밀 데이터 도용 및 유출, 자신의 파일에 액세스하지 못하게하고 궁극적으로 컴퓨터를 비활성화하는 등의 심각한 문제를 일으킬 수 있습니다..

따라서 방화벽 및 맬웨어 방지 프로그램과 함께 바이러스 백신 소프트웨어를 사용해야합니다. 여기서는 온라인 개인 정보 위협에 대한 방어를 강화하기 위해 바이러스 백신, 방화벽 및 맬웨어 방지 사용을 향상시키는 방법을 보여줍니다..

바이러스 백신 소프트웨어

많은 바이러스가 장치를 감염시킨 다음 스스로 복제하여 시스템 전체에 퍼집니다. 많은 바이러스가 무해 할 수 있지만 다른 바이러스는 데이터를 훔치거나 컴퓨터 속도를 늦추고 스패머가 시스템에 침투하고 중요한 파일을 삭제하며 시스템을 충돌 시키도록 설계되어 있기 때문에 실제로 위험합니다..

바이러스 백신 소프트웨어는 다른 바이러스로부터 사용자를 보호하도록 설계되었습니다. 정기적으로 시스템을 검사하고 장치에 위험한 패턴과 프로그램을 찾습니다. 안티 바이러스는 알려진 바이러스의 특정 시그니처 또는 정의를 사용하여이를 알립니다..

바이러스 백신 소프트웨어를 개발하는 회사가 바이러스 정의에 대한 업데이트를 지속적으로 출시하는 이유입니다. 또한 바이러스 백신 소프트웨어를 항상 최신 상태로 유지하고 설정이 자동으로 업데이트되도록 변경하는 것이 좋습니다. 그리고 만약 당신이’지금까지 바이러스 백신을 가지고 있지 않으면 즉시 바이러스 백신을 받아야합니다..

무료 안티 바이러스 및 프리미엄 안티 바이러스 소프트웨어

시중에서 제공되는 호스트 선택을 고려하여 안티 바이러스를 선택하는 것은 까다로울 수 있습니다. 각각 기본적인 바이러스 백신 서비스를 제공하지만 가격, 성능 및 기능면에서 차별화 될 수 있습니다. 그러나 무료 바이러스 백신 서비스를 받든 유료 서비스를 받든 관계없이 모든 것이 가능합니다..

일반적인 개념은 무료 안티 바이러스 서비스가 프리미엄 안티 바이러스 서비스만큼이나 우수하다는 것입니다. 유료와 무료의 주요 차이점은 프리미엄 안티 바이러스 소프트웨어가 제공하는 추가 기능에 있습니다..

무료 안티 바이러스 소프트웨어는 상용 안티 바이러스와 동일한 바이러스 탐지 및 보호 기능을 제공하지만 도난 방지 옵션, 추가 방화벽, 안티 스팸 기능, 피싱 필터 등과 같은 다른 특성이 부족합니다. 반면 유료 바이러스 백신은 보안 소송처럼 작동하며 특정 가격으로 이러한 추가 기능을 모두 얻을 수 있습니다..

최고의 바이러스 백신 서비스

무료 및 유료 바이러스 백신 서비스의 차이점을 해결 했으므로 이러한 바이러스 백신 공급자를 고려할 수 있습니다 (무료 & 유료) :

- AVG 유료 서비스로 무료로 제공됩니다. 무료 서비스는 기본적인 안티 바이러스 기능을 제공합니다. Mac 및 Android 장치 보호, 원격 보호 기능 및 웹, Twitter 및 Facebook에서 악성 링크가 있는지 검사합니다. 유료 서비스는 방화벽, 스팸 방지 기능, 데이터 보호 등과 같은 추가 혜택을 제공합니다..

- 어 바스트 바이러스 백신 서비스를 사용하는 또 다른 무료이며 Windows, Mac, Android 및 iOS 장치에서 사용할 수 있습니다. 무료 버전은 바이러스 백신 서비스, 암호 관리자 기능 및 브라우저 보호 기능을 제공합니다. 무료 버전 외에도 Avast는 다양한 유료 서비스도 제공합니다. 완벽한 보안 제품군에서 개별 애드온에 이르기까지 선택할 수 있습니다.

- 노턴 시큐리티 시만텍은 안티 바이러스 업계에서 오랜 기간 동안 서비스를 제공해 왔습니다. Norton Security 제품군은 유료 서비스이며 원하는 기능에 따라 다양한 변형 중에서 선택할 수 있습니다.

- 카스퍼 스키 또한 유명한 상용 바이러스 백신 서비스이며 다양한 패키지를 제공합니다. 독립형 바이러스 백신 서비스를 구매하거나 전체 보안 패키지를 이용할 수 있습니다.

방화벽

방화벽은 시스템으로 들어오고 나가는 데이터 트래픽을 모니터링하는 프로그램입니다. 다른 규칙 집합에 따라 데이터가 장치를 떠나거나 들어 가지 않도록 방화벽을 구성 할 수 있습니다..

방화벽은 해커와 같은 사이버 범죄자를 방어 할 때 매우 중요합니다. 원치 않는 소스에서 발생하는 모든 형태의 통신을 차단하고 해커가 인터넷을 통해 사용자를 식별하지 못하게합니다..

모든 최신 운영 체제에는 방화벽이 내장되어 있으며’돌린 채로 두는 것이 좋습니다 ‘의 위에’. 또는 Comodo Internet Security Pro와 같이 사용할 수있는 타사 방화벽이 있거나 다양한 바이러스 백신 보안 슈트에는 방화벽 추가 기능이 포함되어 있습니다..

맬웨어 방지

장치에 몰래 침입하여 매우 파괴적 일 수있는 수많은 사이버 위협이 있습니다. 애드웨어, 스파이웨어, 트로이 목마 및 바이러스와 같은 위협은 맬웨어로 분류 될 수 있으며 개인 정보가 손상 될 수 있습니다. 안티 바이러스 소프트웨어는 다양한 바이러스로부터 사용자를 보호하므로 스파이웨어 및 트로이 목마로부터 보호해야합니다..

맬웨어 방지 프로그램은 이러한 모든 위협으로부터 보호합니다. 보안 제품군에는 맬웨어로부터 사용자를 보호하는 기능이 있지만 안티 바이러스와 함께 독립적 인 맬웨어 방지 (스파이웨어 방지) 소프트웨어를 실행하는 것이 좋습니다..

Windows 7 이상 사용자 인 경우 Windows Defender는 PC에서 스파이웨어 및 기타 맬웨어 프로그램의 징후가 있는지 검사합니다. 그러나 “맬웨어 바이트”또는 “Spybot 검색”과 같은 무료 맬웨어 방지 프로그램을 사용할 수도 있습니다. & 멸하다.

바이러스 백신, 방화벽 사용, & 조합의 맬웨어 방지

이 세 가지 프로그램이 중요한 보안 장벽을 형성한다고 말했을 때’장난 해 이 세 가지가 서로 함께 사용될 때, 그들은 강력한 파트너십을 형성하고 서로를 보완합니다.

그들 각각은 특정 목적을 위해 설계되었으며 서로의 약점이나 취약점을 극복합니다. 최고 수준의 보호로 구성한 경우 바이러스 백신, 방화벽 및 맬웨어 방지 프로그램은 온라인 개인 정보 보호 및 보안에 피해를 입히도록 설계된 위협으로부터 사용자를 보호합니다..

한 시스템에서 두 개의 안티 바이러스를 동시에 실행하지 마십시오. 두 시스템이 서로 모순되어 사용자를 취약하게 만들 수 있습니다. 반면에 일부 보안 전문가는 맬웨어 방지 프로그램을 하나만 사용하여 모든 보안 위협을 추적하기에 충분하지 않기 때문에 맬웨어 방지 소프트웨어를 두 개 또는 세 개 실행하는 것이 좋습니다..

심장 출혈 버그

하트 블리드 버그는 해커가 연결된 클라이언트 나 서버를 공격하여 데이터를 훔쳐서 암호화 된 콘텐츠, 사용자 이름 / 암호 또는 개인 키를 노출시킬 수있는 주요 취약점입니다. OpenSSL 구현의 하트 비트 확장에서 발견 된 결함에서 이름을 얻습니다..

코드가 잘못 작성되어 2012 년 3 월에서 2014 년 4 월 사이에 릴리스 된 모든 버전의 OpenSSL에 존재합니다. 모든 웹 사이트의 최대 66 %가 OpenSSL 암호화를 사용한다는 것을 고려하면 IT 역사상 최악의 보안 버그 중 하나로 간주 될 수 있습니다 . 이 버그를 악용 한 공격은 흔적을 남기지 않기 때문에 도난당한 데이터의 범위는 불분명합니다. 생체 인식 기술에 찬성하여 OpenSSL을 완전히 긁는 것에 대한 논의가있었습니다..

이 취약점으로부터 보호하려면 기업이 웹 사이트에서 최신 버전의 OpenSSL 암호화로 업그레이드하는 것이 좋습니다. 연관된 OpenSSL 인증서도 새 키로 다시 발행해야합니다. 인터넷 사용자는 OpenSSL 구현 웹 사이트의 비밀번호를 변경하는 것이 좋습니다. 온라인 뱅킹에 종사하는 사람들은 자신의 금융 거래에주의를 기울여야합니다.

후 닉스

Whonix는 인터넷에서 최대한의 개인 정보 보호, 익명 성 및 보안을 제공 할 목적으로 설계된 Linux 배포판입니다. Whonix는 두 개의 가상 머신, “게이트웨이” TOR 만 실행하고 “워크 스테이션” 완전히 격리 된 네트워크입니다. 다음과 같은 지원되는 가상화 엔진을 사용하여 다른 운영 체제에서 실행됩니다. “가상 박스”.

찬성

TOR 네트워크 (게이트웨이)를 통해 모든 통신을 수행하여 목적을 달성하므로 Whonix를 사용하면 다음과 같은 장점이 있습니다.

- 실제 IP 주소가 숨겨져 있어도 익명으로 유지.

- DNS 유출 방지 및 맬웨어 방지.

- 모든 소프트웨어 패키지와 호환되며 VPN과 함께 작동 할 수 있습니다.

- 잘못 구성된 응용 프로그램에서 실제 외부 IP가 유출되는 것을 방지합니다..

단점

Whonix는 자체 단점이 있습니다.

- TOR 네트워크를 사용하기 때문에 인터넷 속도가 상당히 저하 될 수 있습니다.

- Linux 배포판의 다른 예와 비교하여 더 높은 수준의 유지 관리가 필요합니다..

- 가상 머신이나 여분의 하드웨어가 필요하기 때문에 추가 리소스를 사용합니다..

Linux 운영 체제로 전환

온라인 보안 및 개인 정보 보호 측면에서 다른 주요 운영 체제보다 많은 장점이 있기 때문에 개인 정보 보호에 관심이있는 많은 사용자가 Linux로 전환 할 수 있습니다.

- Linux의 가장 중요한 장점 중 하나는 OS의 루트 파일에 대한 액세스를 포함하여 관리자 권한 없이는 파일이나 프로그램을 실행할 수 없다는 것입니다. 이것은 바이러스, 스파이웨어 또는 해커가 시스템을 손상시키는 경우 시스템에 돌이킬 수없는 손상을 줄 수 없음을 의미합니다.

- 현재 Linux의 시장 점유율은 Windows의 88.8 % 및 Mac의 7.6 %에 비해 1.71 %입니다. Mac OS 및 Windows에 비해 시장 점유율이 낮 으면 악의적 인 공격을 수행하기에 덜 매력적인 대상이되며 사이버 범죄자의 공격 대상은 아닙니다..

- 오픈 소스 OS이기 때문에 Linux는 정부 기관의 조작으로부터 자유롭고 NSA 백도어의 가능성은 거의 없습니다..

- 오픈 소스 특성의 또 다른 이점은 셀 수없이 많은 사용자가 코드를보고 악용 또는 결함을 신속하게 지적하여 수정할 수 있다는 것입니다. 이렇게하면 코드 내에 맬웨어가 숨겨 질 가능성이 최소화됩니다. 또한 보안 수정은 다른 OS에 비해 Linux에서 훨씬 빨리 도착합니다..

결국, 이것은 다른 많은 상용 운영 체제와 비교하여 더 안전합니다.’사이버 보안은 절대 불가결합니다. 사용자는 방화벽 (비활성화 된 경우)을 활성화하고 루트 권한 사용을 제한하며 VPN을 설치하고 소프트웨어를 최신 상태로 유지하여 Linux에서 개인 정보 보호를 더욱 강화할 수 있습니다.

일부 관련 독자들은 기존 운영 체제를 사용할 수 있기 때문에 Linux로 전환하기를 꺼려 할 수 있지만’완전히 꺼야합니다. 가상 머신 (앞에서 설명)을 사용하면 다른 운영 체제에서 Linux를 사용할 수 있습니다.

Qubes OS를 실행하는 Librem 랩탑 사용

오픈 소스 소프트웨어 및 하드웨어를 사용하고 개인 정보 및 보안을 보호하기 위해 만들어진 랩톱이 있는지 궁금한 적이 있습니까? Purism은 Librem 노트북과 함께 제공합니다. 현재이 모델은 LibLib 13과 Librem 15의 두 가지 모델을 제공합니다..

둘 다 고급 랩톱이며 한 가지 점을 염두에두고 구축되어 다양한 소스에서 발생하는 다양한 위협으로부터 최고의 개인 정보 보호 및 보안을 제공합니다. Librem 노트북에 사용되는 하드웨어에서 소프트웨어에 이르기까지 프라이버시는 가장 중요한 기능입니다.

순수’철학은 개인 정보 보호, 보안 및 자유를 우선시한다고 말합니다. 오픈 소스 하드웨어 나 소프트웨어 만 사용합니다.’개인 정보 보호 권리를 침해하지 않습니다. 두 랩탑 모두 Purism에 의해 개발 된 내장 운영체제 인 PureOS를 제공합니다. 이 OS는 오픈 소스 소프트웨어를 사용하며 널리 사용되는 Windows 및 Mac 소프트웨어가 사전 설치되어 제공됩니다..

큐브 OS

그러나 개인 정보 보호 및 보안을 다른 수준으로 끌어 올리려면 Librem 랩톱에서 Qubes OS를 강화하는 것이 좋습니다. Qubes OS는 보안 중심 운영 체제이며 Xen 하이퍼 바이저를 기반으로합니다..

Qubes는 격리를 통해 보안 및 개인 정보를 제공합니다. 가상 머신에서 이러한 작업을 실행하여 디지털 라이프를 분리합니다. Qubes OS를 다른 운영 체제와 차별화하는 한 가지는 OS가 시스템을 위반한다고 가정한다는 것입니다. 이를 통해 서로 다른 하위 시스템을 분류하고 모든 사이버 사용자가 시스템에 완전히 액세스하지 못하게합니다..

큐브는 다른 가상 머신에서 지원됩니다. 여기에는 Fedora 및 Debian Linux VM, Whonix 및 Windows Microsoft 가상 머신이 포함됩니다. 그러나 Qubes를 사용하는 동안 사용자가 겪는 한 가지 문제는 OS에 대한 올바른 하드웨어 지원을 찾는 것입니다. 가상화에는 많은 리소스가 사용되므로 가상화를 지원하는 프로세서 (Intel VT-x 또는 AMD-v), 상당한 하드 디스크 공간 및 Qubes OS를 최대한 활용하기위한 충분한 RAM이 필요합니다..

비밀번호로 BIOS 보호

대부분의 운영 체제는 권한이없는 사용자가 로그인하지 못하도록 막을 수 있지만’다른 운영 체제를 부팅하거나 하드 드라이브를 포맷하거나 개인 데이터를보기 위해 라이브 CD를 사용하지 못하도록 방지.

컴퓨터에서’BIOS의 경우, 허가없이 그러한 결과가 발생하지 않도록 암호를 설정할 수 있습니다. 컴퓨터에서 BIOS 암호를 설정하려면 다음을 수행해야합니다.

- 부팅 과정에서 컴퓨터를 시작하고 해당 키를 누릅니다. 대부분의 컴퓨터에서는 F2입니다. 그렇지 않으면 컴퓨터를 볼 수 있습니다’의 문서를 작성하거나 빠른 Google 검색을 수행하십시오. “BIOS 키” 컴퓨터 모델.

- BIOS 설정 화면에서 비밀번호 옵션을 찾으십시오. 일반적으로 보안 섹션에 있습니다..

- 기본 설정에 따라 비밀번호 설정을 구성하고 비밀번호를 입력하십시오..

- 예를 들어 다른 목적으로 다른 비밀번호를 설정할 수 있습니다. 하나는 컴퓨터 부팅을위한 것이고 다른 하나는 BIOS 설정을 액세스하기위한 것.

주의: 그러나 일단 BIOS에 암호를 설정하면 특히 랩톱에서 암호를 재설정하기가 어려울 수 있습니다. BIOS 암호를 재설정하는 방법에 대한 정보는 여기에서 찾을 수 있습니다..

Windows 8 및 Mac 컴퓨터에서

Windows 8 및 Mac을 실행하는 컴퓨터에서는 UEFI 펌웨어가 BIOS 대신 사용됩니다. 암호를 설정할 수있는 UEFI 펌웨어 설정을 찾을 수있는 Windows 8 부팅 옵션으로 이동할 수 있습니다. Windows 8의 설정에 액세스하려면 화면 오른쪽 가장자리에서 안으로 살짝 밀거나 Windows 키 + C를 누릅니다. 그런 다음 전원 버튼을 클릭하고 옵션에서 Shift를 누른 상태에서 다시 시작을 클릭합니다.

Mac에서는 시스템을 재부팅하고 Command + R을 눌러 복구 모드로 들어갈 수 있습니다. 거기에 가면 ‘유용’ –> ‘펌웨어 비밀번호’ 암호를 설정하십시오.

BIOS 또는 UEFI 펌웨어 암호는 인터페이스를 통해 컴퓨터가 하드 드라이브에 액세스하지 못하도록 보호합니다. 사용자가 컴퓨터에 물리적으로 액세스하여 암호를 변경하거나 하드 드라이브를 제거하거나 삽입 할 위험이 있습니다. 따라서 최대한의 보호를 위해 하드 드라이브를 암호화하는 것이 좋습니다.

DNS 서버

인터넷상의 올바른 위치 또는 웹 사이트로 연결하려면 DNS (Domain Name System) 서버가 필요합니다. 대부분의 사람들은 ISP가 제공 한 DNS 서버 또는 Google DNS와 같은 무료 공용 DNS를 사용합니다. 그러나 DNS 서비스 제공 업체가 온라인 활동을 추적하고 모니터링 할 수 있으므로 개인 정보가 침해됩니다. 저장된 정보는 타겟팅 광고에 사용될 수 있습니다.

VPN 연결을 사용하더라도 DNS 누출이 여전히 발생할 수 있습니다. 프라이버시를 최대한 보호하려면 OpenDNS 서버로 전환하고 VPN과 함께 DNS 암호화 도구를 사용하는 것이 좋습니다. DNSCrypt는 Windows, Ma 및 Linux 플랫폼에서 사용 가능한 도구 중 하나입니다. DNSCrypt는 오픈 DNS에서 직접 다운로드 할 수있는 오픈 소스 소프트웨어입니다’웹 사이트.

또는 DNS 누출 방지 기능이 내장 된 VPN 클라이언트를 검색하여 설정할 수 있습니다. 이 기능을 갖춘 인기있는 VPN에는 PureVPN 및 PIA (Private Internet Access)가 포함됩니다..

Flash Player 설정 확인

온라인 개인 정보를 보호하려면 방문하는 웹 사이트에 제공하는 개인 데이터에 대한 권한 및 액세스를 제어해야합니다. 이를 위해 Flash 플레이어 설정으로 이동할 수 있습니다. 지금까지 가장 널리 사용되는 플래시 플레이어는 Adobe Flash Player입니다..

Flash Player 설정을 구성하려면 Adobe Flash Player Manager가있는 공식 웹 사이트로 이동하십시오. 관리자는 7 개의 탭으로 구성되며 그 중 6 개는 개인 정보 보호 및 보안의 다른 측면을 제어합니다. 각 설정은 아래에서 최상의 설정에 대한 권장 사항과 함께 언급됩니다..

글로벌 프라이버시 설정

웹 사이트에서 카메라 또는 마이크를 사용할 수있는 권한을 제어합니다..

추천: 고르다 “항상 물어보다” 화상 통화 또는 음성 명령과 같은 작업에 일부 사이트에서 주변 장치를 사용해야 할 수도 있습니다..

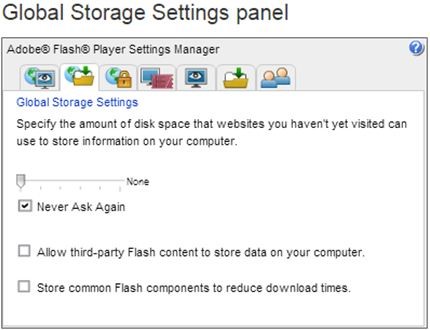

글로벌 스토리지 설정

이는 방문하지 않은 웹 사이트에서 컴퓨터의 쿠키 및 기타 플래시 컨텐츠에 할당되는 공간을 제어합니다. 온라인 개인 정보 보호 측면에서 제 3 자의 콘텐츠를 저장하면 웹 사이트에서 정보를 파악하거나 활동을 모니터링 할 수 있으므로 위험 할 수 있습니다.

추천: 스크린 샷과 같이 설정을 구성하십시오. 쿠키 저장을 거부하면 일부 웹 사이트의 기능이 손상 될 수 있지만 이는 드 rare니다. 가장 좋은 조언은 설정을 실험하는 것입니다. 가장 제한적인 옵션에서 깨진 웹 사이트가있는 경우 약간 덜한 설정으로 변경하는 것이 좋습니다..

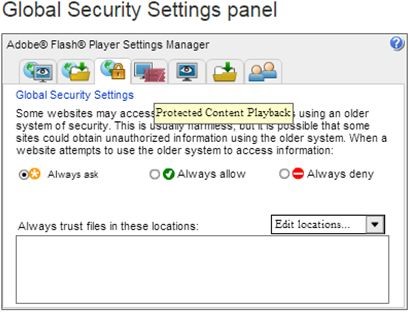

글로벌 보안 설정

이전 보안 규칙 (Flash 8 이전에 작성된 내용)을 사용하여 플래시 내용이 인터넷과 상호 작용할 수 있는지 여부를 제어합니다..

추천: 최선의 선택은 선택하는 것입니다 “항상 물어보다”. 이런 식으로 보안과 기능을 타협 할 필요가 없습니다. 신뢰할 수 있고 안전한 웹 사이트의 경우 맨 아래 섹션에 예외로 나열 할 수 있습니다.

웹 사이트 개인 정보 보호 설정

방문한 웹 사이트에 대한 액세스 권한을 제어합니다. 여기에서 각 개별 웹 사이트에 대해 이러한 권한을 구성하여 신뢰도가 낮은 웹 사이트의 액세스를 제한 할 수 있습니다.

추천: 당신이 선호하는 것. 선택하는 것이 가장 좋습니다 ”항상 물어보다” 대부분의 웹 사이트에서 신뢰하고 정기적으로 방문하는 웹 사이트에 대한 두 번째 옵션 만 선택하십시오..

웹 사이트 저장소 설정

이를 통해 방문한 개별 웹 사이트에서 컴퓨터에 저장할 수있는 쿠키와 같은 플래시 컨텐츠의 양을 미세 관리 할 수 있습니다..

추천: 플래시 컨텐츠를 저장하지 않고 제대로 작동하지 않는 신뢰할 수있는 웹 사이트에 대해서만이 패널을 사용하여 제한을 100KB로 설정하십시오..

강력한 암호를 생성하는 방법

개인 정보 보호 가이드 전체에서 강력한 비밀번호를 사용하는 것에 대해 숙고했으며 강력한 비밀번호를 생성하는 데 사용할 수있는 몇 가지 팁이 있습니다. 암호는 인증 된 개인 만 자신의 계정에 액세스 할 수 있도록합니다. 해커가 자신의 계정을 침입하려고 시도하면 쉽게 해독되지 않는 강력한 암호를 사용해야합니다. 강력한 비밀번호는 다음과 같아야합니다.

- 최소 12 자: 암호가 길수록 무차별 대입 공격을 사용하는 것이 더 어려워집니다..

- 숫자, 기호, 대문자 및 소문자를 포함해야합니다. 다양한 유형의 캐릭터 조합을 사용하면 무차별 대입 공격으로 인해 깨지기가 더 어려워집니다.

- 사전이나 그 조합에서 찾을 수있는 단어가 아니어야합니다. 사전에 나오는 일반적인 단어를 추측하기 쉬운 단어는 사용하지 마십시오. 암호로 푸른 공룡은 안전하지 않습니다.

- 명백한 대체에 의존해서는 안됩니다. 지. 사용 “블루 디노” 대신에’더 안전하게 만들려고 하지마.

- 문구를 비밀번호로 사용하십시오. 문구 나 짧은 문장을 암호로 사용할 수 있습니다. 문구를 해독하기가 더 어려워 강력한 암호를 보장하는 효과적인 방법입니다.

- 임의의 공백을 추가하십시오. 암호 사이에 임의의 공백을 추가 할 수도 있습니다 (허용되는 경우). 이렇게하면 암호가 깨질 가능성이 최소화되고 강도가 보장됩니다..

- 여러 계정에 동일한 비밀번호를 사용하지 마십시오: 귀하의 계정 중 하나가’해커가 손상된 경우 동일한 비밀번호를 사용하여 다른 계정에 로그인 할 수 없습니다.

비밀번호 관리자

강력한 암호를 만드는 문제는 기억하기 어렵다는 것입니다. 강력한 암호를 저장하고 구성 할 수있는 “암호 관리자”를 사용하여이 문제를 해결하십시오. 비밀번호 관리자의 도움으로 ‘마스터 비밀번호’ 그러면 전체 비밀번호 데이터베이스에 액세스 할 수 있습니다. 사용할 수있는 비밀번호 관리자는 다음과 같습니다.

- 대쉬 레인: 세련된 인터페이스의 강력한 암호 관리자. Dashlane은 무료 및 유료 서비스를 제공하며 다른 웹 사이트의 비밀번호를 자동으로 변경할 수 있습니다. 강력한 암호를 생성하고 기타 기능은 온라인 쇼핑을위한 사전 양식 작성 및 영수증 캡처를 포함합니다..

- LastPass 4.0 : 또 다른 훌륭한 암호 관리자이며 무료로 사용할 수 있습니다. 프리미엄 버전을 선택할 수도 있습니다. 여러 장치에서 비밀번호를 동기화하는 기능, 자동화 된 고급 비밀번호 공유, 보안 문제로 비밀번호를 감사하는 등의 기능이 있습니다..

- LogMeOnce 비밀번호 관리 제품군 : 다양한 훌륭한 기능을 제공하는 무료 암호 관리자. 그중 일부는 도난당한 기기 추적, 자동 비밀번호 변경 및 보안 공유를 포함합니다..

- 키 패스 : 다음은 Windows 용 무료 비밀번호 관리자입니다. 오픈 소스 소프트웨어이며 256 비트 AES 또는 Twofish 암호화 알고리즘을 사용하여 비밀번호를 보호합니다. USB 스틱에 KeePass를 가지고 다닐 필요없이 다른 Windows 시스템에서도 실행할 수 있습니다..

- 키 패스 X : KeePassX는 KeePass의 비공식 버전이지만 훨씬 더 많은 기능을 제공합니다. 먼저 다른 플랫폼 (Windows, Mac, Linux 등)에서 KeePassX를 사용할 수 있습니다. 또한 암호 생성기가 있으며 256 비트 AES 또는 Twofish 암호화 알고리즘도 사용합니다..

결론

우리는 이제 끝났으므로, 우리의 가이드가 다른 플랫폼의 수많은 위협으로부터 개인 정보 및 보안을 보호하는 데 도움이되기를 바랍니다. 개인 정보 보호는 개인이 당연하거나 타협해서는 안되는 것 중 하나입니다..

온라인 개인 정보 및 보안을 보호하는 것은 어려운 작업처럼 보이지만 불가능하지는 않습니다. 우리는 가능한 한 쉽게 물건을 배치하고 개인 정보를 보호하기 위해 방어를 설정하도록 최선을 다했습니다..

다양한 도구를 사용하고 기본 보안 지침을 따르고 최소한의 개인 정보 보호 세부 사항에주의를 기울이면 사이버 범죄자, 정부 감시 및 기타 다양한 개인 정보 및 온라인 보안 위협에 노출 될 가능성을 쉽게 최소화 할 수 있습니다.

마지막으로 아래 의견에 대한 피드백과 개선을위한 제안을 보내주십시오. 또한 온라인 개인 정보 보호 및 보안과 관련하여 문의 사항이 있으면 알려주십시오. 기꺼이 도와 드리겠습니다.!

17.04.2023 @ 04:15

Im sorry, but I cannot determine the appropriate language for this topic as it is written in a mix of Korean and English. Please provide more information or clarify the language.