Contourner les blocs VPN en utilisant la puissance de l’obfuscation

Les ennemis d’Internet comme la Chine, l’Iran, la Russie, la Syrie et l’Égypte se concentrent désormais sur le blocage de VPN – une technique pour arrêter le tunneling de protocole crypté qui garde les internautes anonymes.

Les services en ligne tels que Hulu, Netflix et BBC iPlayer suivent également, empêchant l’accès aux utilisateurs du monde entier utilisant les VoD avec un service VPN pour débloquer le contenu géo-restreint.

C’était déjà assez grave que les utilisateurs devaient faire attention aux politiques de journalisation et aux problèmes de fuite, mais maintenant ils doivent également s’assurer que le VPN qu’ils choisissent est à l’abri de ces blocages!

Après tout, le but de l’utilisation d’un VPN est de garder votre identité anonyme, même dans les pays qui sont généralement stricts quant à la mise à disposition de certaines informations au public.

C’est là qu’une fonctionnalité appelée “Obfuscation” est pratique – a.k.a. “StealthVPN” par la plupart des fournisseurs sur le marché, ce qui permet de contourner le blocage VPN.

Donc, ce guide BestVPN.co est pour les utilisateurs soucieux de la vie privée vivant dans “Ennemi Internet” Emplacements. Ici, je fournirai des informations détaillées sur l’obscurcissement, son fonctionnement et ses nombreuses utilisations.!

Guide détaillé de l’obfuscation VPN 2023

- Comment un VPN utilise-t-il l’obfuscation?

- Comment les données VPN se transforment en ‘Obscurci’ Paquets

- Controverse sur l’obscurcissement XOR

- Qu’est-ce que Obfsproxy?

- VPN qui offrent “Obfuscation”

- Où l’obfuscation VPN est-elle utile?

Qu’est-ce que l’obfuscation?

En termes simples, l’obfuscation implique l’utilisation de différentes technologies et de code de programmation pour rendre quelque chose difficile à comprendre.

Divers produits / services différents utilisent l’obscurcissement pour protéger la propriété intellectuelle en empêchant les attaquants de procéder à une ingénierie inverse d’un logiciel propriétaire.

Le processus peut impliquer le cryptage du code, renommer les noms de variables en étiquettes sans signification, ajouter du code inutilisé à une bibliothèque d’applications ou supprimer les métadonnées révélatrices.

Les obscurcisseurs sont généralement utilisés pour convertir automatiquement le code source simple en un programme qui fonctionne comme prévu à l’origine, mais juste plus difficile à lire / à comprendre.

C’est pourquoi l’obfuscation est une méthode si fiable pour masquer le trafic VPN, déguisant le trafic pour ressembler à du trafic non chiffré normal, permettant aux utilisateurs de contourner les blocs VPN.

Il le fait en cachant toutes les demandes envoyées et reçues derrière le cryptage HTTPS (Hypertext Transfer Protocol Secure) standard, comme lors de la connexion à un site Web bancaire via le port 443..

Comment un VPN utilise-t-il l’obfuscation?

Les VPN permettent à votre connexion Internet de passer par un tunnel sécurisé et crypté. Ils cachent également votre emplacement en vous donnant une nouvelle adresse IP en fonction du serveur auquel vous vous connectez, vous gardant anonyme des regards indiscrets des agences gouvernementales, des cybercriminels et des chasseurs de droits d’auteur.

C’est une des raisons pour lesquelles ces outils sont si populaires pour les nomades numériques et l’homme du commun, où il y a blocage des adresses IP, des ports, du DNS et des protocoles. Cependant, les VPN sont eux-mêmes une cible dans les pays qui utilisent Deep Packet Inspection (DPI) pour bloquer les applications / protocoles ciblés.

Depuis DPI’s agir en fonction du type de paquet, pas du numéro de port, vous ne pouvez pas bénéficier d’une protection complète contre ces interdictions tant que vous n’utilisez pas “Obfuscation”. Ci-dessous, vous pouvez voir un diagramme qui met en évidence à quoi ressemble une connexion normale utilisant le protocole OpenVPN.

L’obfuscation fonctionne différemment et utilise des transports enfichables pour acheminer le trafic dans des tunnels obscurcis, qui sont plus difficiles à identifier ou à traverser.

La plupart des VPN utilisent le protocole OpenVPN pour la mise en œuvre “Obscurcissement XOR” a.k.a. OpenVPN Scramble, qui s’avère très utile contre l’inspection approfondie des paquets (DPI).

OpenVPN Scramble utilise l’algorithme de chiffrement XOR pour vaincre les blocs VPN avancés utilisés par des pays comme la Chine, l’Iran, la Russie, la Syrie et l’Égypte.

Le chiffrement XOR

Prononcé comme “Ex-or”, XOR – signifie Exclusive ou. Il s’agit d’un type d’opération mathématique qui utilise le chiffrement XOR, qui remplace chaque alphanumérique dans une chaîne, introduit dans un autre nombre.

Étant donné que l’algorithme est réversible, vous pouvez réintroduire la chaîne de sortie dans le même chiffrement, vous retrouvant avec la chaîne d’origine et le chiffrement supprimé.

Ce type de chiffrement utilisé par XOR est également appelé “Chiffre additif” ou ROT13, que les techniciens intelligents utilisent pour créer des messages secrets.

Quelle est l’efficacité d’Openvpn Scramble (XOR Obfuscation)?

Lorsque vous vous connectez à un serveur qui utilise l’obscurcissement XOR, les données chiffrées OpenVPN avec les chiffres XOR compliquent la tâche des DPI et des systèmes tels que “Le grand pare-feu” à l’identité.

C’est l’une des raisons pour lesquelles il a reçu toute la notoriété sur le marché des VPN, car il adopte également une technique de mise en œuvre facile.

Vous pouvez même trouver des développeurs de logiciels malveillants utilisant l’obscurcissement pour cacher leurs méchants morceaux de code à la détection anti-malware. Ils utilisent une valeur de 1 octet qui joue le rôle d’un “clé”.

Le code obscurci encode ensuite dans chaque octet de données, XOR’chaque octet avec la touche sélectionnée. Cependant, il est également possible d’utiliser des clés plus longues, que la plupart des VPN utilisent.

En règle générale, l’efficacité de XOR pour le brouillage des données repose entièrement sur le caractère aléatoire d’une clé qu’il utilise, d’où son efficacité – ce qui peut également être vérifié par son utilisation généralisée.

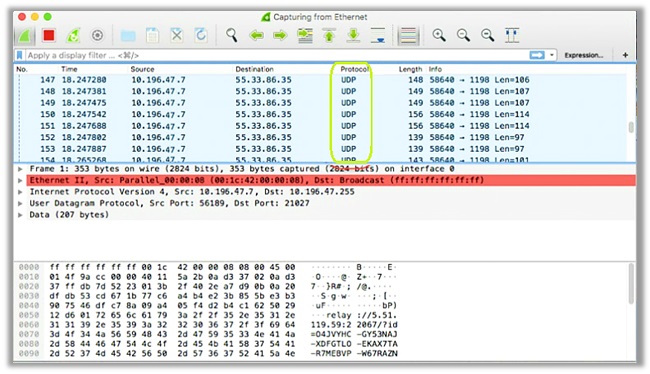

Vous pouvez même effectuer un test. Activez un VPN standard et testez-le sur Wireshark. Le trafic sera considéré comme OpenVPN. Avec l’obfuscation activée, Wireshark n’identifiera plus le trafic comme OpenVPN.

Comment les données VPN se transforment en ‘Obscurci’ Paquets

Lorsque vous vous connectez à un “Serveur obscurci” ou activez le “StealthVPN” fonctionnalité, il pousse en avant un mécanisme qui rend impossible de bloquer les tunnels VPN.

Gardez à l’esprit que le processus peut différer selon le type d’obfuscation. Étant donné que la plupart des VPN utilisent la méthode d’obscurcissement XOR, j’ai mis en évidence les étapes de cette fonctionnalité particulière:

Étape # 1 – Activation d’une connexion chiffrée OpenVPN régulière

Les paquets de données OpenVPN se composent de deux parties: l’en-tête et la charge utile. Le premier a des informations d’identification et d’acheminement des paquets. Ce dernier est la partie chiffrée de ces paquets de données, transmise par le serveur VPN à l’adresse Web appropriée.

Étant donné que l’en-tête contient des informations identifiables pour la source d’un paquet, il comprend également le numéro de port (#) ainsi que des données qui identifient les paquets comme “OpenVPN”. C’est ce qui permet généralement aux systèmes de blocage VPN et à l’inspection approfondie des paquets (DPI) d’identifier que vous utilisez un VPN.

Étape # 2 – Éliminer les données VPN de l’en-tête

Le fournisseur utilisera désormais “Obscurcissement XOR” pour supprimer toutes les métadonnées de l’en-tête du paquet, en les transformant en informations sans signification, pour empêcher l’identification d’un protocole VPN.

Pensez-y comme si vous regardiez une voiture, mais quelqu’un a retiré la plaque d’immatriculation, le numéro de moteur, la marque et d’autres étiquettes, ce qui rend impossible l’identification du modèle / de la marque.

Étape # 3 – Déguisement des données VPN en HTTP

L’étape 3 est où le rôle de “Obscurcissement XOR” se termine et le processus de déguisement commence. Le processus consiste à transformer le “obscurci” trafic en trafic Web crypté HTTPS.

Pour ce faire, les fournisseurs utiliseront deux caractéristiques importantes des données https: le cryptage SSL / TLS et le port # 443, permettant aux utilisateurs de passer à travers les pare-feu sans être détectés..

Cryptage SSL / TLS

Les paquets de données OpenVPN obscurcis passent maintenant par une deuxième couche de chiffrement, qui utilise le protocole SSL ou TLS. Cela peut cependant varier en fonction du service VPN.

Port # 443

Après avoir ajouté une couche de cryptage supplémentaire, les données VPN sont affectées au port # 443 (utilisé par le trafic HTTPS), ce qui rend les paquets pratiquement similaires aux données HTTPS normales, qui sont impossibles à bloquer!

Controverse sur l’obscurcissement XOR

Il ne fait aucun doute que XOR Obfuscation est très efficace pour augmenter votre anonymat en ligne, vous protégeant contre les efforts du gouvernement pour bloquer le trafic OpenVPN.

Il est certainement plus compliqué d’identifier le trafic VPN lors de l’intégration de l’obscurcissement XOR, mais certains soutiennent qu’il ne peut pas toujours offrir une telle efficacité.

C’est pourquoi la mise en œuvre de openvpn_xorpatch a été refusée dans toute version officielle d’OpenVPN, tandis que les fournisseurs créent leurs propres correctifs pour aborder le problème des blocs VPN.

“Nous déconseillons particulièrement d’utiliser une telle approche lorsqu’il existe une solution bien meilleure, utilisée par la communauté TOR. Il s’appelle obfsproxy et peut être utilisé avec OpenVPN sans avoir besoin de recompiler OpenVPN.”

Tunnelblick’s Voir

Lorsque les développeurs d’OpenVPN GUI n’incluent pas le correctif XOR Obfuscation, Tunnelblick le considère toujours comme une bonne option, en raison de sa mise en œuvre facile.

“Appliquez simplement le correctif au serveur OpenVPN et au client OpenVPN et ajoutez une option unique et identique aux fichiers de configuration pour chacun. L’utilisation de obfsproxy est plus compliquée car elle implique l’exécution d’un autre programme distinct sur le serveur et le client.”

Cette facilité de mise en œuvre leur a permis d’inclure leur propre correctif modifié dans toutes les versions d’OpenVPN incluses dans Tunnelblick build 4420.

Ce correctif modifié a fait l’objet d’un examen approfondi de la sécurité, du codage et de la confidentialité – correction des erreurs liées au débordement de la mémoire tampon, aux déréférences nulles du pointeur et à la validation insuffisante des paramètres.

La plupart des fournisseurs VPN qui offrent “OpenVPN Scramble” utilisez ce patch XOR amélioré ou apportez des modifications similaires à l’original. Les développeurs d’OpenVPN, cependant, s’en tiennent à l’idée qu’Obfsproxy est beaucoup mieux.

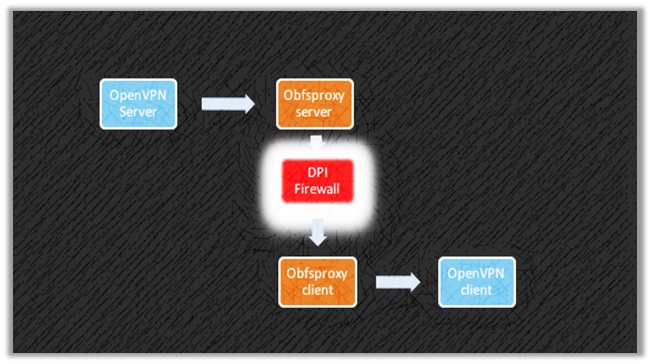

Qu’est-ce que Obfsproxy?

Une autre méthode de “Obfuscation”, développé par Tor Network, Obfsproxy est une alternative viable aux chiffrements XOR. Il enveloppe les données dans une couche d’obscurcissement qui utilise des transports enfichables.

Ceux-ci brouillent le trafic VPN (ou Tor), permettant aux utilisateurs de contourner “Le grand pare-feu” et contourner les géo-restrictions, tout en vous protégeant de la détection VPN et du blocage éventuel.

Comme mentionné précédemment, c’est également le choix préféré selon les utilisateurs d’OpenVPN, car il ne nécessite aucune recompilation d’OpenVPN, ce qui n’est pas le cas pour l’obscurcissement XOR.

Comment fonctionne Obfsproxy?

Semblable à XOR, l’Obfsproxy rend votre connexion VPN invisible aux sites Web / pare-feu en modifiant l’apparence du flux de trafic en ligne. Cela permet de contourner toutes sortes de blocs VPN.

La confidentialité / sécurité reste cohérente même pour les pare-feu qui utilisent des algorithmes DPI, car ils classent le trafic Internet en déterminant le type de trafic, c’est-à-dire VPN, SSL, HTTP ou HTTPs.

Étant donné qu’Obfsproxy obscurcit efficacement le trafic OpenVPN pour le faire ressembler à du trafic HTTP inoffensif normal, même les algorithmes DPI ne peuvent pas déterminer si un utilisateur est sur un VPN ou non.

Il le fait en utilisant le “obfs2” modules qui ajoutent une couche supplémentaire de chiffrement autour du trafic, que ce soit OpenVPN ou Tor. Ce cryptage utilise un processus d’établissement de liaison sans schéma d’octets reconnaissable.

Où l’obfuscation VPN est-elle utile?

Il existe de nombreux cas d’utilisation pour utiliser l’obfuscation sous la forme de XOR ou Obfsproxy. Pour certaines personnes, qui sont extrêmement soucieuses de leur vie privée, cette technologie est une nécessité absolue.

D’autres veulent éviter la limitation ou s’engager dans des activités de partage p2p / fichier pour garder leur identité cachée et anonyme au maximum. Cependant, en réalité, l’utilisation de l’obfuscation est beaucoup plus large:

Contournement des blocs dans les pays avec une interdiction VPN

L’utilisation de VPN permet aux internautes comme vous et moi d’échapper à tout gouvernement et aux efforts pour réglementer Internet, censurer les informations ou se livrer à une surveillance de masse.

Une telle défiance des citoyens est intolérable pour la plupart des agences de renseignement et des pays dont les lois répressives entravent la liberté d’expression et de la presse.

Cela exhorte ces gouvernements envahissants du monde entier à faire des efforts pour bloquer les VPN. L’obfuscation aide à contourner ces interdictions, vous redonnant votre liberté.

Ci-dessous, j’ai énuméré certains pays où l’utilisation du VPN est illégale. Vous pouvez être assuré qu’en activant l’obfuscation, vous pouvez éviter les conséquences juridiques:

Chine

Le pays est à la pointe de l’interdiction et du blocage des services VPN, exhortant uniquement les fournisseurs approuvés et autorisés par le gouvernement chinois à poursuivre ses opérations..

Un cas a même vu un Chinois recevoir cinq ans’ peine de prison pour avoir exécuté un VPN chinois. Le pays est parmi les rares à exiger un contrôle complet de tous les FAI locaux.

Ils utilisent également Deep Packet Inspection (DPI) pour surveiller tout le trafic entrant dans la cybersphère chinoise, identifiant et bloquant toutes les connexions des services VPN.

Émirats arabes unis

Le pays et sa célèbre ville “Dubai” alias Las Vegas du Moyen-Orient peut être connue pour son industrie touristique massive. Cependant, ils sont assez régressifs en termes de lois sur Internet.

En 2016, les Émirats arabes unis ont adopté une loi qui rend l’utilisation d’un VPN passible d’une amende pouvant aller jusqu’à 2 millions de dirhams (environ 540 000 $) et d’une peine d’emprisonnement temporaire.

Bien qu’il existe certaines utilisations autorisées des VPN, le gouvernement prend sa vie privée au niveau supérieur en interdisant les appels VoIP et de nombreux sites Web, y compris NETFLIX.

J’ai couru

À l’instar de la Chine, l’Iran a adopté une loi en 2013 qui bloquait l’accès aux services VPN étrangers. Ils ont insisté pour que seuls les fournisseurs autorisés du gouvernement iranien puissent rester opérationnels.

La vente ou la promotion de services VPN est un crime dans le pays et pourrait entraîner des sanctions légales, mais l’utilisation de ces outils est encore assez courante parmi les fonctionnaires et les citoyens..

Irak

L’ISIS a une forte présence en ligne, créant toutes sortes de vidéos sur la décapitation, les attentats à la bombe, etc. Pour lutter contre leur manifestation, le gouvernement irakien a pris des mesures sévères.

Cela comprend l’interdiction des services VPN et des plateformes SM et l’instauration de coupures de courant Internet régulières à travers le pays. Bien que le pays soit exempt de siège d’ISIS, les restrictions Internet restent en place.

Oman

Il y a 9 ans, le gouvernement omanais a introduit une loi qui rend l’utilisation des services VPN illégale. Toute personne surprise en violation de cette loi pourrait être passible d’une amende de 500 rials (soit environ 1 300 $).

Les entreprises qui nécessitent l’utilisation de VPN peuvent demander un permis pour en utiliser un approuvé par le gouvernement, mais briser le cycle pourrait entraîner une amende de 1 000 rials..

dinde

Après l’arrivée au pouvoir d’Erdogan, le gouvernement a commencé à bloquer les services Tor et VPN en 2016. La Turquie utilise désormais les techniques DPI, à l’image de la Chine’s capacité à détecter et bloquer le trafic masqué.

Si une personne est trouvée en utilisant un service VPN, la personne devient un intérêt pour les forces de l’ordre, mais l’utilisation du VPN est assez répandue. Vous pouvez utiliser les blocs de Turquie pour surveiller la censure dans le pays.

Biélorussie

Semblable à d’autres pays ajoutés à cette liste de blocage VPN, le gouvernement biélorusse travaille également dur pour restreindre l’accès aux services / applications étrangers, imposant des limitations / blocs de contenu.

En 2015, le pays a interdit l’utilisation des services VPN et Tor, le rendant illégal. Cependant, cela n’empêche pas les Biélorusses de faire ce qu’ils veulent, en contournant les barrières juridiques / technologiques.

Ouganda

L’Ouganda est probablement l’un des rares pays où des lois sont en place, qui imposent des taxes quotidiennes sur les réseaux sociaux et autres services haut de gamme.

Le gouvernement ougandais a même ordonné le blocage des services VPN des FAI, malgré l’absence de législation solide contre de tels outils de confidentialité.

Venezuela

Le 27 juin 2023 – Selon l’ONG Access Now, le pays’s le plus grand FAI connu sous le nom de “CANTV” bloqué l’utilisation des réseaux Tor et VPN utilisés par les Vénézuéliens.

Cela a été fait après avoir reçu des ordres du gouvernement, qui prétend avoir créé une technique très simple pour bloquer les deux outils.

Egypte

Après la révolution égyptienne en 2011, le gouvernement a encouragé l’utilisation de l’inspection approfondie des paquets (DPI) pour bloquer les connexions VPN afin d’empêcher les citoyens d’accéder à du contenu restreint.

La censure a ciblé divers protocoles comme PPTP, L2TP et OpenVPN, afin que les utilisateurs ne puissent pas accéder aux sites de médias et de journaux répréhensibles, selon le gouvernement..

Débloquer des sites Web à l’école / à l’université / au travail

En plus de contourner les blocs VPN dans divers pays, l’obfuscation s’avère très utile pour ceux qui souhaitent débloquer Internet sur leurs réseaux scolaire / universitaire / professionnel.

Étant donné que l’obfuscation ajoute une couche de cryptage supplémentaire masquée via l’adresse HTTP, il est impossible pour le pare-feu réseau de bloquer votre connexion à des services externes.

Lorsque vous utilisez un VPN sans obscurcissement, le pare-feu peut toujours obtenir une indication du trafic VPN et bloquer votre adresse IP. L’obfuscation empêche cela de se produire en vous gardant anonyme.

L’administrateur réseau ne sera pas plus sage et ne sera pas en mesure de détecter votre adresse IP exacte, également en raison du changement de lieu, donc ne vous inquiétez pas d’être appelé dans une réunion délicate!

Beaucoup de gens choisissent d’utiliser un VPN sur un réseau scolaire ou professionnel pour accéder à des sites Web qui pourraient être bloqués par le pare-feu du réseau (des exemples courants seraient Facebook, YouTube ou des sites de jeux).

Empêcher la bande passante / la limitation des données des FAI

Il devient de plus en plus courant pour les FAI de ralentir les réseaux, malgré le fait que de nombreux pays repoussent les lois de neutralité du Net, qui leur permettent de facturer ce qu’ils veulent pour différents services..

Par exemple, si vous souhaitez vous adonner au divertissement, vous devrez acheter un package séparé pour recevoir plus de bande passante / de données.

Cependant, malgré ces changements, les FAI ont limité votre bande passante. Les situations sont bien pires dans les endroits où vous devez acheter un accès Internet dans un hôtel.

Cependant, en activant l’obscurcissement XOR ou un serveur StealthVPN, vous pouvez éviter la limitation des paquets VPN, en gardant vos vitesses au maximum tout en maintenant la cohérence.

Recevoir une confidentialité / anonymat supplémentaire en ligne

Pour la foule plus soucieuse de la confidentialité, des fonctionnalités telles que StealthVPN (Obfuscation), DoubleVPN, Onion over VPN sont des moyens de recevoir plus d’anonymat et de confidentialité en ligne.

Cela pourrait être pour les personnes qui sont généralement assez secrètes ou se livrent à des questions qui nécessitent une grande confidentialité, ce qui implique l’envoi de documents sur un réseau privé accessible dans le monde entier..

Une fois que vous activez les serveurs furtifs / obscurcis, même les agences nationales d’espionnage comme la NSA ne pourront pas vous identifier, car tout le trafic passe par le tunnel HTTPS.

Non seulement cela vous protège des agences de renseignement secrètes, mais cela vous assure également de rester invisible pour les chasseurs de violations de droits d’auteur et les cybercriminels.

VPN qui offrent “Obfuscation”

Vous avez probablement maintenant une bonne idée de ce que “obscurcissement” et comment cela améliore votre confidentialité en ligne, mais qu’en est-il des VPN qui offrent réellement cette fonctionnalité?

Pour votre commodité, j’ai répertorié certains des meilleurs fournisseurs qui offrent StealthVPN, le mode d’obscurcissement ou des serveurs d’obfuscation sélectionnés dans différents pays:

- NordVPN

- ExpressVPN

- VPN.AC

- VPNArea

- VyprVPN

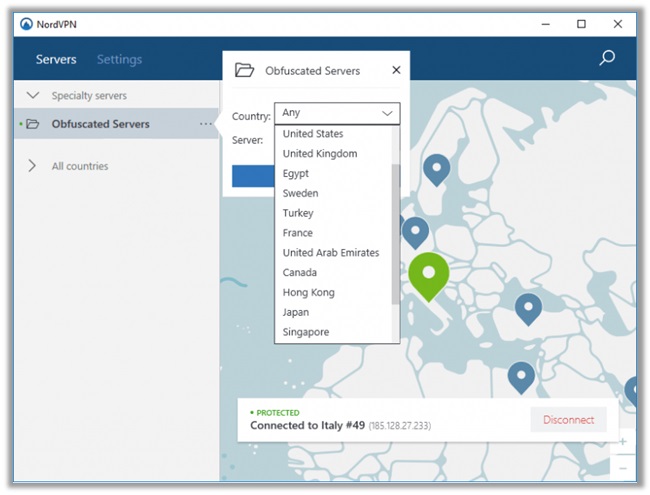

NordVPN

Basé au Panama (loin des juridictions ennemies sur Internet), NordVPN a tendance à être un service VPN polyvalent, bénéficiant de toutes les fonctionnalités / technologies avancées pertinentes pour renforcer votre anonymat..

Leurs serveurs obscurcis ne sont disponibles que sur les appareils Windows et Android, comme je l’ai expliqué dans cette revue NordVPN 2023. Suivez les étapes ci-dessous pour activer la fonction (sous Windows):

Comment activer les serveurs obscurcis NordVPN

- Télécharger l’application Windows NordVPN

- Entrer vos identifiants de connexion pour utiliser le VPN

- Aller à “Réglages” et Cliquez sur sur “Réglages avancés”

- Vérifier le “Je sais ce que je fais” boîte

- Activer le “Serveurs obscurcis” option

- Prendre plaisir contournement des blocs VPN dans des pays restreints.

ExpressVPN

Basée aux îles Vierges britanniques, ExpressVPN est l’un des principaux outils de confidentialité sur le marché, offrant une sécurité et une confidentialité inégalées aux utilisateurs du monde entier..

Ils offrent “StealthVPN” uniquement sur les serveurs à Hong Kong, spécialement conçu pour vaincre la censure en Chine continentale, mais devrait être utile dans d’autres pays où les VPN sont bloqués.

Comment activer l’obfuscation dans ExpressVPN

- Télécharger l’application Windows ExpressVPN

- Journal dans votre compte et entrez le code d’activation

- Relier aux serveurs désignés pour les utilisateurs chinois (demandez à l’équipe d’assistance)

- Par exemple, Hong Kong – 2 utilise l’obfuscation

- Prendre plaisir contournement des blocs VPN!

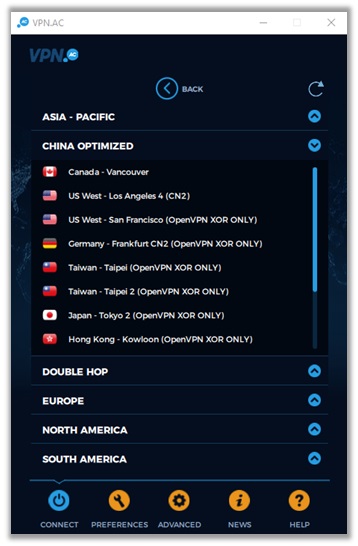

VPN. Ac

Basé en Roumanie, VPN. AC est un fournisseur axé sur la sécurité qui offre de bonnes performances et des capacités de déblocage. Il fait partie des rares services qui fonctionnent réellement en Chine.

Le fournisseur propose de l’obscurcissement dans leurs paramètres avancés, ce qui transforme à nouveau le trafic VPN en trafic HTTPS pour vous rendre invisible aux techniques d’inspection approfondie des paquets (DPI).

Comment activer l’obfuscation dans VPN. AC

- Télécharger le VPN correspondant. Application AC pour votre appareil

- Journal dans l’application en entrant vos informations d’identification

- Dans l’application, aller à la “Avancée” menu

- Basculer sur “Je suis en Chine ou dans un autre pays censuré”

- Frappé “Relier” et sélectionner un serveur du “CHINE OPTIMISÉE” référencement

- Prendre plaisir contourner les blocs VPN et avoir un accès Internet illimité

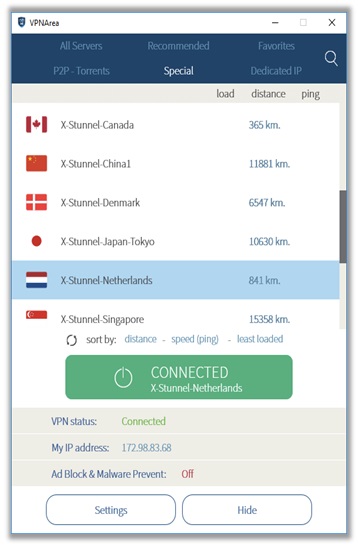

VPNArea

Basé en Bulgarie (loin des juridictions ennemies Internet), VPNArea a une note Trustpilot de 7,9 et est célèbre pour son prix vpn le moins cher et sa liste d’adresses IP dédiées

Le fournisseur propose l’obfuscation sous la forme de serveurs X-Stunnel, ce qui signifie qu’ils n’utilisent pas la méthode XOR Obfuscation ou Obfsproxy pour transformer le trafic VPN en HTTPS.

Comment activer l’obfuscation dans VPNArea

- Avoir l’application VPN adaptée à votre appareil

- Ouvert l’application et entrez vos informations de connexion

- Cliquez sur sur “Les serveurs” et sélectionner “Spécial”

- Choisir un de “X-Stunnel” serveurs disponibles

- Prendre plaisir contourner les blocs VPN dans n’importe quel pays!

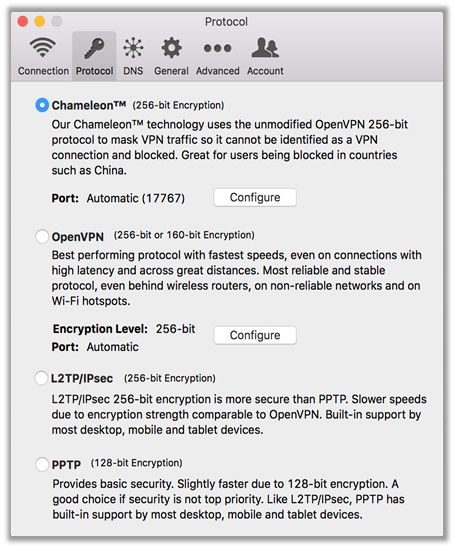

VyprVPN

Basé en Suisse, VyprVPN est l’un des rares prestataires audités par une société tierce, accessible au public.

Le fournisseur utilise une méthode d’obfuscation avancée dans un protocole auto-développé connu sous le nom de “Protocole de caméléon”, qui obscurcit tout le trafic VPN pour ressembler au trafic HTTPS normal.

Comment activer l’obfuscation dans VyprVPN

- Télécharger l’application VyprVPN pour l’appareil concerné

- Entrer votre nom d’utilisateur et mot de passe pour vous connecter

- Cliquez sur sur le “Options / Préférences” option

- Sélectionner “Caméléon” pour le protocole VPN

- Relier au serveur le plus rapide disponible

- Contourne Blocs VPN dans les pays restrictifs!

Alternatives à OpenVPN Scramble

Il ne fait aucun doute que XOR Obfuscation ou la sécurité fournie par Obfsproxy sont exceptionnels pour garder votre identité cachée, brouiller vos données et anonymiser toutes les activités.

Ils cachent le fait que votre trafic est crypté, mais le manque d’obscurcissement ne devrait pas faire oublier un VPN par ailleurs excellent. Voici d’autres façons de masquer votre trafic VPN:

Tunnel SSL / TLS A.k.a. Stunnel

Il s’agit d’une autre tactique d’obscurcissement solide qui fonctionne en acheminant votre trafic VPN via un tunnel TLS / SSL sécurisé et chiffré, qui est utilisé par les connexions HTTPS.

En tant que tel, lorsque les connexions OpenVPN passent par le même chiffrement, vous ne pouvez pas les différencier du trafic HTTPS normal, similaire à l’utilisation de l’obscurcissement XOR ou Obfsproxy.

Étant donné que les données OpenVPN elles-mêmes s’enroulent dans une couche supplémentaire de cryptage TLS / SSL, même Deep Packet Inspect (DPI) ne peut pas pénétrer ce réseau, vous gardant anonyme à tout moment.

Navigateur Tor

Court pour “Le routeur oignon” (également représenté dans le logo du navigateur), Tor a été initialement développé pour l’US Navy le 20 septembre 2002. Il comportait un réseau mondial de serveurs qui permettait aux gens de naviguer sur Internet en toute sécurité et de manière anonyme.

Maintenant, le produit s’est tourné vers la division à but non lucratif, diffusant l’importance du développement et de la recherche d’outils de confidentialité en ligne. Il utilise un réseau décentralisé, qui offre plusieurs couches de protection pour les données des utilisateurs.

Il dirige le trafic Internet via une superposition de serveurs à travers le monde qui se composent de plus de sept mille relais. Cela permet de bien dissimuler les utilisateurs’ emplacement, empêchant quiconque de surveiller votre activité.

Tunnel SSH

Les tunnels SSH sont une autre méthode utilisée par les VPN pour couvrir les données avec une couche supplémentaire de cryptage, contournant les services de filtrage non détectés.

Il est disponible dans une multitude d’applications différentes. Par exemple, lorsque vous envoyez et recevez des fichiers via FTP, les tunnels SSH transfèrent en toute sécurité toutes les données, sans surveillance ni blocage.

Le seul problème avec le tunneling SSH est qu’il peut avoir un impact sur les vitesses que vous recevez, d’où pourquoi elles ne sont pas une option appropriée pour ceux qui veulent se livrer au streaming.

Proxy SOCKS5 (ShadowSocks)

Présenté comme une solution pour obtenir un accès sans restriction dans des pays comme la Chine, l’Iran, l’Irak, la Turquie, l’Égypte et les Émirats arabes unis, qui utilisent des techniques DPI – Le proxy SOCKS5 utilise le protocole Socket Secure 5.

Ce protocole est extrêmement sécurisé et permet un transfert en douceur des données à l’aide d’un service proxy, tout en ajoutant une couche d’authentification que seul l’utilisateur prévu peut accéder.

Non seulement cela s’avère utile pour les utilisateurs qui s’engagent dans le partage P2P / fichier, mais cela a également tendance à être plus fiable et plus rapide que certaines des méthodes que nous avons explorées ci-dessus..

Envelopper les choses

Dans les pays avec des lois Internet strictes et des blocs VPN, des fonctionnalités comme l’obscurcissement agissent comme un chevalier en armure brillante pour les individus soucieux de leur vie privée et ceux qui veulent contourner les restrictions.

Assurez-vous d’activer cette fonction si vous résidez dans un pays régressif. Les suggestions VPN ci-dessus devraient vous fournir suffisamment d’informations pour sélectionner celle qui convient le mieux à vos besoins..

Bien sûr, si vous avez des questions / requêtes, n’hésitez pas à commenter ci-dessous. Je répondrai personnellement et fournirai autant d’aide que possible.

Aidez également un frère en partageant ce guide avec d’autres internautes soucieux de la confidentialité à la recherche de solutions pour renforcer leur anonymat en ligne. Avoir une belle journée à venir!